La technologie blockchain a passé plus d'une décennie à prouver que les systèmes décentralisés peuvent transformer la façon dont le monde gère l'argent, les accords et la propriété numérique. Des plateformes comme Ethereum ont introduit des contrats intelligents, des applications décentralisées et des finances programmables, contribuant à construire un écosystème d'une valeur de centaines de milliards de dollars.

Pourtant, à mesure que l'adoption s'est étendue, une limitation importante est devenue claire. La caractéristique même qui rendait les blockchains fiables—la transparence radicale—a également créé l'un des plus grands obstacles à l'utilisation dans le monde réel.

Chaque transaction sur la plupart des blockchains publiques est visible. Les adresses de portefeuille, les montants de transaction et les interactions de contrats intelligents sont enregistrés de façon permanente et accessibles au public. Ce design garantit la vérifiabilité, mais il empêche également de nombreuses industries d'utiliser la blockchain dans des situations où des données sensibles doivent rester privées.

Les dossiers de santé, les données de conformité financière, les identifiants d'identité, les contrats d'entreprise et les ensembles de données d'entraînement à l'IA ne peuvent pas être diffusés sur un registre totalement public. Pour ces secteurs, la vie privée n'est pas optionnelle ; c'est une exigence fondamentale.

Le réseau Midnight a été créé pour remédier à cette limitation. Construit comme une blockchain autonome par Input Output Global (IOG), Midnight introduit une architecture axée sur la confidentialité conçue pour soutenir des contrats intelligents confidentiels et des interactions de données sécurisées tout en maintenant une confiance vérifiable.

Plutôt que de modifier les blockchains publiques existantes, Midnight aborde le problème d'une fondation architecturale différente.

Le paradoxe de la transparence dans les blockchains traditionnelles

Les blockchains publiques comme Bitcoin et Ethereum fonctionnent selon un modèle de transparence radicale. Dans ce système, chaque nœud du réseau valide indépendamment les transactions en exécutant la même logique et en vérifiant que la transaction suit les règles du protocole.

Cette approche garantit la sécurité et la confiance sans s'appuyer sur des intermédiaires centralisés. Parce que chaque validateur peut voir tous les détails de la transaction, il peut confirmer indépendamment que les fonds existent, que les signatures sont valides et que les règles sont respectées.

Cependant, ce modèle s'accompagne d'un compromis.

Quiconque connaît une adresse de portefeuille peut inspecter son historique de transactions et ses soldes d'actifs. Au fil du temps, les outils d'analyse blockchain peuvent même relier des adresses à des identités du monde réel.

Pour de nombreuses activités crypto-natives, ce n'est pas un problème majeur. Le trading de jetons, le minting de NFT et la gouvernance décentralisée fonctionnent tous bien dans des environnements transparents.

Mais une fois que la technologie blockchain tente de servir des secteurs tels que la santé, la banque, les chaînes d'approvisionnement ou les services gouvernementaux, la transparence totale devient un obstacle sérieux.

Un hôpital ne peut pas publier les dossiers des patients sur un registre public. Une banque ne peut pas diffuser les données de conformité des clients à travers un réseau. Une entreprise ne peut pas exposer les prix des fournisseurs à des concurrents par le biais de transactions blockchain.

Ces cas d'utilisation représentent la majorité de l'activité économique mondiale, mais ils restent largement incompatibles avec les modèles de blockchain par défaut publics.

C'est le problème que le réseau Midnight tente de résoudre.

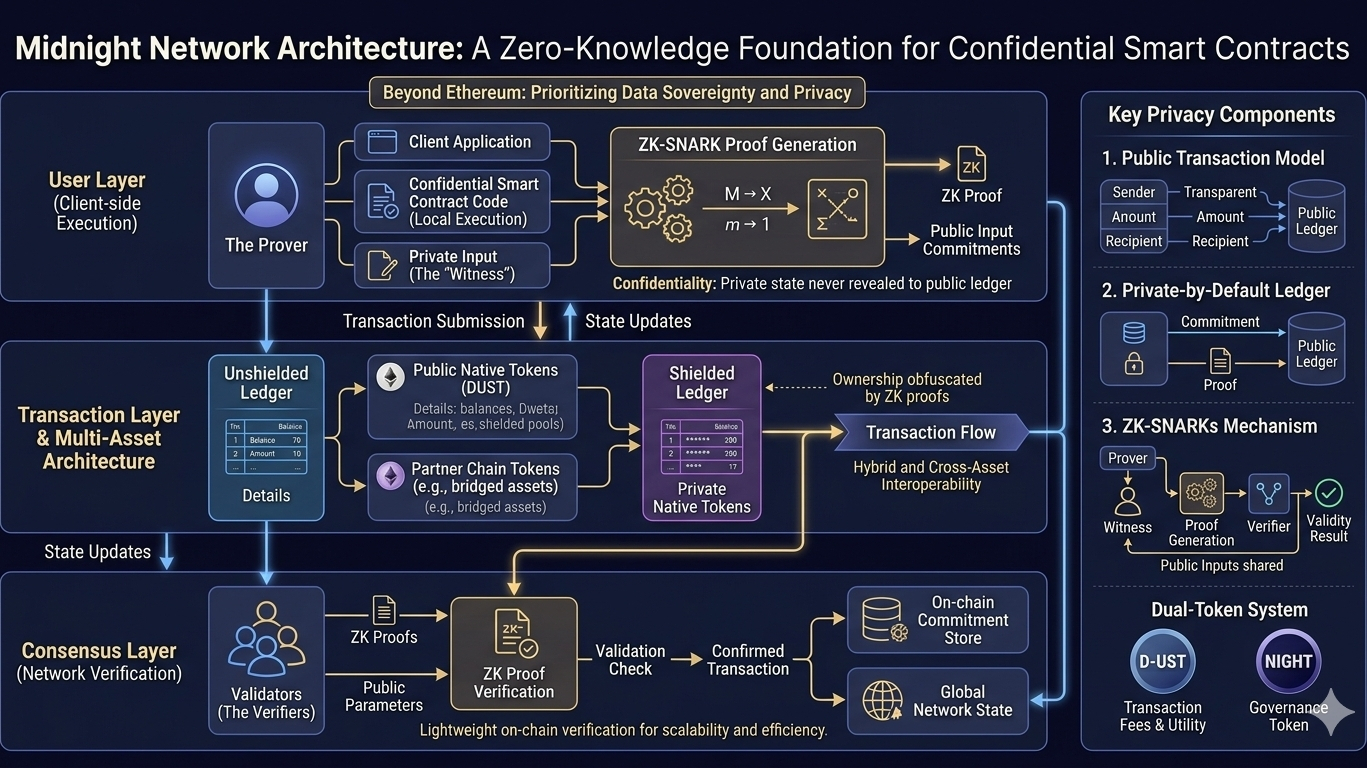

Une architecture blockchain privée par défaut

Midnight est conçu comme un registre privé par défaut, où les détails des transactions ne sont pas automatiquement visibles pour l'ensemble du réseau.

Au lieu de publier toutes les données de transaction publiquement, Midnight permet aux utilisateurs de contrôler quelles informations sont partagées et lesquelles restent confidentielles.

La validation dans ce système ne repose pas sur la révélation des détails de la transaction. Au lieu de cela, elle utilise des méthodes de vérification cryptographique qui prouvent qu'une transaction est valide sans exposer les données utilisées pour la produire.

Ce concept est couramment connu sous le nom de divulgation sélective ou de confidentialité programmable.

Les utilisateurs peuvent révéler uniquement les informations nécessaires à la conformité ou à la vérification tout en gardant les données sensibles privées.

Ce design permet aux entreprises, aux régulateurs et aux individus d'interagir au sein du même système sans sacrifier ni la transparence ni la confidentialité.

Preuves à divulgation nulle de connaissance et ZK-Snarks

Au cœur du modèle de confidentialité de Midnight se trouve la technologie de preuve à divulgation nulle de connaissance (ZKP).

Les preuves à divulgation nulle de connaissance permettent à une partie (le prouveur) de démontrer à une autre partie (le vérificateur) qu'une affirmation est vraie sans révéler l'information qui le prouve.

Midnight utilise spécifiquement les ZK-Snarks (Zero-Knowledge Succinct Non-Interactive Arguments of Knowledge), une méthode cryptographique qui produit des preuves extrêmement petites qui peuvent être vérifiées rapidement.

Dans le contexte des transactions blockchain, cela signifie qu'un utilisateur peut prouver que :

Ils possèdent des fonds suffisants

La transaction suit les règles du protocole

Les conditions des contrats intelligents ont été exécutées correctement

—sans révéler les soldes, entrées ou données privées réelles impliquées.

Composants d'une transaction ZK-Snark

Une preuve à divulgation nulle de connaissance typique utilisée dans une transaction Midnight contient plusieurs composants :

Entrées publiques

Ceci inclut des valeurs d'engagement public ou des hachages qui lient à des états privés sans les révéler directement.

Entrées privées (témoin)

Les données privées utilisées pour générer la preuve, telles que les soldes, les variables d'état du contrat ou les conditions de transaction.

La preuve

Une preuve mathématique calculée sur les entrées publiques et privées démontrant que les règles de transaction ont été correctement suivies.

Vérification

Les validateurs du réseau vérifient la preuve en utilisant uniquement les entrées publiques. Ils confirment que la transaction est valide sans jamais voir les données privées.

Ce mécanisme déplace le fardeau computationnel du réseau vers l'utilisateur générant la preuve, permettant à la blockchain de vérifier les transactions efficacement tout en préservant la confidentialité.

Architecture multi-actifs basée sur le modèle UTXO

Midnight adopte une architecture UTXO (Unspent Transaction Output), similaire au modèle utilisé par Bitcoin et Cardano.

Contrairement au système basé sur les comptes d'Ethereum - où les utilisateurs maintiennent des soldes de compte - le modèle UTXO traite les actifs comme des sorties discrètes générées à partir de transactions précédentes.

Ce modèle permet une plus grande flexibilité lors de l'intégration de mécanismes de confidentialité.

Dans l'architecture de Midnight, trois catégories d'actifs distinctes existent.

1. Tokens natifs publics (non protégés)

Ces actifs fonctionnent de manière similaire aux cryptomonnaies traditionnelles. Les détails des transactions et les soldes restent publiquement visibles sur le registre.

Elles sont généralement utilisées pour des opérations de gouvernance, des utilitaires réseau ou des applications nécessitant une transparence totale.

Dans l'écosystème de Midnight, le principal jeton utilitaire non protégé est DUST, qui est utilisé pour payer les frais de transaction du réseau.

2. Tokens natifs privés (protégés)

Les jetons protégés sont protégés par des preuves à divulgation nulle de connaissance.

Les détails de propriété et les montants de transaction sont cachés dans un pool protégé. Les validateurs peuvent confirmer qu'aucun jeton n'est créé ou détruit de manière incorrecte, mais ils ne peuvent pas voir qui possède des actifs spécifiques ou combien est transféré.

Les utilisateurs interagissent avec des actifs protégés en générant les preuves à divulgation nulle de connaissance appropriées pour chaque transaction.

3. Tokens de chaîne partenaire

Midnight est conçu pour interopérer avec d'autres écosystèmes blockchain.

Les jetons de chaîne partenaire représentent des actifs transférés de réseaux externes tels que Cardano ou Ethereum. Ces actifs peuvent rester non protégés ou interagir avec des fonctionnalités de confidentialité par le biais de dérivés enveloppés ou protégés au sein de l'écosystème Midnight.

Cette interopérabilité permet aux actifs numériques existants de participer à des contrats intelligents confidentiels sans abandonner leurs réseaux natifs.

Contrats intelligents confidentiels

L'architecture des contrats intelligents de Midnight diffère considérablement des modèles d'exécution blockchain traditionnels.

Dans de nombreuses blockchains publiques, les contrats intelligents s'exécutent entièrement sur la chaîne. Chaque nœud du réseau exécute le code du contrat et observe ses entrées et sorties.

Midnight déplace une grande partie de ce calcul hors chaîne.

Les utilisateurs exécutent la logique du contrat localement sur leurs appareils et génèrent une preuve à divulgation nulle de connaissance qui confirme que le contrat a été exécuté correctement.

Le réseau vérifie ensuite la preuve plutôt que de réexécuter l'ensemble du calcul.

Ce modèle offre plusieurs avantages clés :

Confidentialité

L'état et les entrées du contrat privé restent avec l'utilisateur plutôt que d'apparaître sur un registre public.

Scalabilité

Seules des preuves compactes sont transmises et vérifiées sur la chaîne, réduisant considérablement la charge de calcul du réseau.

Efficacité

Les calculs lourds se produisent localement au lieu d'être répétés à travers des milliers de nœuds du réseau.

Cette approche permet des applications confidentielles telles que des accords financiers privés, des systèmes de vérification d'identité et des échanges de données d'entreprise.

Le système à double jeton : NIGHT et DUST

Midnight utilise une structure économique à double jeton conçue pour équilibrer gouvernance, incitations et stabilité opérationnelle.

NIGHT

NIGHT sert de jeton de gouvernance et d'utilité principal du réseau. Les détenteurs peuvent participer aux décisions de gouvernance, à la participation à l'écosystème et à des mécanismes d'incitation plus larges du réseau.

DUST

DUST est le jeton natif non protégé utilisé principalement pour payer les frais de transaction.

Contrairement aux modèles de gaz de blockchain traditionnels, DUST peut être généré en détenant des jetons NIGHT. Il agit comme une ressource utilisée pour exécuter des transactions et compenser les validateurs.

Parce que DUST n'est pas librement échangeable et se régénère au fil du temps, le design tente de stabiliser les coûts opérationnels pour l'utilisation du réseau.

Pour les entreprises déployant une infrastructure blockchain, des coûts de transaction prévisibles sont essentiels. Le design de Midnight vise à réduire la volatilité des dépenses opérationnelles, facilitant le budget à long terme.

Cas d'utilisation dans l'IA, la santé et la finance

L'infrastructure de blockchain préservant la vie privée ouvre la voie à des industries qui ont historiquement évité les systèmes décentralisés.

Intelligence Artificielle

Les systèmes d'IA nécessitent de grands ensembles de données pour l'entraînement, mais de nombreuses organisations hésitent à partager des informations sensibles en raison de préoccupations en matière de confidentialité.

Les systèmes à divulgation nulle de connaissance pourraient permettre aux modèles d'IA de s'entraîner sur des données privées sans accéder ou exposer directement les ensembles de données sous-jacents.

Cela pourrait permettre le développement collaboratif de l'IA entre les institutions tout en préservant la propriété des données et la vie privée.

Santé

Les systèmes de santé ont souvent du mal à partager les données des patients entre les institutions en raison des réglementations en matière de confidentialité et d'une infrastructure fragmentée.

Une blockchain préservant la vie privée pourrait permettre le partage sécurisé des dossiers médicaux, des identifiants d'assurance et des historiques de traitement sans exposer des données personnelles.

Les patients pourraient maintenir le contrôle sur qui accède à leurs informations tandis que les institutions vérifient l'authenticité des dossiers.

Conformité financière

Les banques et les institutions financières doivent suivre des procédures de conformité strictes telles que la vérification KYC et AML.

En utilisant des preuves à divulgation nulle de connaissance, les institutions pourraient prouver les conditions de conformité sans exposer les informations personnelles de leurs clients sur un registre public.

Défis réglementaires et d'adoption

Malgré la promesse d'une infrastructure préservant la vie privée, la technologie seule ne garantit pas l'adoption.

Des secteurs tels que la santé, la finance et les services gouvernementaux fonctionnent dans des environnements réglementaires stricts. Des lois comme HIPAA aux États-Unis ou GDPR en Europe imposent des exigences strictes sur la manière dont les données personnelles doivent être stockées, traitées et partagées.

Même si la technologie de Midnight garantit la vie privée cryptographique, les institutions nécessitent encore des cadres juridiques, de la documentation de conformité et des normes opérationnelles avant d'adopter de nouveaux systèmes.

Convaincre les entreprises d'intégrer une nouvelle infrastructure blockchain peut donc être plus difficile que de développer la technologie elle-même.

Intérêt institutionnel et lancement du réseau

Le mainnet de Midnight, connu sous le nom de Kukolu, doit être lancé en mars 2026.

La participation précoce à l'infrastructure comprend des organisations telles que Google Cloud, MoneyGram, Vodafone par le biais de sa division Pairpoint, Blockdaemon et eToro.

L'implication de grandes entreprises dans l'infrastructure des nœuds suggère un intérêt croissant pour les solutions blockchain préservant la vie privée même avant le lancement complet du réseau.

Si ces partenariats se traduisent par des déploiements réels, Midnight pourrait devenir une couche d'infrastructure importante pour l'adoption de la blockchain par les entreprises.

La prochaine phase de l'évolution de la blockchain

La première génération de blockchain s'est concentrée sur la monnaie numérique. La deuxième génération a introduit des contrats intelligents programmables et des applications décentralisées.

La prochaine phase pourrait tourner autour de la vie privée, de la conformité et de l'intégration des entreprises.

Des secteurs tels que la santé, la finance, les services gouvernementaux et les chaînes d'approvisionnement nécessitent des systèmes qui peuvent maintenir à la fois une confiance vérifiable et une stricte confidentialité des données.

Le réseau Midnight représente une tentative de construire cette infrastructure à partir de zéro.

Plutôt que de rivaliser directement avec les blockchains publics traditionnels, il introduit une couche complémentaire conçue pour des données confidentielles et une confidentialité programmable.

Que Midnight devienne une partie fondamentale de l'écosystème blockchain dépendra de plus que de sa technologie. L'adoption institutionnelle, la compatibilité réglementaire et les applications dans le monde réel détermineront finalement son succès.

Ce qui est clair, cependant, c'est que résoudre le défi de la vie privée de la blockchain peut être essentiel pour que le prochain milliard d'utilisateurs entre dans l'économie décentralisée.