Je me souviens du moment assez clairement.

@MidnightNetwork . Je fouillais dans une transaction sur un grand livre axé sur la confidentialité, faisant la routine habituelle : vérifiant les signatures, traçant les soldes, suivant la logique qui révèle normalement ce qui a réellement été déplacé à l'intérieur d'un bloc.

Tout semblait normal au début.

Le réseau a confirmé la transaction.

Les validateurs l'ont accepté.

Le bloc a été finalisé.

Mais quelque chose semblait étrange.

Les informations que je m'attendais à voir n'étaient tout simplement pas là.

Au début, j'avais l'impression qu'il manquait quelque chose, comme si une partie des données de transaction avait simplement échoué à se charger. Presque comme si le système me cachait quelque chose.

Et puis ça a cliqué.

Le système cachait quelque chose — mais pas parce qu'il était cassé.

Parce qu'elle a été conçue pour cela.

Ce petit moment capture le problème plus profond que Midnight Network essaie de résoudre. Les blockchains traditionnelles ont été construites sur une transparence radicale. Chaque nœud voit tout. Chaque transaction devient partie d'un historique permanent visible.

Ce modèle fonctionne magnifiquement lorsque l'objectif est la vérification sans confiance. Mais dès que les blockchains commencent à toucher des données financières sensibles, une infrastructure d'entreprise ou des systèmes d'identité, la même transparence commence à créer des frictions.

Midnight Network part d'une hypothèse différente.

Peut-être que la transparence et la confidentialité n'ont pas vraiment à s'annuler.

Au lieu de forcer les utilisateurs à choisir entre des systèmes entièrement publics ou entièrement cachés, Midnight explore quelque chose de plus flexible : une confidentialité qui peut être programmée directement dans le système lui-même.

Pas statique.

Pas contrôlé par un gardien centralisé.

Mais écrit dans la logique du réseau.

Et une fois que vous commencez à penser à des systèmes distribués de cette manière, l'espace de conception semble soudain très différent.

Le Problème Structurel Avec la Transparence Radicale

La plupart des blockchains publiques suivent une règle simple : tout le monde peut voir tout.

Chaque nœud vérifie indépendamment l'historique complet des transactions, ce qui est exactement ce qui permet aux systèmes décentralisés de fonctionner sans intermédiaires de confiance.

Mais cette même propriété crée également un problème d'exposition étonnamment important.

Les transferts financiers deviennent visibles de manière permanente.

L'activité commerciale peut être retracée.

Des fuites de données opérationnelles dans l'infrastructure publique.

Dans les premiers jours de la cryptomonnaie, cela n'était pas considéré comme un problème sérieux. Les utilisateurs de Bitcoin étaient pseudonymes, et l'écosystème était assez petit pour que de nombreux participants acceptent la transparence comme le coût de la décentralisation.

Mais la technologie blockchain n'est plus confinée à des expérimentations de passionnés.

Aujourd'hui, il touche l'infrastructure financière, les systèmes de chaîne d'approvisionnement, les actifs tokenisés, les cadres d'identité et des flux de travail d'entreprise de plus en plus complexes.

Et dans ces environnements, la visibilité totale devient plus difficile à justifier.

Les entreprises ne peuvent pas exposer leurs stratégies financières internes à des concurrents.

Les régulateurs ne peuvent pas compter sur des systèmes où des données sensibles de conformité deviennent visibles pour l'ensemble d'Internet.

Et les utilisateurs ordinaires commencent à réaliser que les historiques de transactions permanents ont des implications de confidentialité à long terme.

Les solutions traditionnelles essaient de corriger cette tension de différentes manières.

Les blockchains privées restreignent l'accès.

Les réseaux autorisés introduisent des gardiens.

Les couches de confidentialité hors chaîne tentent de cacher les données en dehors du grand livre.

Chaque approche résout une partie du problème, mais souvent au prix de la décentralisation ou des garanties de vérification.

Midnight Network aborde le problème différemment.

Au lieu de déplacer la confidentialité en dehors du grand livre, cela change la façon dont la visibilité fonctionne à l'intérieur même du grand livre.

La Confidentialité en Tant que Propriété Programmable

L'idée de base derrière Midnight Network est étonnamment intuitive une fois que vous retirez le langage technique.

La confidentialité ne devrait pas être un paramètre fixe.

Elle devrait se comporter plus comme un logiciel.

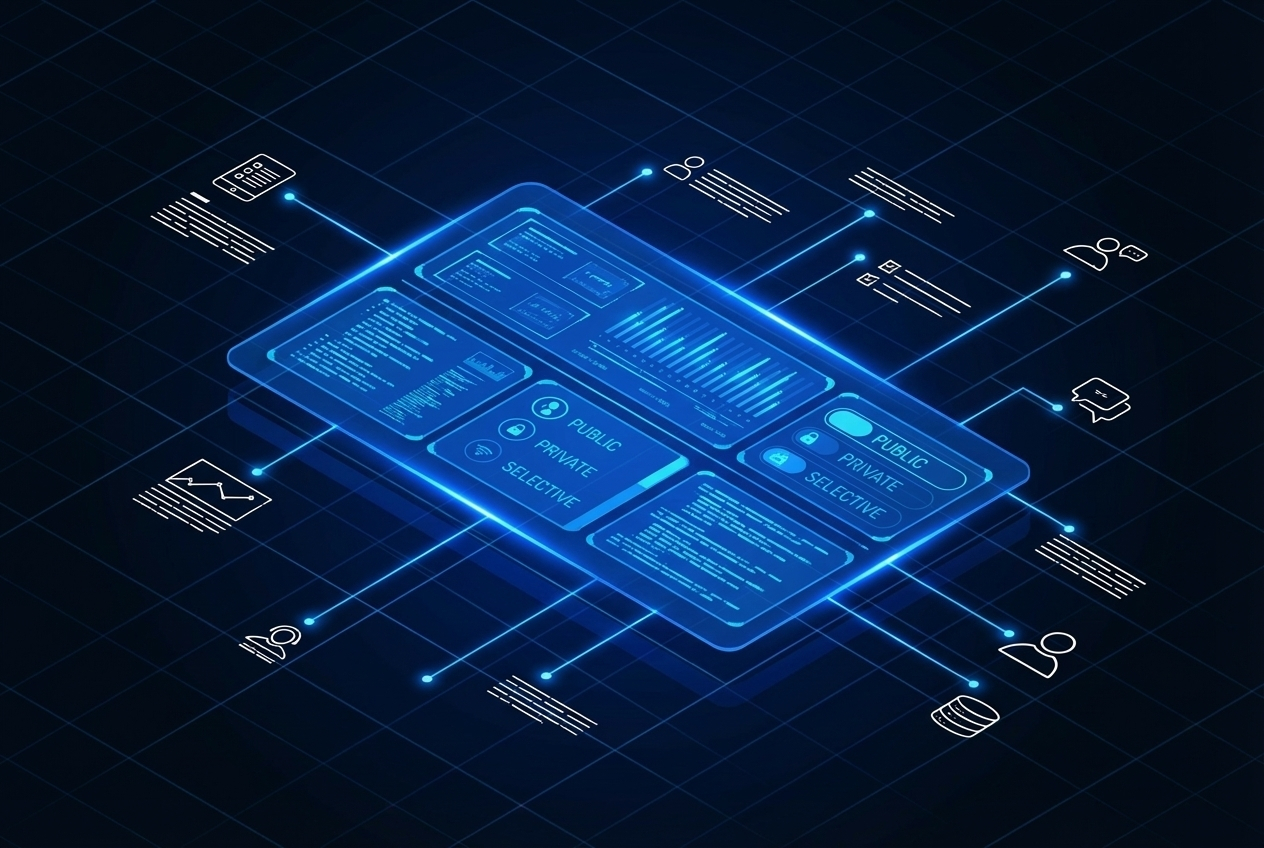

Au lieu de décider que l'information doit être soit publique pour toujours, soit complètement cachée, Midnight permet aux développeurs de définir des règles régissant qui peut voir des données spécifiques et dans quelles conditions.

Pensez-y moins comme du chiffrement cachant tout et plus comme un système de permissions intégré directement dans l'infrastructure blockchain.

Certains participants pourraient voir les détails complets de la transaction.

D'autres pourraient voir uniquement des engagements cryptographiques.

Et certains pourraient ne voir rien d'autre qu'une preuve qu'une transaction valide a eu lieu.

Ce qui rend cela intéressant, c'est que le réseau peut toujours vérifier la justesse de la transaction même lorsque les données sous-jacentes restent cachées.

Cet équilibre — vérification sans exposition — est le cœur de l'architecture de Midnight.

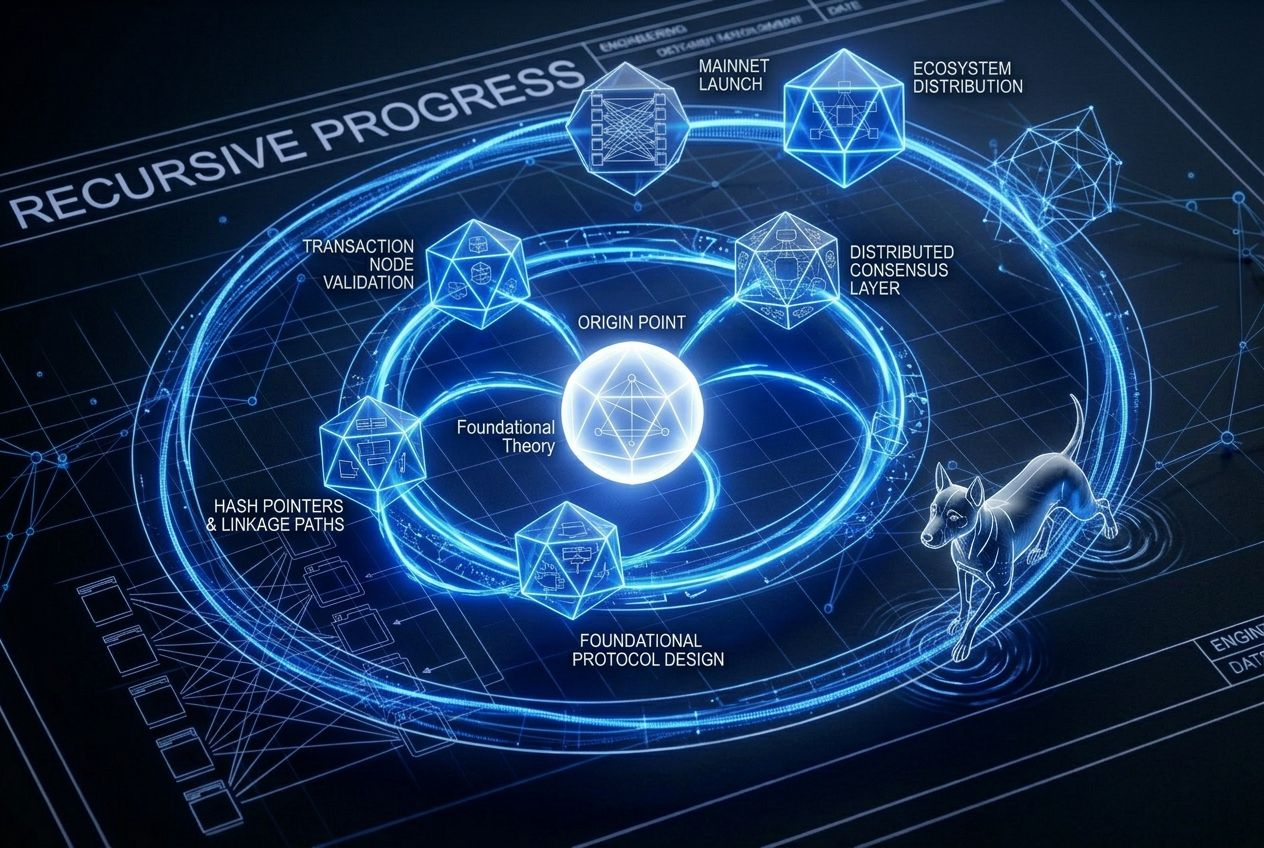

L'Architecture Derrière Midnight

Pour rendre la confidentialité programmable possible, Midnight organise sa conception en trois couches interactives :

Définitions politiques

Application cryptographique

Validation du consensus

Chaque couche aborde une partie différente du problème de confidentialité.

Mais aucun d'eux ne fonctionne seul.

Ils dépendent les uns des autres.

Couche de Politique : Décider Qui Voit Quoi

La couche politique contrôle comment l'information circule à travers le réseau.

Au lieu d'incorporer des règles de confidentialité rigides directement dans le protocole, Midnight permet aux comptes, contrats et transactions de porter leurs propres définitions politiques.

Ces politiques peuvent définir des choses comme :

• qui est autorisé à accéder aux détails de la transaction

• quand certaines données deviennent visibles

• si la divulgation partielle est permise

• comment fonctionne la vérification de conformité

Les développeurs interagissent avec ces politiques à travers un langage spécifique au domaine conçu pour rendre la logique de confidentialité gérable sans nécessiter une expertise approfondie en cryptographie.

Cette flexibilité ouvre des possibilités intéressantes.

Une institution financière pourrait permettre aux régulateurs d'inspecter les métadonnées de transaction tout en cachant la stratégie opérationnelle des concurrents.

Une plateforme de chaîne d'approvisionnement pourrait confirmer que des biens ont été livrés sans révéler des données de tarification sensibles.

Un système d'identité décentralisé pourrait vérifier les identifiants sans exposer les informations personnelles.

Au lieu de traiter la confidentialité comme un interrupteur permanent, la couche politique la rend dynamique.

Cryptographie qui impose les règles

Bien sûr, les politiques n'importent que si le système peut les appliquer.

C'est là que Midnight s'appuie fortement sur des outils cryptographiques modernes.

Les preuves à connaissance nulle sont au centre de la conception.

Ils permettent à une partie de prouver qu'un calcul ou une transaction est valide sans révéler les entrées sous-jacentes.

En termes pratiques, le réseau peut vérifier que :

• les soldes restent cohérents

• les transactions suivent les règles du protocole

• la logique de contrat intelligent exécutée correctement

Tout cela sans exposer les données sensibles derrière ces opérations.

Complétant les preuves à connaissance nulle, il y a des systèmes d'engagement, qui permettent à l'information d'être cryptographiquement verrouillée dans le grand livre tout en restant cachée jusqu'à ce qu'elle soit révélée sélectivement.

Certaines formes de chiffrement homomorphe permettent également une computation limitée sur des données chiffrées elles-mêmes.

Ensemble, ces mécanismes permettent à Midnight de maintenir de fortes garanties de vérification tout en contrôlant qui peut voir quelles informations.

C'est une approche extrêmement puissante — mais aussi techniquement exigeante.

Cette difficulté est une raison pour laquelle les blockchains préservant la confidentialité ont historiquement eu du mal avec la performance et l'évolutivité.

Confidentialité Dans la Couche de Consensus

Même une cryptographie forte n'a pas d'importance si le mécanisme de consensus l'ignore.

Midnight intègre l'application de la confidentialité directement dans le processus de validation des transactions.

Lorsque les nœuds vérifient des blocs, ils ne vérifient pas seulement des signatures numériques ou des soldes.

Ils vérifient également des preuves cryptographiques confirmant que les conditions politiques ont été satisfaites.

Certains validateurs peuvent voir les détails complets des transactions.

D'autres valident la même opération uniquement par des preuves.

Les auditeurs ou les régulateurs peuvent se voir accorder des canaux d'accès contrôlés qui révèlent des informations spécifiques lorsque cela est nécessaire.

Le réseau reste décentralisé, mais la visibilité de l'information devient dépendante du contexte.

C'est un changement subtil, mais important.

Au lieu de supposer que chaque participant doit tout voir, le grand livre considère la visibilité de l'information comme quelque chose gouverné par des règles.

Le Rôle des Systèmes à Connaissance Nulle

La cryptographie à connaissance nulle gagne en traction dans l'écosystème blockchain, mais l'approche de Midnight met l'accent sur l'adaptabilité.

De nombreux systèmes ZK reposent sur des circuits prédéfinis ou une logique de transaction statique.

Midnight tente de soutenir une génération de preuves plus flexible afin que les politiques de confidentialité puissent évoluer au fur et à mesure que les applications changent.

Cela compte plus qu'il n'y paraît.

Les systèmes réels ne restent que rarement statiques.

Les réglementations évoluent.

Les exigences commerciales évoluent.

Les applications s'étendent à de nouveaux cas d'utilisation.

Un réseau de confidentialité qui ne peut pas s'adapter à de nouvelles politiques devient finalement rigide.

Midnight semble essayer d'éviter ce piège en concevant la confidentialité comme quelque chose de programmable plutôt que fixe.

Que cette flexibilité tienne dans des conditions du monde réel reste l'une des questions ouvertes les plus intéressantes autour du projet.

Ce que cela pourrait permettre

Si la confidentialité programmable fonctionne comme prévu, elle pourrait débloquer plusieurs types d'applications qui ont historiquement eu du mal avec l'infrastructure blockchain publique.

Les systèmes financiers d'entreprise pourraient fonctionner sur des réseaux décentralisés sans exposer des données opérationnelles sensibles.

Les plateformes d'actifs numériques réglementés pourraient maintenir la conformité tout en protégeant les informations confidentielles.

Les systèmes d'identité décentralisés pourraient vérifier les identifiants sans révéler les dossiers personnels.

Même les environnements de données collaboratives pourraient permettre aux organisations de partager des informations dérivées de jeux de données privés sans exposer les données brutes elles-mêmes.

Ces possibilités expliquent pourquoi l'infrastructure de confidentialité a reçu une attention renouvelée dans l'ensemble de l'industrie.

La technologie promet beaucoup.

Le véritable test sera la fiabilité opérationnelle.

Les Défis à Venir

La confidentialité programmable introduit également une réelle complexité.

Les systèmes politiques doivent être soigneusement conçus pour éviter les erreurs de configuration.

La génération de preuves à connaissance nulle entraîne toujours des coûts computationnels.

Les systèmes de consensus doivent coordonner des participants qui ne voient pas tous les mêmes données.

Et la réglementation reste une question ouverte.

Les gouvernements ont historiquement été prudents lorsqu'ils traitent des technologies qui obscurcissent l'activité financière.

Midnight n'élimine pas ces préoccupations.

Ce qu'il tente de faire, c'est créer un environnement où la confidentialité et la surveillance peuvent coexister plutôt que de se confronter.

Une Direction Différente pour la Blockchain

Pendant des années, l'industrie de la blockchain s'est appuyée sur une croyance simple : la transparence crée la confiance.

Midnight suggère que cette idée pourrait être incomplète.

La confiance n'est peut-être pas nécessaire pour une visibilité universelle.

Il pourrait seulement nécessiter la capacité de vérifier que les règles ont été suivies — même lorsque les données sous-jacentes restent protégées.

Cette distinction ouvre un tout nouvel espace de conception pour les systèmes distribués.

Que Midnight devienne l'implémentation dominante de la confidentialité programmable reste encore incertain.

Mais la direction architecturale qu'elle représente semble de plus en plus pertinente à mesure que la technologie blockchain entre dans des environnements plus complexes et sensibles.

Et une fois que vous avez vu une transaction confirmée sans révéler ses secrets, il devient difficile de regarder les blockchains traditionnelles de la même manière.

\u003cc-259/\u003e\u003ct-260/\u003e