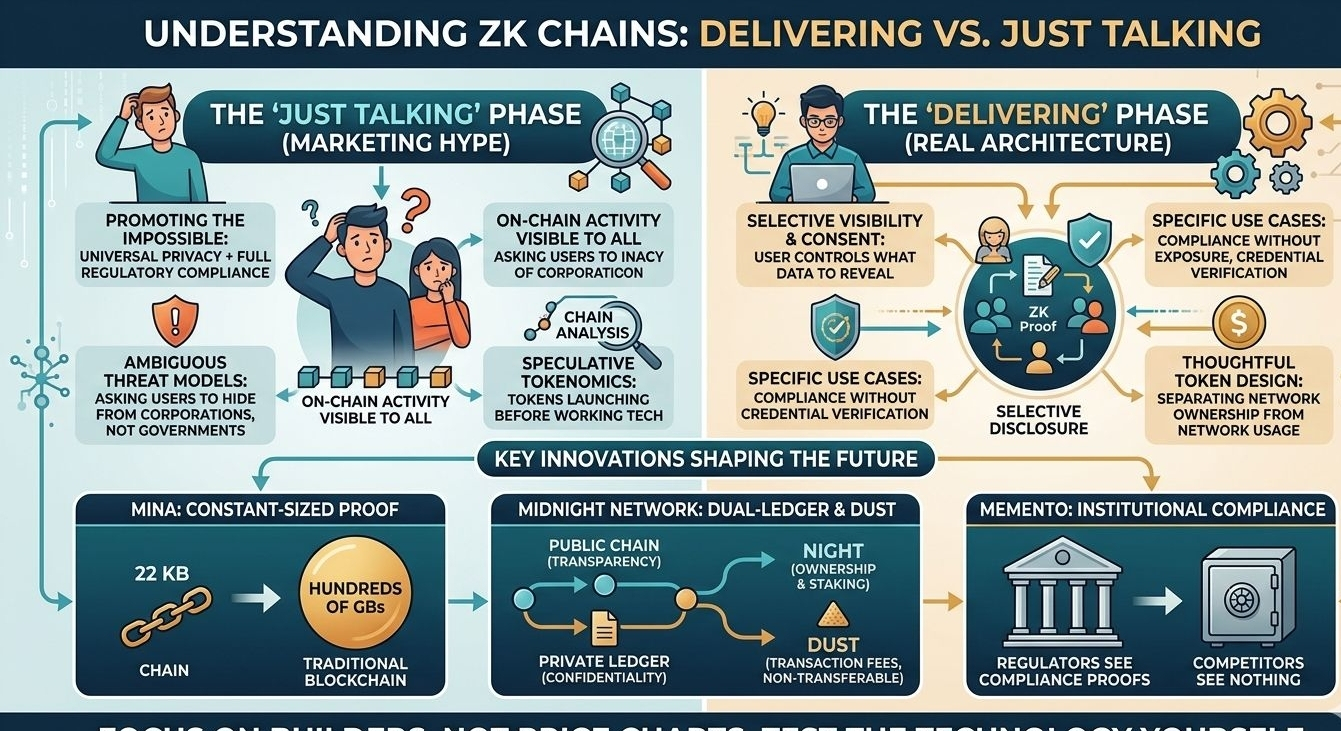

Le moment où j'ai presque ri à haute voix lors d'une conférence, un fondateur était sur scène proclamant que sa blockchain offrirait aux utilisateurs une confidentialité totale tout en étant également conforme et prête pour les entreprises, et le public hocha simplement la tête, et je restai là en pensant, mon dieu, choisis un chemin. Pendant des années, j'ai observé ce même schéma se répéter encore et encore, des projets promettant l'impossible, la transparence et la confidentialité, la décentralisation et la réglementation, le tout emballé dans un joli petit paquet de tokenomics. Chaque fois que je cherche les détails techniques qui soutiennent réellement le battage médiatique, la plupart du temps je me retrouve complètement vide.

Mais voici ce qui m'a forcé à regarder à nouveau. De réelles institutions ont commencé à bouger. Lorsque les banques ont discrètement rejoint des initiatives testant la tokenisation d'actifs sur des chaînes à connaissance nulle, j'ai dû m'arrêter et vérifier ce qui se passait réellement sous le capot. Les banques ne jouent pas avec des flous marketing. Si elles touchent à une blockchain, quelque chose de réel est en train d'être construit. J'ai donc passé les trois derniers mois à explorer les chaînes de confidentialité à connaissance nulle — pas à lire des communiqués de presse, mais à examiner réellement les architectures, à parler aux développeurs et à tester ce qui fonctionne aujourd'hui par rapport à ce qui vit encore sur des tableaux blancs. Ce que j'ai trouvé m'a réellement surpris. La technologie est réelle. Mais le récit de l'industrie à ce sujet est principalement erroné.

Soyons honnêtes sur l'éléphant dans la pièce. La blockchain était censée résoudre le problème de la confidentialité, mais au lieu de cela, nous avons construit le système financier le plus transparent de l'histoire humaine. Chaque transaction, chaque solde de portefeuille, chaque mouvement de fonds est enregistré sur des livres publics pour toujours. Nous appelons cela de la transparence, mais essayez d'expliquer à une personne normale pourquoi son historique de paiements entier devrait être visible par des étrangers et elle pensera que le système est cassé. Les entreprises d'analyse de chaînes ont construit des entreprises d'un milliard de dollars en traçant des transactions qui étaient censées être pseudonymes. Les gouvernements suivent les flux de crypto à travers les frontières. Même les pièces de confidentialité ont du mal à obtenir une acceptation réglementaire, ce qui conduit à des suppressions de listes et à une adoption bloquée.

C'est là que les preuves à connaissance nulle ont attiré mon attention — pas comme une fonctionnalité, mais comme une réflexion fondamentale sur la façon dont les blockchains devraient gérer les données. J'ai commencé par la question technique qui compte : ces chaînes protègent-elles réellement les données, ou ne font-elles que superposer la confidentialité sur une infrastructure transparente ? La réponse varie considérablement.

Certaines architectures se concentrent sur le calcul chiffré, où les contrats intelligents fonctionnent sur des données chiffrées sans exposer les informations sous-jacentes. Cela est important car la plupart des solutions de confidentialité nécessitent encore une exposition des données pendant le calcul. Les conceptions qui séparent l'utilisation du réseau de la spéculation sur les jetons — en utilisant des ressources non transférables pour les frais et des jetons de gouvernance pour la participation à long terme — représentent l'une des évolutions les plus intelligentes dans la conception des jetons ces dernières années. Mais, jusqu'à ce que les mainnets soient lancés et que les systèmes de production fassent leurs preuves, le scepticisme est sain.

Les modèles axés sur les institutions ont également attiré mon attention car les institutions n'expérimentent pas avec des vaporwares. Les systèmes qui mettent en œuvre une visibilité sélective permettent aux données de fonds d'être visibles uniquement pour les participants autorisés. Les investisseurs peuvent voir leurs participations, les régulateurs peuvent vérifier la conformité, et les concurrents ne voient rien. Le contrôle d'accès au niveau du protocole renverse le débat transparence contre confidentialité, passant de transparent par défaut à privé par défaut avec divulgation sélective. Cela fonctionne bien pour la finance réglementée, même si cela diffère de la vision cypherpunk originale.

D'autres approches se concentrent sur les innovations en matière d'évolutivité, maintenant des preuves cryptographiques de taille constante plutôt que de stocker l'historique complet de la blockchain. Exécuter des nœuds légers avec un stockage minimal améliore considérablement la participation à la décentralisation. Les rollups qui exécutent des transactions hors chaîne tout en réglant les preuves sur chaîne montrent que performance et confidentialité peuvent coexister. Mais une grande technologie ne crée pas automatiquement une adoption par les développeurs ou des écosystèmes florissants.

Abordons directement les jetons. De nombreux projets lancent des jetons de confidentialité avant que leur technologie ne fonctionne. Les spéculateurs s'accumulent, les prix montent, la réalité frappe, l'utilisation reste faible et les marchés s'effondrent. Les données historiques montrent que la plupart des jetons axés sur la confidentialité des cycles précédents ont perdu une valeur significative. La leçon est claire : les structures d'incitation doivent être intégrées à l'architecture du protocole dès le départ, et non ajoutées plus tard comme outils marketing.

Au cours des mois passés, j'ai exécuté des nœuds, construit des identifiants de test, simulé des votes confidentiels et testé des flux de vérification d'identité. La conclusion est simple. Les preuves à connaissance nulle fonctionnent. La vérification cryptographique fonctionne. Mais l'expérience utilisateur est encore délicate. Les configurations de portefeuilles nécessitent une compréhension de concepts complexes. La génération de preuves exige une computation mobile significative. Les interactions inter-chaînes restent fragiles. Nous sommes à un stade similaire à celui des débuts d'Internet — l'infrastructure existe, mais l'adoption massive nécessite des années de perfectionnement.

Les récits marketing supposent souvent que les utilisateurs n'ont besoin de confidentialité que vis-à-vis des entreprises, pas des gouvernements. Les véritables modèles de menace incluent l'analyse des métadonnées, la surveillance du réseau et la coercition physique — des défis que la cryptographie seule ne peut résoudre. La confidentialité est contextuelle. Les promesses de confidentialité universelles peuvent même augmenter les risques de surveillance si les systèmes d'identité lient de manière permanente l'activité.

Après des mois de recherche, voici ce qui fonctionne aujourd'hui. Les institutions peuvent atteindre la conformité sans exposer de données sensibles. La vérification des identifiants peut se faire sans récolte massive de données. Les contrats intelligents peuvent effectuer des calculs vérifiables sur des données privées, permettant des votes confidentiels, des enchères et des marchés d'offres scellées. Ce sont de réels cas d'utilisation.

Les projets construisant des stacks technologiques complets — intégrant confidentialité, calcul et règlement — posent des bases. D'autres ajoutent simplement des fonctionnalités isolées. Cette différence définira les gagnants à long terme.

Basé sur des données plutôt que sur le battage médiatique, la technologie de confidentialité à connaissance nulle est réelle et prête pour la production pour des cas d'utilisation spécifiques. Une économie de jetons réfléchie compte plus que des récits marketing. L'adoption institutionnelle se fait discrètement. Les récits de confidentialité doivent être réalistes quant aux modèles de menace. La qualité d'exécution sépare les bâtisseurs des parleurs.

Mon conseil est simple. Regardez les bâtisseurs, pas les graphiques des prix. Testez la technologie vous-même. Exécutez des nœuds. Générez des preuves. Comprenez ce qui fonctionne aujourd'hui. L'avenir de l'infrastructure de confidentialité sera façonné par une réelle utilité, pas par des cycles de battage médiatique.

Parce que dans cinq ans, nous ne nous souviendrons pas de qui avait le meilleur livre blanc ou la vente de jetons la plus bruyante. Nous nous souviendrons de ceux qui ont construit des systèmes que les gens ont réellement utilisés. La technologie mérite mieux qu'un marketing superficiel.

@MidnightNetwork #night $NIGHT #NiGHT