@MidnightNetwork $NIGHT #night

Un utilisateur pense que la règle est la preuve.

Ensuite, le cas est renvoyé en examen et un autre livre de règles se réveille.

C'est la version de Midnight sur laquelle je reste bloqué. Pas la version propre. Pas la version « privée par défaut, divulgation sélective, tout le monde se comporte ». L'autre. Celle où le flux de travail cesse d'être normal et soudainement la partie qui compte n'est plus la preuve. C'est le chemin qui est à côté.

Midnight ( $NIGHT ) est construit exactement comme le genre de chose que les chaînes publiques gèrent mal. Contrats intelligents privés. Logique commerciale qui n'a pas besoin de devenir un théâtre public juste parce qu'elle a touché une blockchain. Paie, prêt, intégration, seuils de trésorerie, tous les flux de travail où les gens normaux ne veulent pas que leur état interne soit exposé sur un registre public pour toujours. Bien. C'est un vrai problème. Le réseau Midnight a raison de s'attaquer à cela.

Mais la version agréable suppose toujours que le flux de travail reste sur le chemin heureux.

Les systèmes réels ne le font pas.

Prenez un flux de prêt privé sur Midnight. L'emprunteur prouve la suffisance de la garantie sans exposer le bilan complet. Bonne utilisation. La logique compacte fonctionne. La preuve vérifie. Le crédit se déplace. Bien.

Puis le cas devient bizarre.

Peut-être que le timing de liquidation est contesté. Peut-être qu'un partenaire bancaire révisant la position demande plus de contexte. Peut-être qu'un drapeau de risque interne apparaît tard et maintenant personne ne veut être celui qui dit « en fait, cela aurait dû s'arrêter plus tôt. » La laideur des institutions normales. Rien de cinématographique.

Maintenant, l'emprunteur pense que la règle est la preuve. La contrepartie pense que la règle est ce que dit le processus de litige. La conformité veut une vue plus large que ce que chaque côté s'attendait. Le flux de travail est poussé vers une révision manuelle. L'emprunteur voit une histoire. La conformité en voit une autre. La contrepartie obtient une tranche plus étroite et veut toujours plus. Et soudain, personne ne peut expliquer, en une phrase claire, où « privé par défaut » a réellement cessé.

C'est là que ça devient ennuyeux.

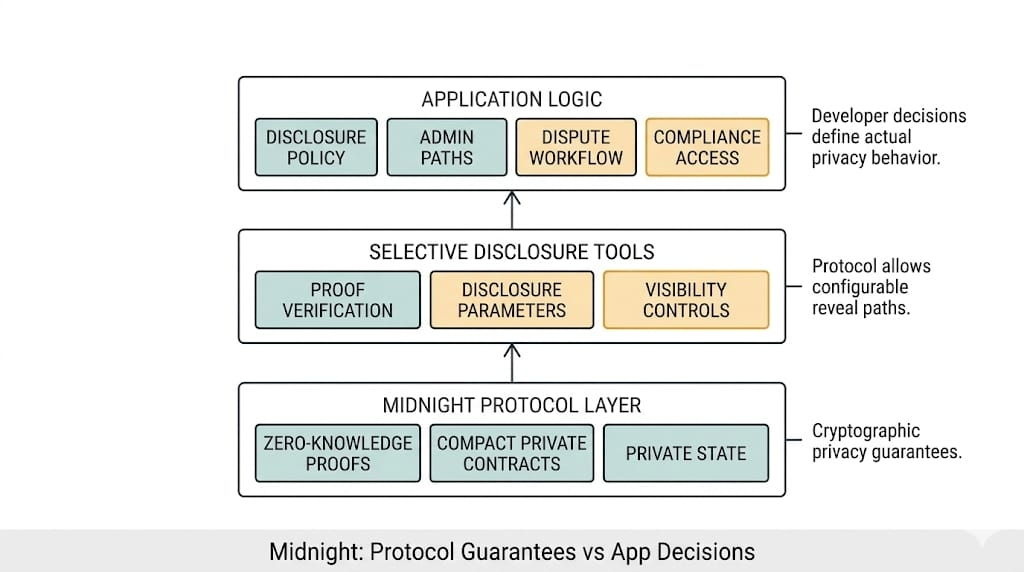

Parce qu'une fois que la divulgation est sélective, quelqu'un doit contrôler le commutateur qui la rend moins sélective. Et au moment où ce commutateur existe, la véritable histoire de confiance commence à fuir de la cryptographie et à entrer dans la carte des permissions.

Qui peut élargir la vue ?

Qui peut geler le processus ?

Qui obtient l'enregistrement complet si un drapeau de litige est levé ?

La conformité voit-elle une chose tandis que la contrepartie en voit une autre ?

Un opérateur interne peut-il déclencher un chemin de divulgation plus large que l'utilisateur n'a jamais vraiment compris qu'il était là au départ ?

Ce n'est pas un détail secondaire. C'est là que le contrôle se trouve réellement.

Et la crypto est étrangement mauvaise pour admettre que la gouvernance se cache généralement dans des endroits ennuyeux comme les portées d'administration, les droits de contournement, les déclencheurs d'escalade, les rôles de révision, toutes les petites tables laides que personne ne met dans le graphique héroïque parce que cela ruine tout l'humeur futuriste.

Ça compte toujours.

Plus que les gens ne veulent l'admettre.

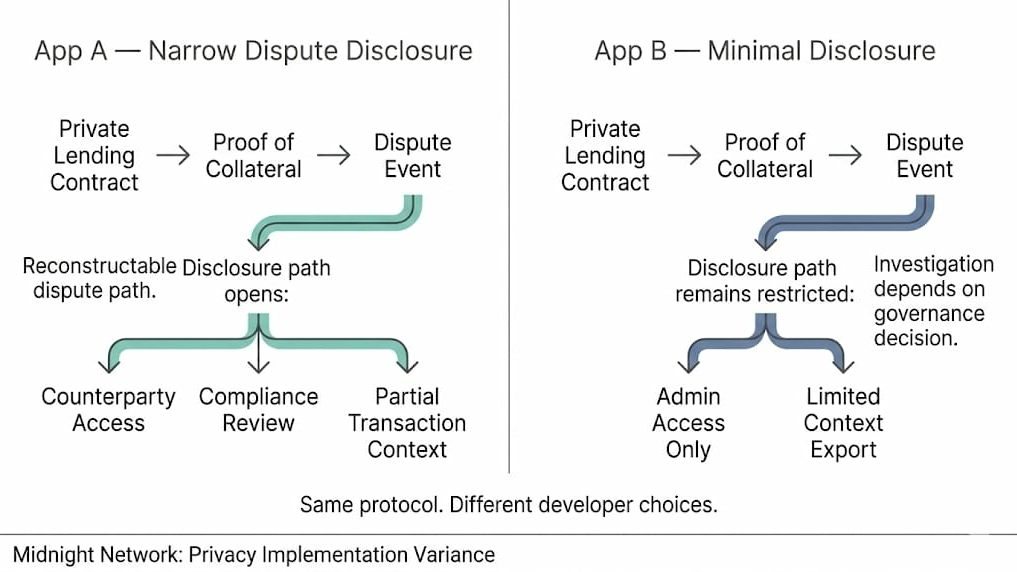

Une application peut rendre l'escalade de divulgation étroite, multipartite, douloureuse à déclencher. Une autre peut permettre à un rôle d'opérations d'élargir la vue et de continuer à appeler l'ensemble du flux de travail préservant la vie privée. Même couche de base Midnight. Même histoire de divulgation sélective. Modèle de confiance complètement différent une fois que le cas cesse de se comporter.

C'est la partie qui continue de me ronger.

Parce que les gens regarderont Midnight et penseront que la preuve gouverne le flux de travail. Dans le chemin par défaut, peut-être que c'est le cas. Mais au moment où le flux de travail rompt le modèle — cas signalé, litige, révision, exception tardive, peu importe — le centre de gravité se déplace. Rapidement. Maintenant, la règle pratique n'est pas « qu'est-ce que la preuve a vérifié ? » C'est « qui a le droit de toucher le chemin d'exception et combien peuvent-ils ouvrir une fois qu'ils le font ? »

Génial. Maintenant, c'est la politique avec de meilleurs outils et une interface plus agréable.

Et oui, ces chemins semblent toujours raisonnables lorsqu'ils sont écrits. Récupération d'urgence. Réponse à la fraude. Flexibilité réglementaire. Révision humaine. Les classiques. Peut-être que chacun d'eux est justifié. Cela signifie quand même que quelqu'un a écrit un deuxième livre de règles à côté du premier, et le deuxième est celui qui commence à diriger la salle au moment où le flux propre cesse d'être suffisant.

Midnight n'a même pas échoué là. C'est la partie laide.

La preuve peut encore être valide. L'état privé peut encore être protégé. La chaîne peut encore faire exactement ce qu'elle a promis. Et le vrai débat peut encore se déplacer vers quelque chose de plus laid : qui a l'autorité de rendre le flux de travail moins privé maintenant, qui reste en dehors de cette boucle, et si l'utilisateur a jamais compris que cela faisait partie du système depuis le début.

La preuve est toujours là, c'est sûr.

Juste ne plus diriger la salle.

D'ici là, c'est le chemin d'exception qui fait cela. Et celui qui a eu le rôle qui dit que la version propre est terminée.