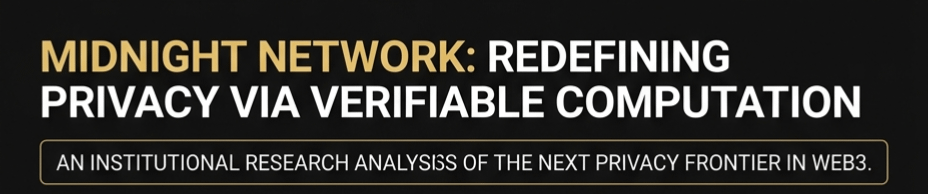

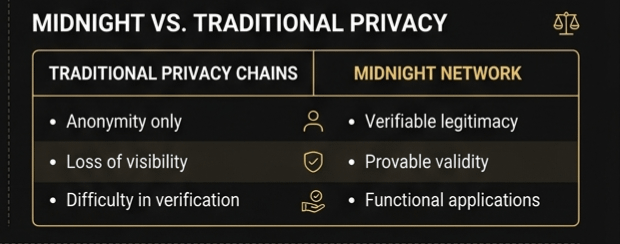

Je me souviens quand j'ai commencé à explorer des projets axés sur la confidentialité dans la crypto, je pensais que l'objectif principal était simple. Cacher les transactions et tout fonctionnerait. À l'époque, il semblait logique que l'anonymat seul entraînerait l'adoption. Mais au fur et à mesure que je passais plus de temps à comprendre comment ces systèmes fonctionnent, j'ai remarqué un écart. Cacher des données ne crée pas automatiquement de la confiance. Si les utilisateurs et les développeurs ne peuvent pas vérifier ce qui se passe en coulisses, alors la confidentialité commence à entrer en conflit avec l'utilisabilité. Cette réalisation a changé la façon dont j'évalue ces projets. Maintenant, je regarde au-delà de l'idée de confidentialité elle-même et me concentre sur la question de savoir si un système peut équilibrer la confidentialité avec la vérifiabilité d'une manière qui fonctionne réellement dans des environnements réels. Ce changement de réflexion est exactement la raison pour laquelle Midnight Network a attiré mon attention. Pas parce que la confidentialité est un nouveau récit, mais parce qu'elle soulève une question plus pratique. Une blockchain peut-elle garder les transactions privées tout en prouvant que tout ce qui s'y passe est valide ? En d'autres termes, pouvez-vous cacher les détails sans perdre confiance dans le résultat ? C'est un problème plus difficile qu'il n'y paraît, et c'est là que la plupart des solutions de confidentialité peinent. Alors, la vraie question devient de savoir si Midnight peut transformer la confidentialité en quelque chose de fonctionnel plutôt que simplement théorique.

Je me souviens quand j'ai commencé à explorer des projets axés sur la confidentialité dans la crypto, je pensais que l'objectif principal était simple. Cacher les transactions et tout fonctionnerait. À l'époque, il semblait logique que l'anonymat seul entraînerait l'adoption. Mais au fur et à mesure que je passais plus de temps à comprendre comment ces systèmes fonctionnent, j'ai remarqué un écart. Cacher des données ne crée pas automatiquement de la confiance. Si les utilisateurs et les développeurs ne peuvent pas vérifier ce qui se passe en coulisses, alors la confidentialité commence à entrer en conflit avec l'utilisabilité. Cette réalisation a changé la façon dont j'évalue ces projets. Maintenant, je regarde au-delà de l'idée de confidentialité elle-même et me concentre sur la question de savoir si un système peut équilibrer la confidentialité avec la vérifiabilité d'une manière qui fonctionne réellement dans des environnements réels. Ce changement de réflexion est exactement la raison pour laquelle Midnight Network a attiré mon attention. Pas parce que la confidentialité est un nouveau récit, mais parce qu'elle soulève une question plus pratique. Une blockchain peut-elle garder les transactions privées tout en prouvant que tout ce qui s'y passe est valide ? En d'autres termes, pouvez-vous cacher les détails sans perdre confiance dans le résultat ? C'est un problème plus difficile qu'il n'y paraît, et c'est là que la plupart des solutions de confidentialité peinent. Alors, la vraie question devient de savoir si Midnight peut transformer la confidentialité en quelque chose de fonctionnel plutôt que simplement théorique.

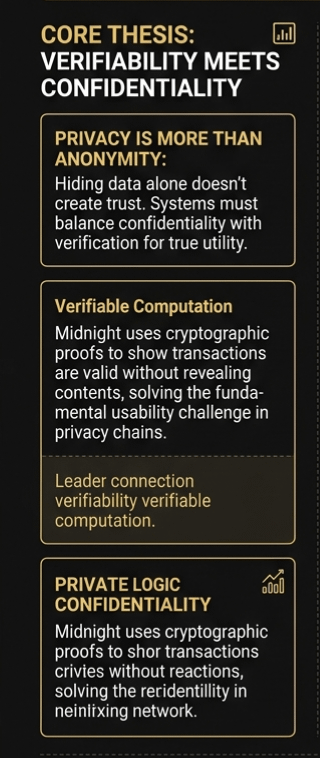

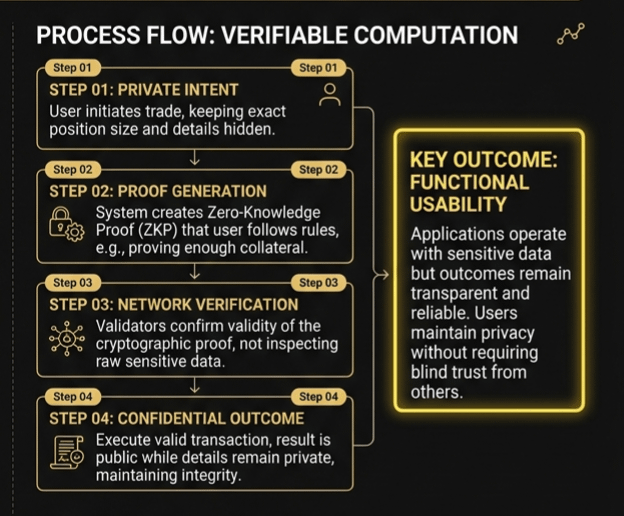

D'après ce que je comprends, la conception fondamentale de Midnight se concentre sur la combinaison de la vie privée avec le calcul vérifiable. Au lieu de simplement cacher les données de transaction, le réseau utilise des preuves cryptographiques pour montrer qu'une transaction est valide sans révéler son contenu. Une façon simple d'y penser est comme soumettre un échange sans montrer votre taille de position exacte, mais en prouvant tout de même que vous aviez suffisamment de garanties et que vous avez suivi les règles. Le système ne demande pas aux autres de vous faire confiance aveuglément. Il fournit une preuve mathématique que tout est en ordre. Cela compte parce que cela permet aux applications de fonctionner avec des données sensibles tout en maintenant l'intégrité. Les développeurs peuvent construire des systèmes où les données des utilisateurs restent privées, mais les résultats restent transparents et fiables. Le jeton et la structure du réseau semblent conçus pour soutenir cet équilibre. Les validateurs jouent un rôle dans la confirmation des preuves plutôt que dans l'inspection des données brutes, ce qui change la façon dont la confiance est répartie à travers le système. Au lieu de compter sur la visibilité, le réseau compte sur la vérification. Si cela fonctionne comme prévu, la demande pour le réseau devrait provenir d'applications ayant besoin à la fois de vie privée et de précision. Cela crée un type de flux de valeur différent par rapport aux chaînes traditionnelles, où l'activité est souvent motivée par la spéculation ou des transferts simples.

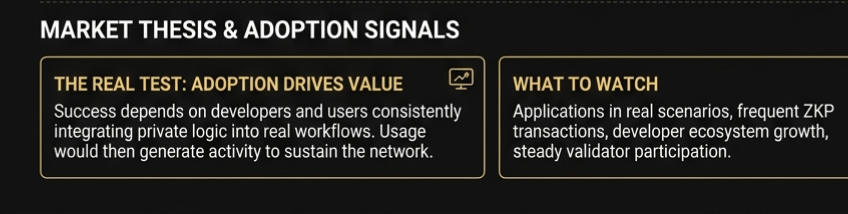

En regardant le côté du marché, il semble que l'attention autour de l'infrastructure de la vie privée soit à nouveau en croissance, mais il est encore tôt. Le comportement des prix et les modèles de volume suggèrent qu'un intérêt est en train de se construire, bien que cela ne soit pas encore constant. Les pics d'activité reflètent souvent un élan basé sur le récit plutôt qu'une utilisation soutenue. La croissance des détenteurs peut indiquer une sensibilisation, mais cela ne confirme pas nécessairement que les utilisateurs s'engagent activement avec le réseau. Dans des situations comme celle-ci, le marché fixe généralement le prix sur le potentiel plutôt que sur la demande prouvée. Cet écart entre l'attente et l'utilisation réelle devient important à surveiller avec le temps. Mais c'est ici que le véritable test apparaît. Le plus grand défi pour Midnight n'est pas de savoir si la vie privée a de la valeur. C'est de savoir si les développeurs et les utilisateurs utiliseront de manière constante un système qui fonctionne de cette manière. Parce que si les applications n'intègrent pas une logique de préservation de la vie privée dans des flux de travail réels, alors le réseau risque de devenir techniquement impressionnant mais sous-utilisé. Et si les utilisateurs n'interagissent pas de manière répétée avec ces applications, le système ne génère pas l'activité nécessaire pour se maintenir. D'autre part, si des projets commencent à construire des outils où des transactions privées mais vérifiables sont nécessaires, et que les utilisateurs commencent à s'y fier régulièrement, le réseau peut développer une base solide. L'utilisation ferait alors monter la valeur, plutôt que l'inverse. Donc, ce qui me rendrait plus confiant dans Midnight, ce n'est pas l'excitation à court terme mais des signes clairs d'adoption.

$EDGE et $UAI se connecte naturellement à Midnight en permettant aux systèmes d'IA de traiter et de vérifier des données sensibles hors chaîne, tandis que Midnight garantit que ces interactions restent privées tout en étant prouvablement valides sur la chaîne. Je voudrais voir des applications nécessitant un calcul privé utilisées dans des scénarios réels, pas seulement dans des environnements expérimentaux. L'augmentation de la fréquence des transactions reposant sur ces preuves serait également importante, car cela montrerait que le système est utilisé comme prévu. La croissance de l'activité des développeurs signalerait que l'écosystème s'expand, tandis que la participation constante des validateurs refléterait la confiance dans le maintien du réseau. En même temps, je deviendrais plus prudent si l'activité reste principalement motivée par la spéculation ou si l'élan des développeurs ralentit après un intérêt initial. Donc, si vous surveillez Midnight Network, il est probablement plus logique de se concentrer sur la fréquence à laquelle les transactions privées sont effectivement utilisées plutôt que sur la façon dont le jeton se déplace à court terme. Dans des marchés comme celui-ci, des idées solides peuvent attirer l'attention rapidement, mais elles ne durent que si les gens continuent à les utiliser. La différence entre des données cachées et une vie privée utile est simple. L'une cache simplement des informations, tandis que l'autre prouve que quelque chose de réel se passe derrière.

#night @MidnightNetwork $NIGHT