Google a annoncé une nouvelle recherche de l'équipe Google Quantum AI qui dit qu'ils pourraient théoriquement casser les signatures Bitcoin actuelles ECDSA en utilisant moins de 1200 qubits logiques, et environ 500000 qubits physiques, en seulement quelques minutes pour une seule attaque. Cette nouvelle a fait beaucoup de bruit car les signatures ECDSA protègent entièrement les portefeuilles et les adresses Bitcoin.

Mais si nous regardons sous le titre « effrayant », nous trouverons un écart géométrique énorme entre le papier et la réalité. Le plus grand ordinateur quantique réel actuellement a environ 1200 qubits physiques (comme l'IBM Condor), et ce sont des qubits « non fiables » et bruyants, et ils sont encore très loin de devenir des qubits de haute qualité et corrigés des erreurs. Pour réaliser 1200 qubits logiques, il faut des centaines ou des milliers de qubits physiques pour chaque un, ce qui rend le chiffre de 500000 qubits physiques presque un fantasme dans les conditions actuelles.

Ces ordinateurs quantiques doivent également fonctionner à des températures inférieures à celles de l'espace extérieur, avec un isolement quasi complet contre toute interférence ou onde, et pourtant il y a encore de gros problèmes de refroidissement, de câblage, de contrôle et de mise à l'échelle pour plusieurs centaines de milliers de qubits. Un exemple clair : des chercheurs de Caltech ont réussi à créer une matrice de 6000 qubits logiques utilisant des atomes neutres, mais sans intrication (Entanglement), qui est la base du fonctionnement de l'algorithme de Shor en fait. Le niveau d'art véritable maintenant dans les qubits intriqués est d'environ 96 qubits, avec un temps de cohérence d'une seconde ou deux, tandis que l'attaque dont ils ont parlé nécessite des jours de fonctionnement continu.

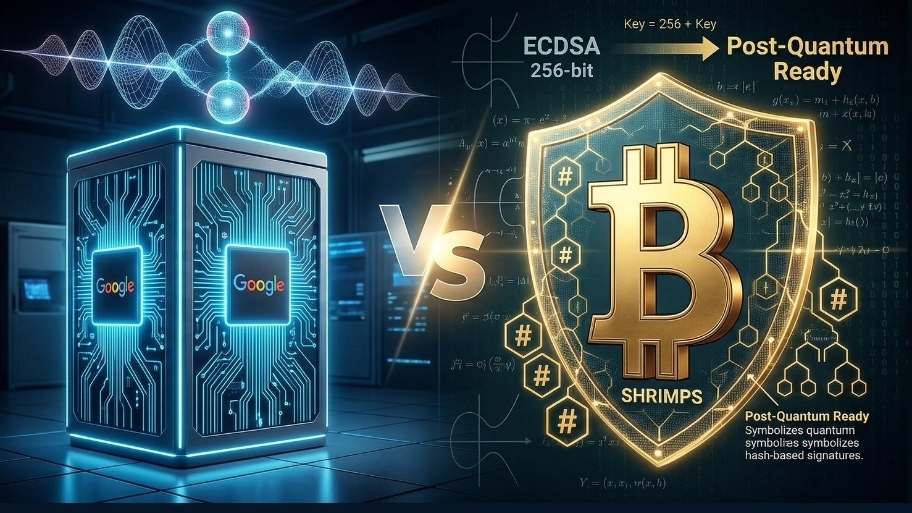

Dans tout ce texte, les développeurs Bitcoin ne restent pas les bras croisés. Au contraire, il y a un véritable travail sur des solutions « post-quantique ». Le chercheur Jonas Nick a proposé un nouveau système de signature appelé SHRIMPS, qui repose sur des signatures basées sur des hachages distribuées sur plusieurs appareils, produisant une signature d'environ 2,5 Ko, soit environ 3 fois plus petite que la norme NIST SLH‑DSA, ce qui la rend très pratique pour les contraintes d'espace des blocs Bitcoin. SHRIMPS est basé sur un système antérieur appelé SHRINCS qui produisait des signatures d'environ 324 octets pour une utilisation sur un seul appareil.

Le sujet n'est pas seulement un algorithme de signature, il y a aussi la proposition BIP‑360 qui ajoute un nouveau type de sortie appelé Pay‑to‑Merkle‑Root (P2MR), dont le but est de supprimer la vulnérabilité existante dans le chemin de clé Taproot qui pourrait être affectée par des attaques quantiques à l'avenir. Cette proposition est déjà en cours sur testnet et l'entreprise BTQ Technologies teste des transactions réelles, avec une estimation que la mise à niveau complète du réseau pourrait prendre jusqu'à 7 ans pour être réalisée calmement et sans casser quoi que ce soit.

Le danger quantique n'est pas un mythe, mais ce n'est pas non plus une raison d'avoir peur. Le papier dit qu'une attaque peut se produire en quelques minutes sur un ordinateur quantique massif, mais la construction de cet appareil est un défi d'ingénierie effrayant, et personne n'a encore réussi à le résoudre. En même temps, la communauté Bitcoin travaille déjà sur des outils de défense comme SHRIMPS et BIP‑360, afin que, lorsque le moment viendra, la mise à niveau soit organisée et réfléchie, et non une réaction précipitée sous la pression des titres.