Dans la crypto, les pertes ne viennent pas avec des avertissements. Il n'y a pas de département de fraude, pas de bouton de retour, pas de support client qui peut restaurer ce qui est perdu. Quand j'ai perdu $136,000 dans une seule exploitation, ce n'était pas parce que j'étais négligent. C'était parce que j'avais sous-estimé à quel point le paysage des menaces était devenu sophistiqué.

Cette perte m'a forcé à repenser tout. Ce qui a émergé n'était pas seulement un meilleur stockage, mais une architecture de sécurité en couches construite autour d'un principe : supposer que le compromis est toujours possible.

Voici le système.

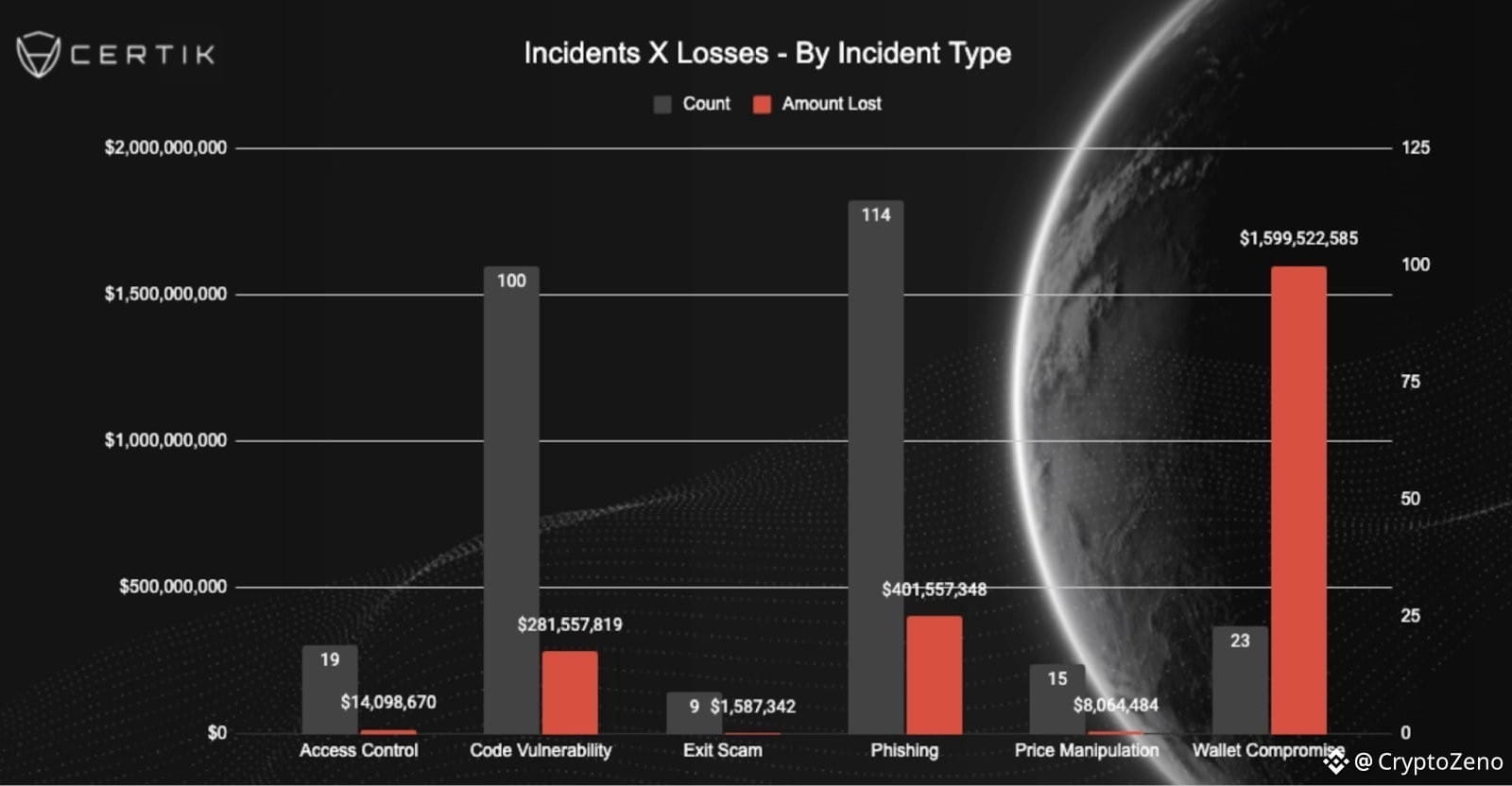

1. Comprenez le nouveau modèle de menace

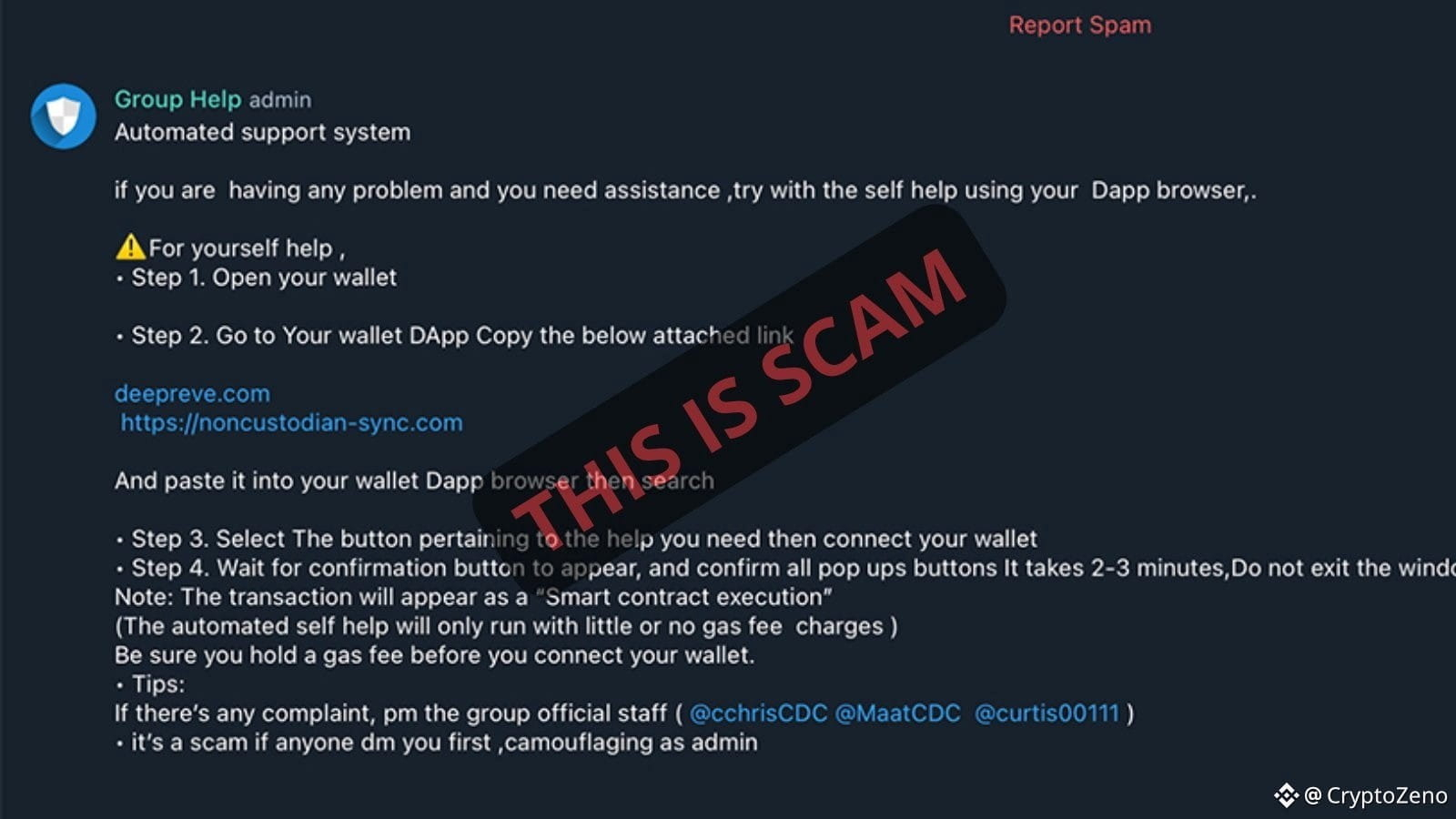

Les attaques cryptographiques en 2025 ne sont plus de simples emails de phishing. Les arnaques générées par l'IA, les contrats intelligents malveillants, les draineurs de portefeuille intégrés dans de faux posts sociaux et les applications décentralisées clonées sont partout. Si vous interagissez sur la chaîne, vous êtes une cible potentielle. La sécurité commence par la paranoïa, pas par la commodité.

2. Traitez votre phrase de récupération comme une autorité absolue

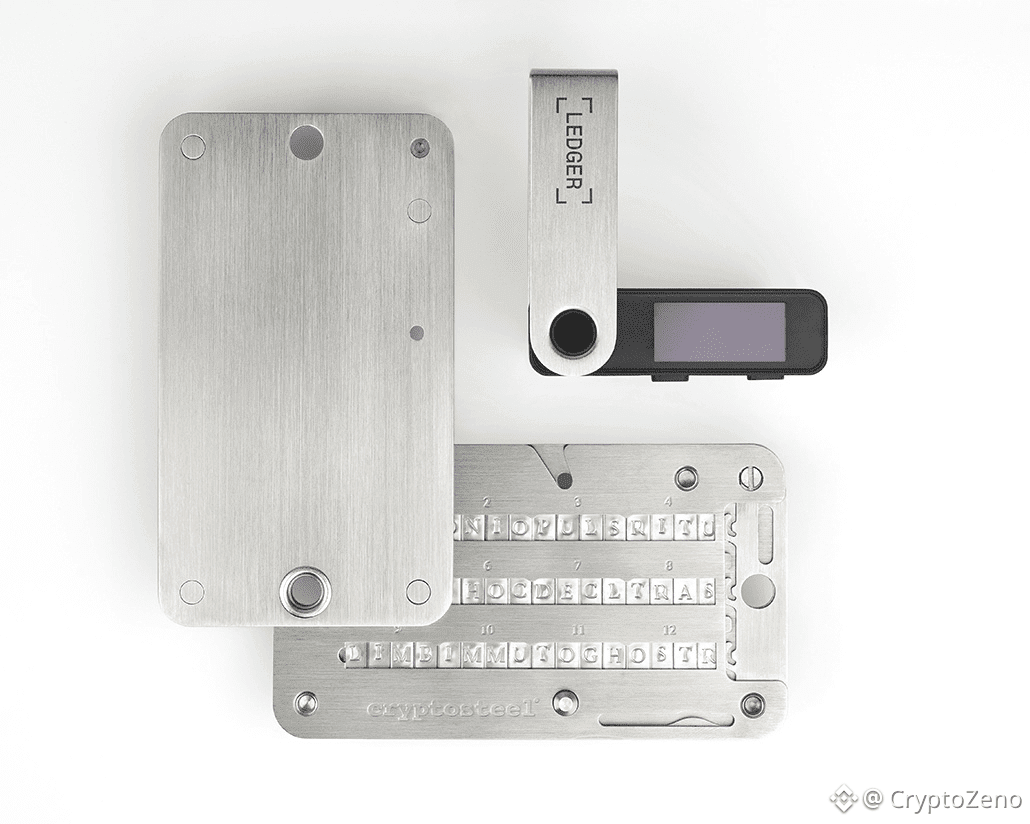

Votre phrase de récupération est votre portefeuille. Quiconque la contrôle contrôle tout. Elle ne doit jamais être photographiée, tapée dans le stockage cloud, sauvegardée dans des gestionnaires de mots de passe ou stockée numériquement sous quelque forme que ce soit. Les seuls formats acceptables sont physiques, de préférence des sauvegardes métalliques résistantes au feu et à l'eau. Plusieurs copies stockées dans des lieux sécurisés séparés réduisent le risque de défaillance à un point unique.

3. Séparez le stockage par fonction

La plus grande erreur que j'ai commise a été d'utiliser un portefeuille pour tout. Maintenant, la structure est stricte. Un portefeuille froid stocke des avoirs à long terme et ne se connecte jamais à des applications risquées. Un portefeuille chaud gère les transactions de routine. Un portefeuille éphémère interagit avec des dApps expérimentales, des frappes et des contrats inconnus. L'exposition est compartimentée. Si le portefeuille éphémère est compromis, le noyau reste intact. Cette règle seule a empêché une autre perte à cinq chiffres plus tard.

4. Le matériel est obligatoire, pas optionnel

Les portefeuilles de navigateur à eux seuls ne suffisent pas pour un capital significatif. Les portefeuilles matériels tels que Ledger, Trezor, Keystone ou les appareils à air gap réduisent considérablement les surfaces d'attaque à distance. Le stockage à froid n'est pas une question de commodité. Il s'agit d'éliminer des catégories entières de risques.

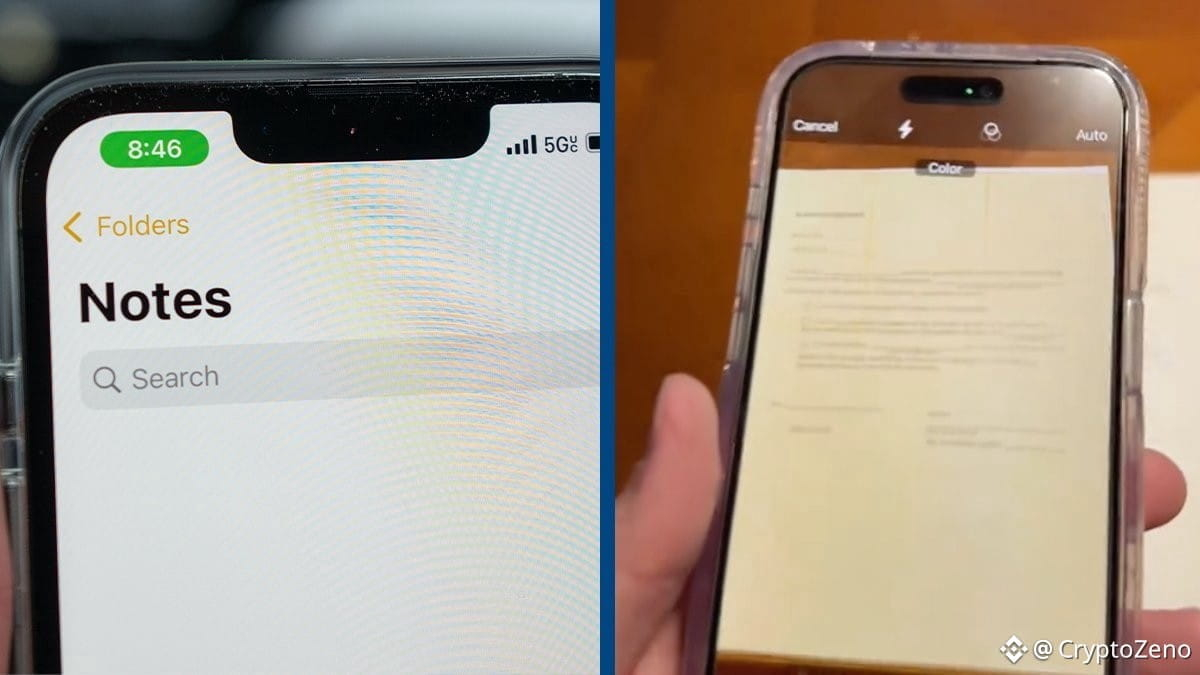

5. Supposez que chaque lien est malveillant

Les faux sites Web peuvent reproduire parfaitement des plateformes légitimes. Les publicités de moteurs de recherche et les liens sur les réseaux sociaux sont fréquemment armés. Accédez aux plateformes importantes uniquement par des URL mises en favoris. Vérifiez soigneusement les domaines avant de signer une transaction.

6. Contrôlez les autorisations des contrats intelligents

Chaque approbation de jeton accorde des droits de dépense. De nombreux utilisateurs oublient que ces autorisations persistent indéfiniment. Auditer régulièrement et révoquer les approbations inutilisées réduit considérablement l'exposition. La sécurité n'est pas une configuration unique. C'est de l'entretien.

7. Renforcez la protection au niveau du compte

L'authentification par message texte à deux facteurs est vulnérable aux attaques par échange de SIM. Les applications d'authentification ou les clés de sécurité matérielles offrent une protection plus forte. Chaque compte d'échange, email et service connecté doit répondre aux mêmes normes.

8. Supprimez la dépendance à l'égard des contreparties

Les fonds laissés sur les échanges ne sont pas sous votre contrôle. Les gelages de plateforme, l'insolvabilité ou les violations peuvent bloquer l'accès instantanément. La garde autonome n'est pas une idéologie. C'est la gestion des risques.

9. Établissez des plans de redondance et de récupération

Les sauvegardes doivent survivre au vol, au feu et aux catastrophes naturelles. Le principe trois-deux-un s'applique bien : plusieurs sauvegardes, stockées dans différents lieux physiques, avec au moins une hors site. De plus, planifiez des structures d'héritage afin que les actifs soient accessibles aux parties de confiance si quelque chose vous arrive.

10. Effectuer des audits de sécurité de routine

Une fois par mois, examinez l'historique du portefeuille, révoquez les autorisations inutiles, vérifiez l'intégrité des sauvegardes et réévaluez l'exposition. La complaisance est la vulnérabilité silencieuse qui coûte finalement le plus.

La leçon la plus dure que j'ai apprise est qu'en crypto, une seule erreur suffit. Des années de prudence peuvent être effacées par une seule signature sur un contrat malveillant.

Il n'y a pas de filet de sécurité. Pas de bureau de récupération. Pas de pardon de la blockchain.

La sécurité n'est pas un produit que vous achetez. C'est un système que vous concevez et un état d'esprit que vous maintenez.

En crypto, vous n'êtes pas seulement l'investisseur. Vous êtes la banque, le coffre-fort et l'équipe de sécurité.

#CryptoZeno #ScamAware