La plupart des gens croient que posséder un portefeuille matériel est la dernière étape de la sécurité crypto. Cette hypothèse est dangereusement incomplète. Un Ledger peut vous protéger contre les malwares, le phishing et les attaques à distance. Il ne fait rien contre la menace qui connaît la croissance la plus rapide pour les détenteurs de cryptos aujourd'hui : la coercition physique.

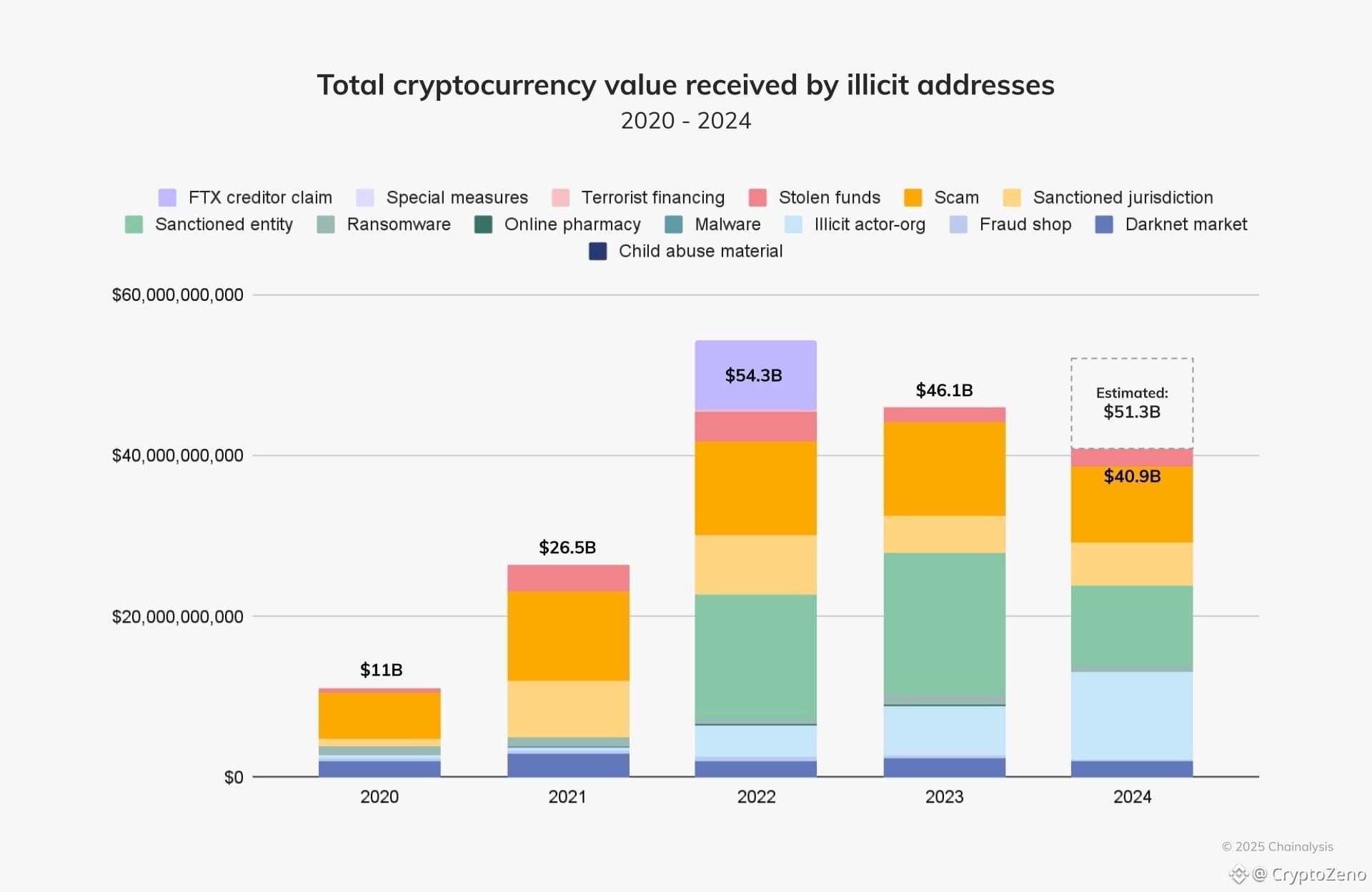

Selon Chainalysis, les cambriolages liés aux cryptos et les incidents d'extorsion physique ont augmenté de manière significative depuis 2023. Alors que la richesse en crypto devient plus visible et plus concentrée, les attaquants n'ont plus besoin de pirater votre appareil. Ils ont juste besoin de vous.

1. Le modèle de menace a changé

Les menaces en ligne ne sont plus le principal risque pour les détenteurs sérieux. Si quelqu'un vous force à déverrouiller votre portefeuille sous la contrainte, votre portefeuille matériel n'offre aucune résistance. À ce moment-là, la sécurité devient psychologique, structurelle et physique plutôt que technique.

2. Un portefeuille leurre est votre première ligne de défense

Dans le pire des cas, vous avez besoin de quelque chose que vous pouvez abandonner en toute sécurité. Un portefeuille matériel secondaire avec une phrase de graine complètement séparée, financé avec un montant crédible mais limité, agit comme une couche sacrificielle. L'historique des transactions, des actifs mineurs et une activité réaliste le rendent crédible. Son but n'est pas le stockage mais la tromperie.

3. Les portefeuilles cachés ajoutent une divulgation contrôlée

Certains portefeuilles matériels permettent la création de portefeuilles cachés protégés par une phrase de passe. Un appareil peut donc contenir plusieurs portefeuilles, dont un seul est visible sous pression. Cela permet une divulgation progressive, vous donnant des options plutôt qu'un point de défaillance unique.

4. Une escalade convaincante préserve le noyau

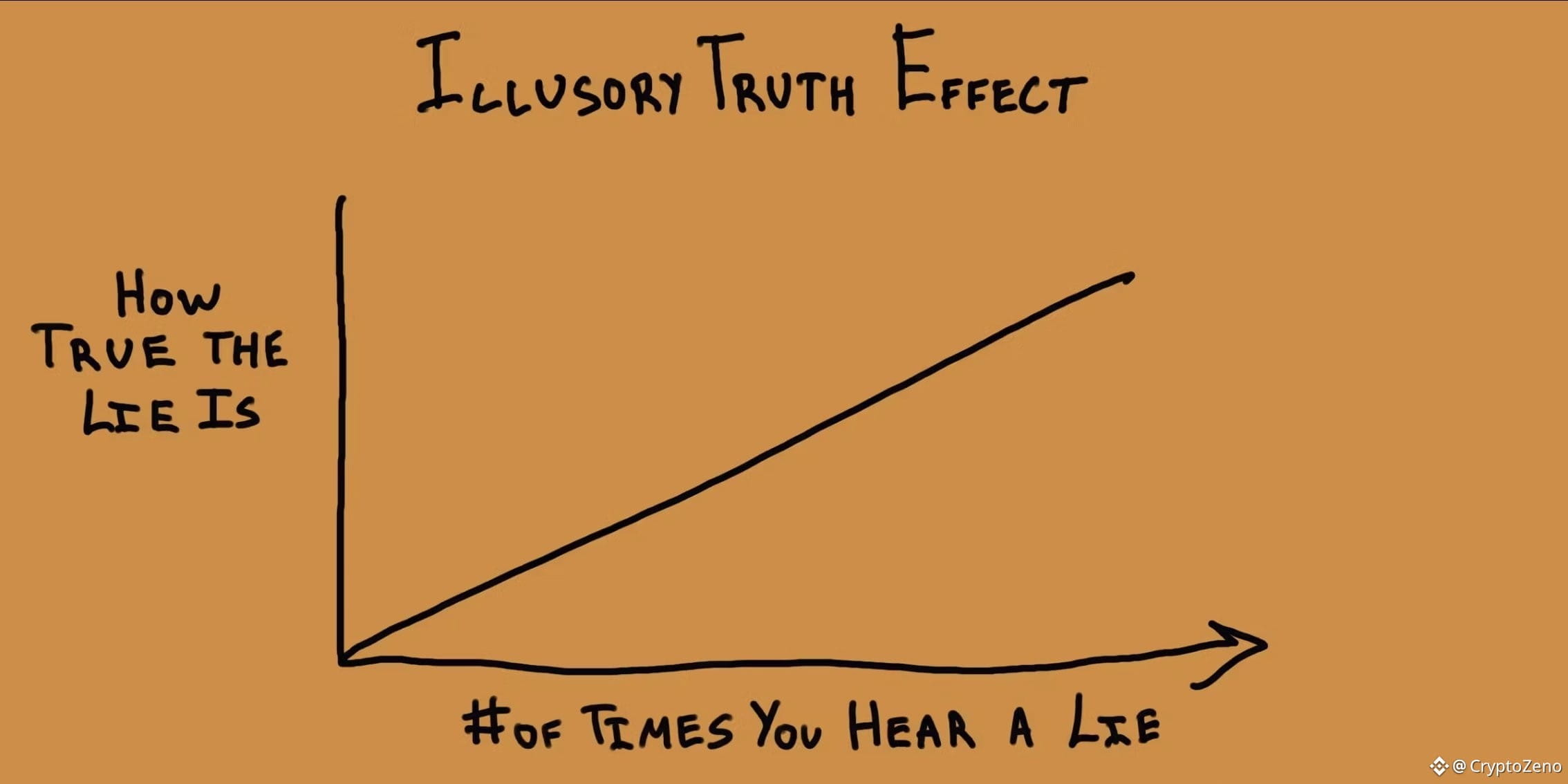

Sous la contrainte, les attaquants escaladent généralement jusqu'à ce qu'ils croient avoir extrait tout ce qu'ils peuvent. Un petit solde visible suivi d'un plus gros solde de leurre satisfait souvent cette attente. Ce qu'ils croient être l'intégralité de vos avoirs n'est pas votre portefeuille réel.

5. Vos véritables avoirs ne devraient jamais toucher cet appareil

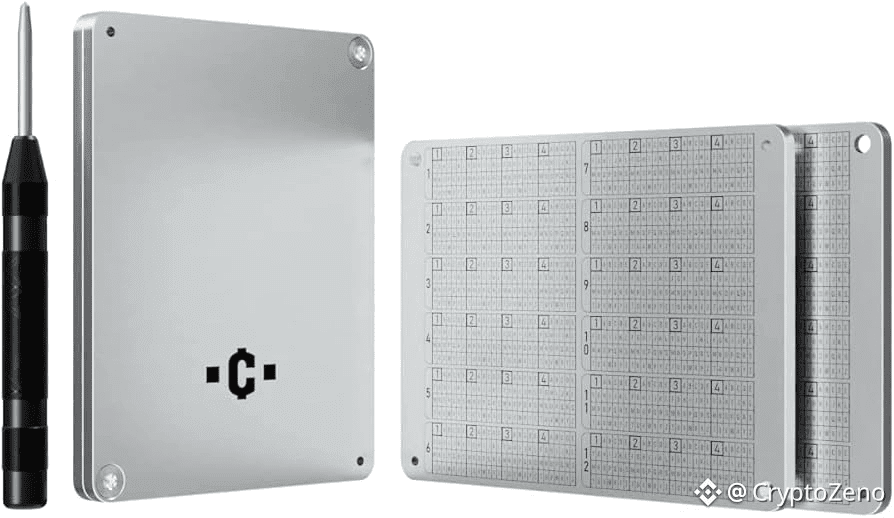

Les avoirs sérieux devraient être générés et stockés entièrement hors ligne, en utilisant des appareils à air gaps qui n'interagissent jamais avec du matériel connecté à Internet. Les sauvegardes de graines devraient être stockées sur des solutions métalliques durables, ignifuges et étanches, jamais numériquement et jamais sur un appareil utilisé pour l'activité quotidienne.

6. L'obfuscation de la phrase de graine supprime le point de défaillance unique

Diviser une phrase de graine à travers des emplacements, brouiller l'ordre des mots et séparer les informations d'index garantit qu'aucune découverte unique ne compromet le portefeuille. Les informations partielles devraient être inutiles par conception.

7. Réduisez la surface d'attaque visible

Une fois que la vraie graine est sécurisée hors ligne, les appareils visibles ne devraient contenir que des portefeuilles leurres. S'ils sont volés ou forcés, ils ne révèlent rien de valeur. Ce qui ne peut être découvert ne peut pas être pris.

8. La sécurité physique complète la sécurité du portefeuille

Les couches de sécurité à domicile telles que les systèmes de panique silencieuse, le stockage de caméra hors site et les alertes de mouvement réduisent le temps de réponse et augmentent la dissuasion. Les sauvegardes de graines ne doivent jamais être stockées à votre domicile.

9. Le silence est la dernière couche

Même la configuration la plus avancée échoue si l'attention y est attirée. Partager publiquement des soldes, des trades ou des détails de sécurité crée un risque inutile. L'anonymat reste le meilleur primitive de sécurité.

Perspective finale

Si vous détenez une crypto significative, votre architecture de sécurité doit être aussi sophistiquée que votre stratégie d'investissement. La véritable protection provient d'une tromperie en couches, d'une redondance hors ligne, d'une séparation géographique et d'un silence discipliné.

Ils ne peuvent pas prendre ce qu'ils ne peuvent pas trouver, et ils ne chercheront pas ce qu'ils ne savent pas qu'il existe.

#CryptoZeno #AaveAnnouncesDeFiUnitedReliefFund