L'avantage clé de la technologie blockchain réside dans son mécanisme de registre décentralisé et transparent, qui garantit que le système peut maintenir un haut degré d'auditabilité et d'intégrité des transactions sans avoir besoin de faire confiance à des intermédiaires tiers. Cependant, la conception de la transparence a ses limites, car elle sacrifie par défaut la vie privée financière des utilisateurs. Sur une blockchain publique, chaque transaction, chaque solde d'adresse et chaque historique sont enregistrés de manière permanente et visibles par tous.

Pour les particuliers, le manque de vie privée signifie que les habitudes de consommation, les sources de revenus, les portefeuilles et même les réseaux interpersonnels peuvent être analysés en chaîne. Dans le monde réel, l'exposition complète des informations financières peut entraîner des désavantages concurrentiels, et peut également conduire à des risques de sécurité tels que le chantage ciblé contre les personnes riches. La quête de la vie privée n'est pas seulement destinée à échapper à la réglementation, mais découle d'un besoin essentiel de contrôle des informations financières, ce qui est essentiel pour garantir la sécurité des biens personnels et des secrets commerciaux.

Le dilemme de la confidentialité de la blockchain, sa nécessité et son paradigme

Avec la maturation continue des technologies d'analyse sur la chaîne, les technologies de confidentialité de la blockchain commencent à passer d'une confrontation passive à une protection cryptographique active.

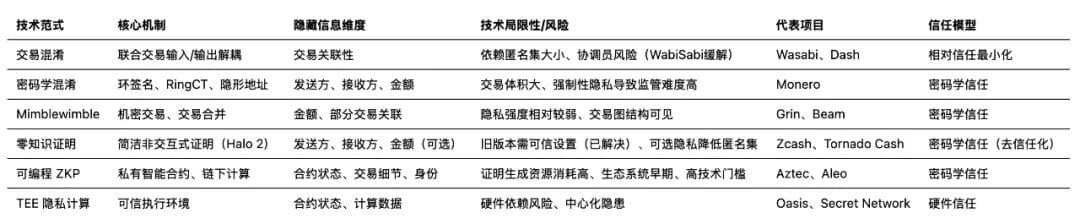

Les premières technologies de confidentialité se concentraient principalement sur la confusion des liens, avec pour objectif de briser l'association causale entre les entrées et les sorties des transactions. Le protocole CoinJoin est un exemple de ce type de technologie, qui mélange plusieurs transactions pour rendre difficile la détermination du flux réel des fonds pour un observateur externe.

Des technologies plus avancées ont réalisé la dissimulation des éléments, cachant au niveau du protocole trois éléments clés des transactions : l'identité de l'expéditeur, l'identité du destinataire et le montant de la transaction.

Les signatures en anneau et les preuves à connaissance zéro sont des exemples typiques de cette catégorie de technologies. Monero cache l'expéditeur par les signatures en anneau, tandis que Zcash cache tous les éléments de transaction par des preuves à connaissance zéro.

Le dernier paradigme est le calcul de confidentialité général, qui ne se limite plus à cacher les données des transactions, mais utilise des moyens cryptographiques pour protéger la confidentialité des calculs complexes sur la chaîne et des états des contrats intelligents. Des blockchains de confidentialité comme Aztec Network et Aleo explorent cette direction.

Du point de vue de la protection de la vie privée, les technologies de confidentialité de la blockchain résolvent principalement quatre types de problèmes.

① La confidentialité d'identité est le besoin le plus fondamental, empêchant la véritable identité des deux parties de la transaction d'être associée. Les données transparentes comme celles de Bitcoin présentent des défauts évidents à cet égard, des sociétés d'analyse comme Chainalysis pouvant facilement associer des adresses à de véritables identités.

②La confidentialité des transactions, cachant les montants des transactions, les types d'actifs et d'autres contenus spécifiques. Cela est crucial pour protéger les secrets commerciaux et la vie privée financière personnelle. La stratégie d'investissement d'une entreprise ou la situation financière d'un individu ne devraient pas être examinées publiquement.

③ Protection de la vie privée au niveau réseau, des métadonnées réseau telles que l'adresse IP, la localisation géographique, etc. Même si les données de la chaîne ne contiennent pas ces informations, la fuite de métadonnées au niveau du réseau peut toujours conduire à une désanonymisation. En analysant les modèles de relais de transactions sur le réseau P2P de Bitcoin, il est possible de mapper les adresses à des IP, avec un taux de réussite dans certains cas supérieur à 50%.

④ La protection de la vie privée des données, la confidentialité des données pendant l'exécution des contrats intelligents. C'est le cœur de la confidentialité programmable, permettant des calculs complexes tout en protégeant les données. Les applications DeFi privées explorent ce domaine.

Les technologies de confidentialité passent d'une dépendance à l'analyse sur la chaîne à une garantie fondamentale par des mécanismes cryptographiques.

La "pseudo-anonymité" de Bitcoin et la lutte contre le suivi sur la chaîne

Bitcoin est souvent mal compris comme une monnaie anonyme, mais en réalité, c'est un système pseudo-anonyme. Bien que les enregistrements de transactions soient associés à une adresse de portefeuille composée d'une chaîne de lettres et de chiffres, et non au vrai nom de l'utilisateur, ces enregistrements de transactions existent de manière permanente sur la blockchain publique, pouvant être retracés à tout moment. La conception de la transparence garantit l'intégrité du système Bitcoin, mais au prix de sacrifier l'anonymat.

La pseudo-anonymat de Bitcoin est systématiquement fragile. Lorsque les utilisateurs utilisent plusieurs fois la même adresse Bitcoin, quiconque peut suivre l'historique des transactions liées à cette adresse, simplifiant ainsi l'analyse des flux de fonds. Plus grave encore, si un utilisateur achète des bitcoins via un échange centralisé en respectant les exigences KYC, son identité réelle sera directement associée à l'adresse du portefeuille, formant une chaîne de suivi claire.

Ces caractéristiques font de Bitcoin l'une des cryptomonnaies les plus traçables.

Les forces de l'ordre utilisent l'analyse de la blockchain pour suivre et démanteler le marché Silk Road, identifiant son créateur Ross Ulbricht. Lors de l'attaque par ransomware de Colonial Pipeline, le FBI a récupéré des actifs Bitcoin d'une valeur d'environ 2,3 millions de dollars. Ces cas démontrent l'efficacité du suivi sur la chaîne dans le monde réel.

Le cœur de la technologie d'analyse sur la chaîne réside dans l'analyse de regroupement, visant à associer des adresses de transaction apparemment non liées à un même entité ou utilisateur. Des plateformes d'analyse professionnelles telles que Chainalysis, Elliptic et CipherTrace se basent sur cette technologie pour suivre les flux de fonds des entités.

Dans le modèle UTXO (sorties de transaction non dépensées) de Bitcoin, une transaction génère souvent un "rendu" qui retourne à une nouvelle adresse. Les algorithmes de regroupement peuvent regrouper plusieurs adresses d'entrée en un même propriétaire en détectant ce modèle de transaction. Les analystes exploitent davantage les indices comportementaux tels que le temps de transaction, le montant typique des transferts et les modèles répétitifs pour renforcer l'exactitude et la crédibilité de l'analyse de regroupement.

Les outils d'analyse de sociétés comme Chainalysis sont désormais capables d'identifier les associations d'adresses avec un taux de précision relativement élevé. Certains plateformes d'analyse atteignent un taux de précision de regroupement supérieur à 80 %, ce qui est suffisamment efficace pour les scénarios d'application et de conformité.

Des attaques de désanonymisation plus profondes dépendent non seulement des données du grand livre public, mais exploitent également les fuites de métadonnées au niveau du réseau P2P de Bitcoin.

Utilisation des informations de relais de transaction pour mapper directement les adresses Bitcoin à l'adresse IP de l'initiateur de la transaction. Les chercheurs infèrent l'adresse IP des initiateurs de transactions en analysant des modèles de relais anormaux dans le trafic de transactions en temps réel (comme les transactions à relais unique ou les retransmissions anormales).

Cette recherche a prouvé l'efficacité des attaques en construisant un client Bitcoin personnalisé pour collecter des données et en utilisant des algorithmes heuristiques pour effectuer des mappages IP. Même avec des exigences de précision élevées (par exemple, 90 % de certitude), des centaines de paires de mappages (adresse Bitcoin, IP) très certaines peuvent être découvertes, et si les exigences de précision sont abaissées à 50 %, plus de 1000 paires de mappages peuvent être découvertes. Il convient de noter que la grande majorité des mappages proviennent de flux de transactions anomaux.

La protection de la vie privée de Bitcoin présente non seulement des défauts systémiques au niveau du grand livre, mais il existe également des fuites de métadonnées au niveau réseau. Même les utilisateurs les plus prudents, s'ils ne protègent pas la couche de transmission réseau (comme en utilisant Tor), peuvent voir l'identité de l'initiateur de la transaction exposée.

Une technologie de confidentialité efficace doit intégrer dès le début un mécanisme anti-fuite de métadonnées dans la conception du protocole.

La protection de la vie privée au niveau du réseau nécessite plusieurs couches de protection : utiliser Tor ou un VPN pour cacher l'adresse IP, utiliser une connexion cryptée pour empêcher l'analyse du trafic, et utiliser des protocoles comme Dandelion++ pour améliorer le mécanisme de propagation des transactions afin de réduire les fuites de métadonnées. Les cryptomonnaies de confidentialité comme Monero intègrent ces mesures de protection au niveau du protocole, tandis que les utilisateurs de Bitcoin doivent les configurer activement pour obtenir une protection similaire.

Confusion des transactions et désassociation des entrées/sorties

Pour contrer les attaques de regroupement d'analyses sur la chaîne, les premières solutions de confidentialité se concentraient sur la confusion des liens, où le protocole CoinJoin est la technologie la plus représentative.

CoinJoin est un type spécial de transaction Bitcoin, permettant à plusieurs participants de collaborer pour construire une unique transaction. Chaque participant fournit ses fonds comme entrée et fournit une nouvelle adresse comme sortie. L'objectif principal est de briser l'association déterministe entre les entrées et les sorties en mélangeant les fonds de plusieurs parties dans une seule transaction, rendant difficile pour un observateur externe de déterminer quelle entrée a "payé" quelle sortie.

Les limitations du protocole CoinJoin traditionnel sont évidentes. Les premières implémentations exigeaient souvent que les participants fournissent le même montant pour assurer l'effet de confusion, ce qui limitait sa flexibilité. Si un utilisateur souhaite mélanger 0,5 bitcoin, il doit trouver d'autres utilisateurs qui souhaitent également mélanger 0,5 bitcoin, ce qui est très peu pratique dans un usage réel.

Plus crucial est le problème de confiance des coordinateurs. Il faut faire confiance à un coordinateur pour organiser les transactions. Bien que le coordinateur ne puisse pas voler des fonds, il pourrait potentiellement enregistrer les données d'association des entrées et des sorties, compromettant ainsi la confidentialité. Si le coordinateur est attaqué ou collabore avec d'autres entités, la confidentialité de l'utilisateur est entièrement exposée.

Le protocole WabiSabi lancé par Wasabi Wallet représente un saut significatif dans la technologie CoinJoin, réalisant des percées clés dans le mélange d'amounts variables et la minimisation de la confiance. En plus de Wasabi Wallet, Samourai Wallet est également une autre mise en œuvre importante de CoinJoin, offrant la fonctionnalité de mélange Whirlpool, qui prend en charge le mélange d'amounts variés.

Le protocole WabiSabi réalise la désassociation des coordinateurs de mélange par un système de certificats cryptographiques et des techniques de séparation d'identité réseau. Même si le coordinateur peut voir les adresses d'entrée et de sortie, il ne peut pas les associer, ce qui brise efficacement l'association entrée-sortie et garantit l'ensemble anonyme. Cela améliore considérablement la résistance à l'association et à la censure de CoinJoin.

Le PrivateSend proposé par Dash est une fonction de confidentialité optionnelle qui utilise la technologie CoinJoin, visant à obtenir une vitesse plus rapide et une expérience utilisateur plus simple.

La mise en œuvre de Dash dépend de son réseau de nœuds principaux unique. Les nœuds principaux sont des serveurs exécutant une copie complète de la blockchain Dash, garantissant performance et fonctionnalité en mettant en jeu 1000DASH, et recevant 45 % de la récompense de bloc en tant que rémunération pour la fourniture de services tels que PrivateSend et InstantSend.

Le modèle de mélange basé sur des incitations économiques présente des risques de centralisation. Bien que l'exigence de 1000DASH en garantie vise à prévenir une saturation du réseau, elle peut également conduire à une centralisation du contrôle des nœuds principaux, laissant peu d'entités contrôler la plupart des nœuds principaux. La concentration du pouvoir d'exploitation peut augmenter la probabilité de collusion des opérateurs de nœuds principaux, d'enregistrement ou d'examen des transactions de mélange.

Dash échange une partie de sa décentralisation pour obtenir la vitesse et la facilité d'utilisation du mélange, ce qui rend son modèle de confidentialité structurellement moins résistant à la censure que des solutions comme WabiSabi qui dépendent purement de la cryptographie et de l'isolation des réseaux P2P. L'évolution de WabiSabi réside dans la manière dont elle élimine la nécessité de faire confiance à un coordinateur, réalisant une désassociation des entrées et des sorties par des moyens cryptographiques au niveau du protocole, évitant ainsi les risques de centralisation liés à la dépendance à la couche d'incitation économique de Dash.

Percées cryptographiques avec dissimulation totale

Une protection de la vie privée plus forte que le mélange nécessite de cacher toutes les informations clés des transactions. Certains projets se tournent vers des technologies cryptographiques plus complexes.

Monero est un exemple de confidentialité obligatoire, s'efforçant de cacher l'expéditeur, le destinataire et le montant des transactions.

Monero utilise la technologie de signature en anneau pour réaliser l'anonymat de l'expéditeur.

L'idée centrale des signatures en anneau est la suivante : le signataire choisit une série d'autres sorties de transaction depuis la blockchain (appelées "appâts" ou "sorties mélangées") pour cacher sa véritable sortie parmi elles. Le vérificateur peut confirmer que la signature provient d'un membre de l'anneau, mais ne peut pas déterminer lequel exactement.

Le signataire utilise sa propre clé privée et les clés publiques des autres membres de l'anneau pour générer une signature, rendant impossible pour le vérificateur de distinguer le véritable signataire. La taille de l'anneau affecte directement la force de confidentialité : plus l'anneau est grand, mieux les véritables sorties sont cachées, mais les coûts de calcul augmentent également.

Monero utilise actuellement par défaut un anneau de 11 sorties, mais les utilisateurs peuvent augmenter manuellement la taille de l'anneau pour améliorer la protection de la vie privée.

Monero n'envoie pas de fonds à des adresses fixes et publiques. Au contraire, l'expéditeur génère une adresse invisible unique pour chaque transaction. Cette adresse est générée par la clé publique de l'expéditeur et celle du destinataire, mais seule le destinataire peut reconnaître et dépenser ces fonds.

Le destinataire génère une paire de clés (clé de visualisation et clé de dépense) et envoie la clé publique de visualisation à l'expéditeur. L'expéditeur utilise la clé publique de visualisation du destinataire et sa propre clé privée pour générer une adresse invisible unique. Le destinataire identifie ses transactions en scannant la blockchain avec la clé de visualisation, puis utilise la clé de dépense pour déverrouiller les fonds.

Même lorsque le même destinataire reçoit plusieurs transactions, chaque transaction utilise une adresse différente, ce qui ne peut pas être associé.

Les transactions confidentielles en anneau (RingCT) ont résolu le problème de la divulgation des montants des transactions Monero précoces. Elles utilisent des engagements cryptographiques (Engagement de Pedersen) pour cacher les montants des transactions tout en permettant au réseau de vérifier que le total des montants des entrées égale le total des montants des sorties.

L'expéditeur génère un engagement de montant pour chaque entrée et sortie, garantissant mathématiquement que le total des entrées égale le total des sorties, sans révéler le montant spécifique. Les nœuds de vérification n'ont besoin que de vérifier la relation mathématique des engagements, sans connaître le montant réel.

Cette fonctionnalité est devenue une exigence obligatoire pour toutes les transactions du réseau Monero depuis septembre 2017.

Bien que Monero offre une protection de la vie privée par défaut puissante, la taille de ses transactions et le temps de génération de preuves sont relativement importants, ce qui limite son évolutivité. La taille typique d'une transaction Monero est d'environ 2-3 Ko, bien supérieure aux 250 octets d'un Bitcoin.

De plus, sa caractéristique de confidentialité obligatoire l'expose également à un examen réglementaire plus strict, certaines bourses et régulateurs étant prudents à l'égard de Monero.

Zcash est la première cryptomonnaie à appliquer largement les preuves à connaissance nulle, dont la technologie centrale est les zk-SNARKs.

Les zk-SNARKs permettent au prouveur de prouver à un vérificateur qu'une déclaration est vraie, sans révéler d'autres informations au-delà de la validité de cette déclaration. En d'autres termes, ils peuvent prouver "je connais la réponse" sans avoir à dire la réponse elle-même.

Dans Zcash, l'application des zk-SNARKs permet aux transactions d'être entièrement cryptées sur la blockchain tout en étant vérifiées par les règles de consensus du réseau. Cela signifie que Zcash peut prouver que la propriété des actifs et que les règles de transaction sont vérifiées sans connaître l'expéditeur, le destinataire et les montants spécifiques des transactions.

Les bases mathématiques des zk-SNARKs impliquent des concepts avancés de cryptographie tels que la cryptographie à courbes elliptiques, les paires bilinéaires et les engagements polynomiaux. Leur flux de travail est :

Transformez les déclarations qui nécessitent une preuve en un système de contraintes polynomiales, le prouveur utilise des informations secrètes pour générer une preuve concise, prouvant qu'il connaît la solution satisfaisant les contraintes, le vérificateur utilise des paramètres publics pour vérifier rapidement la validité de la preuve, sans avoir besoin de connaître les informations secrètes.

Les caractéristiques clés des zk-SNARKs incluent : ne pas divulguer d'informations, le vérificateur peut seulement confirmer que l'énoncé est vrai, mais ne peut obtenir d'autres informations supplémentaires ; la taille de la preuve est petite (généralement quelques centaines d'octets), le temps de vérification est rapide (généralement seulement quelques millisecondes), ce qui la rend très adaptée à la validation rapide des consensus sur la chaîne ; le prouveur n'a besoin d'envoyer qu'un seul message au vérificateur, sans avoir à communiquer plusieurs fois, adapté aux environnements de réseau asynchrone.

Zcash adopte un mode de confidentialité optionnelle, offrant deux types d'adresses. Adresses transparentes : similaires à Bitcoin, les transactions et soldes sont visibles publiquement. Adresses privées : cachent l'expéditeur, le destinataire et le montant de la transaction.

La conception optionnelle vise à améliorer la flexibilité d'utilisation et de conformité de Zcash. Cependant, ce compromis pose également de nouveaux défis : si un grand nombre d'utilisateurs continuent d'utiliser des adresses transparentes, la taille de la population utilisant des adresses masquées (ensemble anonyme) sera relativement petite, ce qui la rendra facile à distinguer et à suivre, diluant ainsi l'effet global de protection de la confidentialité.

L'utilisation des adresses masquées dans le réseau Zcash est restée à un niveau relativement bas pendant longtemps, ce qui limite effectivement l'effet pratique de sa protection de la vie privée. En revanche, bien que Monero fasse face à des pressions réglementaires, son ensemble anonyme est plus grand, offrant une meilleure protection de la vie privée.

La technologie zk-SNARKs a été confrontée à un défi central au début : la configuration de confiance.

Les premières solutions zk-SNARKs nécessitaient de générer un ensemble de paramètres publics, appelés "paramètres publics" du système. Si les nombres aléatoires secrets (ou "déchets toxiques") utilisés pour générer ces paramètres n'ont pas été complètement détruits, les parties malveillantes possédant ces paramètres secrets peuvent générer de fausses preuves valides, permettant aux attaquants de créer des fausses pièces à volonté dans le contexte de Zcash.

Pour résoudre ce problème de confiance, Zcash a adopté au début un rituel complexe de calcul multipartite (MPC) pour générer des paramètres publics et garantir que des nombres aléatoires secrets soient détruits. Bien que la conception du rituel soit rigoureuse, la dépendance à la confiance dans le processus de configuration initiale reste une vulnérabilité potentielle dans le modèle de confiance décentralisé de Zcash.

L'équipe Zcash a réussi à résoudre ce problème en introduisant le protocole Halo 2 basé sur les preuves récursives.

Lors de la mise à niveau du réseau 5 (NU5) en mai 2022, Zcash a adopté le protocole de paiement masqué Orchard, qui utilise le système de preuve Halo 2.

Le protocole Halo 2 est un zk-SNARKs sans configuration de confiance, qui réalise des preuves sécurisées par la combinaison récursive des preuves, éliminant ainsi le besoin d'une chaîne de référence publique.

L'introduction de Halo 2 a résolu la faiblesse fondamentale de la technologie ZKP dans le modèle de confiance décentralisé, permettant à Zcash de devenir un instantané de confidentialité décentralisé avec une sécurité et un potentiel décentralisé plus forts. D'autres projets basés sur ZKP se référeront également à cette solution.

Mimblewimble, proposé par des développeurs anonymes en 2016, est un protocole de confidentialité relativement simple. Grin et Beam sont deux implémentations de cryptomonnaies basées sur le protocole Mimblewimble.

Mimblewimble réalise la protection de la vie privée par deux techniques principales. Les transactions confidentielles utilisent un engagement de Pedersen pour cacher les montants des transactions, similaire à RingCT de Monero, mais de manière plus simple. La fusion de transactions utilise le mécanisme CoinJoin pour combiner plusieurs transactions, brisant l'association entre les entrées et les sorties.

Ce qui rend Mimblewimble unique, c'est sa capacité à fusionner des transactions : plusieurs transactions peuvent être fusionnées en une plus grande sans révéler les états intermédiaires. Cela permet à la blockchain de compresser les données historiques de manière plus efficace tout en maintenant la confidentialité. La taille de la blockchain de Grin peut être compressée d'environ 90 % par rapport à Bitcoin, ce qui est un avantage significatif pour une blockchain qui fonctionne à long terme.

Le protocole Mimblewimble présente des avantages en termes de simplicité et d'évolutivité. Par rapport aux signatures en anneau de Monero, les transactions de Mimblewimble sont plus petites et la vitesse de vérification est plus rapide. Cependant, sa force de protection de la vie privée est relativement faible : bien qu'il cache les montants, la structure du graphique des transactions reste visible, permettant encore d'inférer des associations de transactions par des techniques d'analyse avancées. De plus, le protocole Mimblewimble exige que l'expéditeur et le destinataire de la transaction interagissent pour compléter la construction et la signature de la transaction, augmentant ainsi la complexité d'utilisation, ce qui n'est pas assez convivial pour les utilisateurs ordinaires. Bien que l'interaction puisse être réalisée de manière asynchrone (par exemple, via le transfert de fichiers), cela nécessite toujours une coordination entre les deux parties, ce qui ne permet pas d'envoyer des transactions de manière unidirectionnelle et instantanée comme avec Bitcoin.

Grin et Beam diffèrent dans leur mise en œuvre : Grin adopte un modèle de développement dirigé par la communauté, mettant l'accent sur la décentralisation et le lancement équitable ; Beam, en revanche, adopte une opération corporative, offrant une infrastructure et une expérience utilisateur plus complètes. Les deux font face au principal défi que la force de protection de la confidentialité n'est pas à la hauteur de Monero, et que la taille relativement petite de la communauté d'utilisateurs limite la taille de l'ensemble anonyme.

Application des preuves à connaissance zéro et tempête réglementaire : analyse approfondie du cas Tornado Cash

La technologie zk-SNARKs, en plus d'être appliquée aux cryptomonnaies de confidentialité, est également largement utilisée dans les services de mélange sur Ethereum, le plus célèbre étant le protocole Tornado Cash.

Tornado Cash est un protocole de mélange en ligne non gardé, visant à flouter l'origine des fonds sur Ethereum. Son mécanisme central utilise des zk-SNARKs pour briser l'association entre l'adresse de dépôt et l'adresse de retrait.

Les utilisateurs qui déposent des fonds dans un contrat intelligent (pool de dépôts) reçoivent un "code secret". Lors du retrait, l'utilisateur n'a pas besoin de révéler l'adresse de dépôt précédente, mais doit fournir une preuve à connaissance nulle prouvant qu'il possède un code secret valide, sans avoir à divulguer le code lui-même ou d'autres informations sur le dépôt. Ce mécanisme rend l'opération de retrait entièrement anonyme sur la chaîne et dissocie l'adresse de retrait de l'adresse de dépôt d'origine.

En tant qu'application décentralisée déployée sur Ethereum, la valeur centrale de Tornado Cash réside dans son absence de garde : les fonds sont conservés par des contrats intelligents plutôt que par des entités centralisées, théoriquement, le protocole ne peut pas être arrêté ou censuré.

En août 2022, le Bureau de contrôle des avoirs étrangers du département du Trésor américain (OFAC) a imposé des sanctions sur 38 adresses de contrats intelligents Ethereum liées à Tornado Cash, marquant la première fois que le gouvernement américain sanctionne une application de contrat intelligent elle-même.

Les sanctions ont immédiatement eu un impact négatif significatif et durable sur les activités de la plateforme. Après les sanctions, le volume hebdomadaire des transactions de Tornado Cash sur Ethereum, BNB Smart Chain et Polygon a chuté de manière drastique, avec une diversité d'utilisateurs et un taux d'utilisation global du protocole en forte baisse. Il est particulièrement préoccupant de noter que les pools d'actifs de haute valeur (pools de fonds de 100 ETH, 100 BNB ou 100k MATIC) ont subi les baisses les plus abruptes et les plus durables. Cela montre que les grands fonds ou les utilisateurs institutionnels sont très sensibles aux risques de conformité, ce qui souligne l'efficacité de la dissuasion réglementaire.

Bien que le contrat intelligent central de Tornado Cash soit déployé sur une blockchain Ethereum immuable, le protocole lui-même ne peut pas être arrêté, mais les voies d'accès et d'interaction des utilisateurs révèlent une vulnérabilité centralisée sévère.

Après l'imposition des sanctions, les principaux fournisseurs de nœuds Ethereum (tels qu'Infura et Alchemy) ont rapidement cessé de prendre en charge les demandes de transaction vers des adresses Tornado Cash. Étant donné que le portefeuille Ethereum le plus utilisé, MetaMask, dépend par défaut d'Infura, les utilisateurs de MetaMask ont également été interdits d'interagir avec Tornado Cash, sauf s'ils modifient manuellement la configuration du nœud ou exécutent leur propre infrastructure. De plus, le site officiel de Tornado Cash (interface utilisateur) a également été rapidement retiré.

Les régulateurs réalisent leur dissuasion en ciblant les points d'accès centralisés d'infrastructure. Bien que le code central du protocole continue de fonctionner, les régulateurs limitent effectivement "l'utilisation de l'accord par les utilisateurs" en coupant l'accès pratique à la majorité des utilisateurs. Les futures solutions de confidentialité doivent aborder simultanément la sécurité cryptographique au niveau du protocole et la résistance à la censure au niveau d'accès.

L'immuabilité du protocole Tornado Cash a été confirmée, et les contrats intelligents existent toujours et sont accessibles. Cependant, les sanctions ont exposé un risque systémique dans l'ensemble de l'écosystème DeFi : la vulnérabilité des stablecoins.

Les émetteurs centralisés de stablecoins (comme USDC et USDT) ont rapidement gelé les actifs des adresses liées à Tornado Cash après les sanctions. Cet acte a révélé la capacité de contrôle centralisé des actifs tokenisés. Plus grave encore, en raison de la dépendance élevée des principaux stablecoins décentralisés (comme DAI et FRAX) à l'égard de l'USDC en tant que garantie (souvent plus des deux tiers), le gel constitue une menace systémique majeure pour la stabilité financière de l'ensemble de l'écosystème DeFi.

Avant les sanctions, le volume hebdomadaire des transactions de Tornado Cash restait actif et en croissance stable, avec des pools d'actifs de haute valeur (100+ ETH) restant actifs. Les utilisateurs pouvaient accéder facilement via Infura et MetaMask. Après les sanctions, le volume hebdomadaire a chuté de manière drastique et continue, les pools de haute valeur ayant subi les baisses les plus abruptes et les récupérations les plus lentes, reflétant la sensibilité élevée des grands fonds et des utilisateurs institutionnels aux risques de conformité. La plupart des services tiers ont coupé l'accès, et bien que le contrat intelligent lui-même continue de fonctionner, l'accès frontal a été restreint, prouvant l'immuabilité de la blockchain sous-jacente tout en exposant la vulnérabilité centralisée de la pile d'applications décentralisées.

La levée des sanctions : confirmation légale de la neutralité technologique

En novembre 2024, la Cour d'appel du cinquième circuit des États-Unis a rendu une décision historique : le contrat intelligent central de Tornado Cash, en raison de son immutabilité et de son absence de contrôle d'entité, ne correspond pas à la définition légale traditionnelle de "bien" ou "entité", et par conséquent, les sanctions imposées par le Trésor dépassent l'autorité légale. La cour estime que les contrats intelligents décentralisés en tant que code lui-même ne doivent pas être considérés comme des "biens" pouvant être sanctionnés.

Sur la base de cette décision, le département du Trésor américain a officiellement levé les sanctions contre Tornado Cash le 21 mars 2025, retirant son adresse et celles des contrats intelligents associés de la liste des personnes spécialement désignées (SDN). Cette décision marque un changement important dans l'attitude des régulateurs envers les technologies décentralisées et les outils de confidentialité.

La signification de la levée des sanctions va bien au-delà de Tornado Cash lui-même. Tout d'abord, elle confirme le principe de la neutralité technologique : le code open source et les protocoles décentralisés, en tant qu'outils technologiques, sont intrinsèquement neutres et ne devraient pas être punis en raison de leur abus. Ce principe est essentiel pour l'ensemble de l'industrie DeFi, car il offre un précédent juridique pour d'autres projets décentralisés, clarifiant la ligne juridique entre les outils technologiques et leur utilisation pour des activités illégales.

Deuxièmement, cette décision a souligné le statut juridique des protocoles décentralisés. Le tribunal a reconnu que les contrats intelligents entièrement décentralisés, immuables et sans contrôle d'entité présentent une différence fondamentale par rapport aux entités ou aux biens traditionnels pouvant être sanctionnés. Cela fournit un cadre de référence juridique important pour de futurs cas similaires.

Troisièmement, la levée des sanctions reflète les efforts des régulateurs pour trouver un équilibre entre la protection de la vie privée et la réglementation de la conformité. Bien que les régulateurs doivent encore punir les activités illégales utilisant des outils de confidentialité, ils reconnaissent également l'importance de l'innovation technologique et de la protection de la vie privée des utilisateurs. Cet équilibre est crucial pour le développement à long terme des technologies de confidentialité.

Cependant, il convient de noter que, bien que le protocole lui-même ait été débloqué, les développeurs de Tornado Cash continuent d'affronter des défis juridiques. Le développeur Alexey Pertsev a été condamné à 5 ans et 4 mois de prison par un tribunal néerlandais en mai 2024 pour des accusations de blanchiment d'argent, et le co-fondateur Roman Storm est toujours en procès. Cela soulève un large débat sur la responsabilité des auteurs de code open source en cas d'abus de leurs outils, reflétant le complexe environnement juridique auquel sont confrontés les développeurs de technologies de confidentialité.

Du point de vue des réactions du marché, le levée des sanctions a fait grimper le prix du jeton natif de Tornado Cash, TORN, reflétant la confiance du marché dans le développement futur de ce protocole. Plus important encore, cet événement a fourni des références juridiques et réglementaires importantes pour l'ensemble du secteur de la technologie de la confidentialité, indiquant que dans un cadre légal approprié, la technologie de la confidentialité peut coexister avec les exigences réglementaires.

L'avenir des technologies de confidentialité : confidentialité programmable et paradigme des chaînes publiques ZKP

La technologie des preuves à connaissance nulle évolue rapidement, passant de la simple dissimulation des transactions à un calcul de confidentialité général, protégeant les états et les processus de calcul complexes des contrats intelligents.

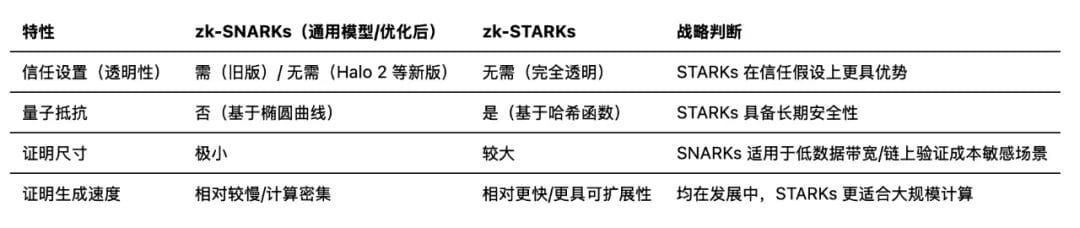

Les zk-STARKs présentent des avantages stratégiques significatifs par rapport aux zk-SNARKs traditionnels. Les STARKs reposent sur des fonctions de hachage cryptographique plutôt que sur des courbes elliptiques, éliminant ainsi le besoin de configuration de confiance, ce qui réduit fondamentalement le risque de manipulation malveillante des paramètres initiaux, renforçant la décentralisation et la confiance dans le système. L'hypothèse de sécurité basée sur des fonctions de hachage confère aux zk-STARKs une capacité de résistance quantique, offrant ainsi une solide garantie de sécurité à long terme pour la blockchain. Les STARKs sont également plus efficaces pour traiter des calculs à grande échelle, ce qui les rend plus adaptés aux systèmes intensifs en données ou aux grandes plateformes DeFi.

Bien que les zk-STARKs présentent de nombreux avantages, les zk-SNARKs (en particulier les nouvelles versions comme Halo 2 qui ont éliminé la configuration de confiance) conservent des avantages dans certains scénarios. La taille des preuves des SNARKs est très concise, et la vitesse de vérification est extrêmement rapide. Pour les scénarios nécessitant le stockage et la vérification des preuves sur la chaîne et sensibles aux coûts de transaction, les SNARKs peuvent avoir un avantage en termes de bande passante des données et de coûts de vérification.

Comparaison des caractéristiques techniques clés des zk-SNARKs et zk-STARKs :

Les technologies de confidentialité sont en train de passer à la protection de l'état des calculs généraux et des contrats intelligents.

Aztec Network est un représentant qui se concentre sur la réalisation de contrats intelligents privés sur Ethereum L2. Il utilise un langage de programmation ZK dédié, Noir, et son cadre Aztec.nr pour écrire des contrats intelligents. Les contrats intelligents eux-mêmes peuvent être déployés de manière confidentielle, seuls les participants connaissant leur existence. Les services de flux de commandes peuvent connaître le volume total des transactions et agrégées des activités de marché, mais ne peuvent pas obtenir l'identité spécifique des commerçants ou des paramètres de transaction. Ce design réalise un équilibre entre confidentialité et transparence du marché.

Aleo s'efforce de construire une blockchain L1 qui supporte nativement la confidentialité programmable. Elle utilise le langage Leo, un langage de programmation à typage statique conçu pour construire des applications privées sur Aleo, visant à abstraire la complexité de la cryptographie à connaissance nulle. Le cœur de l'architecture Aleo réside dans le calcul hors chaîne : transférer les tâches de calcul à l'exécution hors chaîne et soumettre les preuves à connaissance nulle sur la chaîne pour vérification. Cela permet aux utilisateurs d'interagir avec des applications décentralisées tout en préservant la confidentialité des données.

Dans le domaine du calcul de confidentialité général, en plus des ZKP, les environnements d'exécution de confiance (TEE) et le calcul sécurisé multipartite (MPC) sont également des voies technologiques importantes. Le TEE fournit un environnement matériel isolé, garantissant la confidentialité et l'intégrité de l'exécution du code et des données. Oasis Sapphire utilise le TEE pour offrir un EVM confidentiel, avec une barrière de développement faible et une vitesse d'exécution rapide. Cependant, le modèle de sécurité du TEE dépend fortement des fabricants de matériel (comme Intel SGX ou AMD SEV) et des opérateurs de TEE. Cette dépendance matérielle entre en conflit structurel avec la plus haute exigence de "minimisation de la confiance" dans les environnements décentralisés.

Le MPC divise les clés ou les données en "parts" et les répartit entre plusieurs parties, garantissant qu'aucun nœud unique ne peut reconstruire l'information complète, offrant ainsi un modèle de confiance distribué. Mais le MPC introduit également une latence plus élevée et une complexité de protocole.

Dans le cadre de la construction d'infrastructures financières décentralisées et résistantes à la censure, les ZKP possèdent un avantage irremplaçable en matière de minimisation de la confiance et de vérifiabilité générale. Le TEE et le MPC sont davantage considérés comme des compléments efficaces aux ZKP dans des scénarios de gestion de performances ou de clés spécifiques, plutôt que comme des solutions de remplacement complètes.

En plus d'Aztec et d'Aleo, d'autres projets explorent différentes voies de chaînes publiques de confidentialité.

Oasis Network utilise un environnement d'exécution de confiance (TEE) pour réaliser des calculs confidentiels, offrant un environnement EVM confidentiel. Bien que le TEE présente des risques de dépendance matériel, il a une faible barrière de développement et une vitesse d'exécution rapide, adapté à des scénarios d'application spécifiques.

Secret Network est également basé sur la technologie TEE, offrant un environnement d'exécution de contrats intelligents confidentiels. Secret Network met l'accent sur la protection de la confidentialité des données, permettant des calculs en état crypté.

Iron Fish s'efforce de construire une blockchain par défaut en matière de confidentialité, utilisant la technologie de preuves à connaissance nulle pour protéger toutes les transactions. L'objectif d'Iron Fish est de devenir "la version privée de Bitcoin".

Ces différentes lignes technologiques reflètent l'exploration diversifiée dans le domaine des chaînes publiques de confidentialité, chaque solution faisant des compromis différents entre la force de la confidentialité, la performance, la difficulté de développement et le modèle de confiance.

Limitations et défis techniques

Les technologies de protection de la vie privée font généralement face à un compromis entre performance et évolutivité. Le volume de transaction de Monero est environ 10 fois supérieur à celui de Bitcoin, et les transactions masquées de Zcash sont également beaucoup plus grandes que les transactions transparentes. Cela augmente non seulement les coûts de stockage mais limite également le débit du réseau.

La génération de preuves à connaissance nulle est une tâche gourmande en calcul. Pour les zk-SNARKs, générer une preuve peut prendre de quelques secondes à plusieurs minutes, ce qui limite la réactivité des transactions. Les zk-STARKs, bien qu'étant plus rapides dans certains scénarios, entraînent des tailles de preuves plus importantes. Les transactions et preuves de grande taille augmentent les besoins en bande passante du réseau, ce qui peut devenir un goulet d'étranglement du système, notamment dans des scénarios de forte concurrence.

Une transaction Bitcoin fait en moyenne environ 250 octets, tandis qu'une transaction Monero fait environ 2-3 Ko, et une transaction Zcash masquée fait environ 2 Ko (sans preuve), tandis que la preuve zk-SNARKs elle-même fait environ 200-300 octets. Ces coûts représentent un défi pour l'évolutivité tout en poursuivant la confidentialité.

Les technologies de confidentialité elles-mêmes font face à divers risques de sécurité. Bien que de nouvelles technologies comme Halo 2 aient résolu les problèmes de configuration de confiance, de nombreuses premières implémentations de zk-SNARKs dépendent encore de configurations de confiance. Si les "déchets toxiques" du processus de configuration ne sont pas complètement détruits, les attaquants peuvent falsifier des preuves.

Les zk-SNARKs basés sur des courbes elliptiques pourraient devenir fragiles face aux ordinateurs quantiques. Les zk-STARKs, basés sur des fonctions de hachage, offrent une meilleure résistance quantique, mais avec des tailles de preuves plus importantes. Les vulnérabilités au niveau de l'implémentation pourraient entraîner des attaques par canaux latéraux, fuyant des informations de confidentialité. Par exemple, les métadonnées telles que le temps de transaction, le retard réseau, etc., pourraient être utilisées pour inférer des relations de transaction.

Pour les techniques de mélange et de signature en anneau, la taille de l'ensemble anonyme influence directement la force de confidentialité. Si l'ensemble anonyme est trop petit, un attaquant peut inférer les transactions réelles par analyse statistique. La taille de l'anneau de Monero est passée de 3 sorties initiales à 11 aujourd'hui pour faire face à ce type d'attaque.

La complexité des technologies de confidentialité affecte souvent l'expérience utilisateur. Les cryptomonnaies de confidentialité et les fonctionnalités de confidentialité nécessitent un support de portefeuille spécialisé, et la compatibilité des portefeuilles grand public est limitée. Les utilisateurs doivent apprendre à utiliser de nouveaux portefeuilles et interfaces, ce qui augmente la barrière d'utilisation.

Le temps de confirmation des transactions privées est généralement plus long, en particulier lorsque l'on doit attendre que l'ensemble anonyme soit suffisamment grand. Les signatures en anneau de Monero nécessitent d'attendre suffisamment de sorties mélangées, tandis que CoinJoin doit attendre suffisamment de participants. Un mélange de Wasabi Wallet peut nécessiter d'attendre de quelques minutes à plusieurs dizaines de minutes, ce qui est beaucoup moins immédiat qu'un transfert de Bitcoin ordinaire.

L'utilisation des technologies de confidentialité nécessite que les utilisateurs comprennent des concepts de base, tels que la taille de l'anneau, l'ensemble anonyme, etc. Une mauvaise utilisation pourrait réduire l'efficacité de la protection de la vie privée. Pour les développeurs, intégrer des fonctionnalités de confidentialité nécessite une compréhension approfondie des principes cryptographiques, ce qui représente une barrière technique élevée.

Les technologies de confidentialité font face à un environnement réglementaire complexe. Les cryptomonnaies et outils de confidentialité sont souvent considérés par les régulateurs comme des outils potentiels de blanchiment d'argent et d'activités illégales. Le cas des sanctions contre Tornado Cash indique que les régulateurs peuvent prendre des mesures strictes contre les outils de confidentialité.

Les institutions financières et les échanges doivent respecter les réglementations KYC/AML, ce qui crée un conflit naturel avec la protection de la vie privée. Trouver un moyen de satisfaire les exigences de conformité tout en protégeant la vie privée reste un défi continu. Les protocoles de confidentialité entièrement décentralisés sont difficiles à réguler, mais les services de confidentialité centralisés peuvent être censurés. Trouver un point d'équilibre nécessite une innovation technologique et une communication politique.

Différentes technologies de confidentialité présentent des avantages et des inconvénients en termes de force de confidentialité, de coûts de performance, de difficulté de développement, etc.

La force de confidentialité de CoinJoin est modérée, mais les coûts de performance et la difficulté de développement sont relativement faibles, tout comme le degré de conformité réglementaire. La technologie de signature en anneau offre une grande force de confidentialité, mais avec des coûts de performance élevés, une difficulté de développement modérée et un degré de conformité réglementaire relativement bas. Les zk-SNARKs et zk-STARKs peuvent tous deux offrir une grande force de confidentialité, mais avec une difficulté de développement élevée, les coûts de performance des zk-STARKs étant relativement plus élevés.

Bien que la technologie TEE offre une forte protection de la vie privée, de faibles coûts de performance et une faible difficulté de développement, elle présente des risques de dépendance matérielle. Bien que la technologie MPC offre également une forte protection de la vie privée, elle entraîne des coûts de performance et une difficulté de développement élevés. En termes de conformité réglementaire, à part la signature en anneau qui a un faible niveau, les autres technologies sont à un niveau intermédiaire.

Comparaison des technologies de confidentialité de base de la blockchain :

Directions et tendances de développement futures

L'évolution des technologies de confidentialité se déroule principalement dans deux directions : amélioration de la performance et élargissement de l'application. En termes de performance, l'accélération matérielle et l'optimisation des algorithmes sont en train de briser le goulot d'étranglement des temps de génération de preuves ZKP. L'introduction de matériel spécialisé (comme FPGA et ASIC) promet de réduire le temps de génération de preuves de plusieurs minutes à quelques secondes, ce qui permettra aux transactions privées de passer de "utilisables" à "pratiques".

Au niveau des applications, les technologies de confidentialité dépassent les simples scénarios de transfert, s'étendant à des interactions financières plus complexes. Les applications DeFi privées permettent aux utilisateurs de participer à des prêts, des échanges et du minage de liquidités tout en protégeant leur vie privée. Les besoins de protection de la vie privée au niveau des entreprises poussent également le développement technologique, en particulier dans la protection des secrets commerciaux et de la vie privée financière. Avec la maturité des écosystèmes multi-chaînes, les protocoles de confidentialité inter-chaînes deviennent une nouvelle frontière technologique, et comment maintenir la confidentialité lors du transfert d'actifs entre chaînes est un défi important actuellement.

Plus préoccupant encore, les technologies de confidentialité évoluent d'une "dissimulation des transactions" vers un "calcul de confidentialité général". En combinant des techniques telles que l'apprentissage fédéré et le chiffrement homomorphe, les réseaux de calcul de confidentialité soutiennent des applications plus larges telles que l'apprentissage machine privé et l'analyse de données privées. Cette évolution signifie que les technologies de confidentialité ne se limitent plus à protéger les flux de fonds, mais peuvent protéger l'ensemble du processus de calcul et les données elles-mêmes.

Pour réaliser ces visions, la normalisation et l'interopérabilité sont essentielles. L'industrie progresse vers des protocoles de confidentialité inter-chaînes uniformes et des interfaces standardisées, ce qui brisera les barrières entre différents systèmes de confidentialité, réduisant le seuil d'intégration pour les développeurs et favorisant le développement collaboratif de l'ensemble de l'écosystème.

En parallèle, l'environnement réglementaire s'adapte progressivement au développement des technologies de confidentialité. Les technologies de divulgation sélective offrent de nouvelles possibilités pour équilibrer confidentialité et conformité — les preuves à connaissance nulle peuvent prouver la conformité des transactions tout en protégeant la vie privée. Cette voie technique aide à établir un cadre réglementaire plus équilibré, permettant à la technologie de la confidentialité de ne plus être l'antagoniste de la réglementation, mais plutôt un nouvel outil pour réaliser la transparence de la conformité.

Conclusion

L'évolution des technologies de confidentialité de la blockchain représente essentiellement un passage de "l'opposition passive à l'analyse sur la chaîne" à "la protection cryptographique active". De l'isolement des adresses de Bitcoin, au mélange des transactions CoinJoin, jusqu'à la dissimulation totale des éléments par des preuves à connaissance nulle, chaque étape vise à renforcer la force et la fiabilité de la protection de la vie privée.

Dans cette évolution, les preuves à connaissance zéro montrent une valeur stratégique unique. Leur avantage central réside dans la capacité de divulgation sélective — les utilisateurs peuvent prouver la validité ou la conformité des transactions tout en protégeant des informations clés telles que les parties prenantes et les montants. Cette capacité comble le fossé entre les cryptomonnaies de confidentialité obligatoires (complètement cachées, difficiles à réglementer) et les chaînes publiques transparentes (manquant de confidentialité), fournissant une voie technique pour équilibrer la confidentialité et la conformité.

Les caractéristiques sans configuration de confiance et résistantes aux attaques quantiques des zk-STARKs fournissent une garantie de sécurité à long terme pour les infrastructures de confidentialité de prochaine génération. Plus important encore, la polyvalence des ZKP permet aux fonctionnalités de confidentialité de s'étendre de la couche de transaction de base à la couche des applications de contrats intelligents, ouvrant ainsi un nouveau paradigme de confidentialité programmable.

Cependant, le cas des sanctions contre Tornado Cash révèle un risque clé : bien que le code du protocole soit inarrêtable, la couche d'infrastructure centralisée d'accès reste un maillon faible. La conformité des principaux fournisseurs de nœuds à la pression réglementaire limite en réalité l'accès des utilisateurs ordinaires aux outils de confidentialité décentralisés. Cela nous rappelle que la véritable décentralisation nécessite non seulement une résistance à la censure au niveau du protocole, mais également une décentralisation au niveau de l'infrastructure.

En regardant vers l'avenir, les solutions de confidentialité à haute performance vont vers une architecture hybride ZKP et TEE/MPC. Les ZKP fournissent une minimisation de la confiance et une vérifiabilité fondamentales, tandis que le TEE ou le MPC sont responsables des calculs à haute performance et de la gestion des clés, optimisant l'expérience utilisateur tout en maintenant la sécurité.

Pour les décideurs politiques, il faut reconnaître que les technologies de confidentialité, en particulier les preuves à connaissance nulle, ne sont pas des outils d'évasion réglementaire, mais plutôt des solutions cryptographiques de nouvelle génération pour réaliser la transparence de la conformité. Les technologies de divulgation sélective permettent aux utilisateurs de prouver leur conformité tout en protégeant leur vie privée, fournissant ainsi une base technique pour établir un cadre réglementaire plus équilibré.