Introduction : le mystère des 50 milliards de dollars

En février 2025, une lourde perte a été ajoutée à l'histoire des cryptomonnaies : le portefeuille multi-signatures le plus fiable de l'industrie, Safe, a perdu 1,6 milliard de dollars lors d'une attaque frontale. Cela ne provenait pas d'un exploit Zero-day obscur ou d'une percée en informatique quantique, mais d'un problème persistant depuis la naissance de l'auto-chiffrement : la faiblesse de l'interface utilisateur pour la manipulation des clés.

Depuis 2020, plus de 50 milliards de dollars ont disparu de portefeuilles prétendument sécurisés. Les attaques des hackers semblent suivre un même schéma : la blockchain n'a pas été compromise, la cryptographie n'a pas été brisée, mais les fonds ont mystérieusement disparu. La vérité inacceptable est que les portefeuilles 'sécurisés' ne sont en fait pas sécurisés - la serrure est assez solide, mais nous gardons souvent la mauvaise porte.

Et si le problème ne résidait pas dans la protection, mais dans l'architecture sous-jacente elle-même ?

1. Les actifs sont sur la chaîne, les clés sont dans le portefeuille

Correction du concept de "portefeuille"

Tout d'abord, la plupart des gens ne réalisent pas : les actifs cryptographiques ne sont pas stockés dans le portefeuille, votre bitcoin n'est pas sur Ledger, votre Ethereum n'est pas dans MetaMask.

Les actifs cryptographiques résident sur la blockchain, qui est une "voûte" indestructible et transparente, l'authenticité des actifs cryptographiques peut être vérifiée, mais n'existe dans aucun portefeuille, la voûte blockchain est parfaite - les hackers ne peuvent pas attaquer, elle est immuable, éternelle, tandis que votre portefeuille contient des clés pour ouvrir la voûte, mais pas les actifs eux-mêmes.

Comprendre cela remodelera notre perception de la sécurité :

La voûte (The Vault) : les actifs résident dans la voûte blockchain - répartis sur des milliers de nœuds, protégés par un consensus mathématique.

Clé / clé privée (Private Key) : le seul moyen d'ouvrir la voûte - une fois cette chaîne de caractères divulguée, le contrôle absolu sur les actifs est perdu.

Clé publique / adresse (Public Address) : le numéro de porte des actifs sur la blockchain - peut être partagé en toute sécurité, comme une adresse e-mail.

Signature numérique (Digital Signature) : autorisation non falsifiable - preuve mathématique que la transaction peut être exécutée.

Transaction : instruction signée, à partir de là les actifs peuvent être transférés.

Comprendre cette logique rend les défis de sécurité auxquels les portefeuilles font face parfaitement clairs : les actifs sont très sécurisés dans la blockchain, et chaque attaque de hacker, chaque vol, chaque perte - est due au fait que : quelqu'un a obtenu les clés grâce à une vulnérabilité.

La question qui a conduit à l'évolution des portefeuilles pendant 15 ans, si simple et si complexe : comment protéger les clés ?

2. Évolution des technologies de gestion des clés de quatrième génération

L'histoire des portefeuilles cryptographiques est essentiellement une histoire de dissimulation des clés, les innovations technologiques des portefeuilles ont appris des échecs des générations précédentes, mais ont inévitablement introduit leurs propres vulnérabilités, il est peut-être temps d'éviter les problèmes par une conception architecturale.

Première génération : portefeuilles logiciels / portefeuilles chauds (de 2009 à aujourd'hui)

La logique initiale de la solution est raisonnable mais démodée : les clés sont cryptées et cachées derrière un mot de passe, les portefeuilles logiciels stockent la clé privée de l'utilisateur sur leur appareil, en la sauvegardant sous forme de mots de passe (12 ou 24 mots), les utilisateurs sont sans cesse avertis de noter les mots de passe sur papier, de les garder en sécurité, et de ne jamais les perdre.

Cette approche semble simple, mais est en réalité truffée de vulnérabilités, les logiciels peuvent être piratés, les ordinateurs peuvent être infectés par des virus, les logiciels malveillants de presse-papiers peuvent modifier les adresses, les sites de phishing peuvent voler les mots de passe, et les extensions de navigateur peuvent également être compromises, aujourd'hui, les vulnérabilités des portefeuilles logiciels ont causé des pertes de dizaines de milliards de dollars aux utilisateurs, et ces pertes continuent d'augmenter chaque jour.

Les clés existent dans le logiciel, ce qui est extrêmement vulnérable.

Deuxième génération : portefeuilles matériels / portefeuilles froids (de 2014 à aujourd'hui)

La réponse de l'industrie à cela est l'isolation physique, des portefeuilles matériels comme Ledger et Trezor maintiennent les clés hors ligne, stockées dans du matériel dédié, sans contact avec Internet, les clés résident dans des puces sécurisées, signant des transactions à l'intérieur de l'appareil, sans être exposées aux risques de sécurité des logiciels malveillants.

Mais de nouveaux problèmes surgissent, les portefeuilles matériels sont très peu pratiques - imaginez emporter un appareil USB pour acheter un café, ils peuvent être perdus, volés ou endommagés dans la vie quotidienne, les attaques de chaîne d'approvisionnement peuvent implanter du code malveillant avant que l'appareil n'arrive entre les mains de l'utilisateur, le bien connu incident de fuite de données Ledger a exposé des millions d'adresses d'utilisateurs, ce qui signifie que les hackers peuvent même déplacer les attaques du numérique vers le physique.

L'isolation peut effectivement apporter de la sécurité, mais au prix de l'utilisabilité.

Troisième génération : portefeuilles de calcul sécurisé multipartite (MPC) (2018 à aujourd'hui)

Les portefeuilles de calcul sécurisé multipartite tentent une méthode différente : segmenter les clés en fragments, aucun participant unique ne détient la clé complète, plusieurs participants doivent coopérer pour signer une transaction, mais la clé elle-même n'est jamais reconstruite entièrement à un seul endroit.

Les clients institutionnels sont très satisfaits, ils peuvent enfin exercer un contrôle d'entreprise sur leurs portefeuilles sans risque de mots de passe, mais le MPC réintroduit également quelque chose que le monde cryptographique essayait d'éliminer : la confiance, les utilisateurs doivent dépendre des prestataires de services d'hébergement, qui peuvent être complices, disparaître, être piratés, ou tout simplement refuser de vous servir.

Le 14 octobre 2025, le fournisseur de portefeuilles MPC Privy a subi une panne de serveur de 2 heures en raison de problèmes de charge réseau, empêchant des centaines de milliers d'utilisateurs de portefeuilles Privy de procéder à des transferts, de plus, le déploiement des portefeuilles MPC est relativement complexe, coûteux, et au fond, les fragments des clés sont confiés à d'autres, de plus en plus d'organismes de réglementation commencent à considérer les portefeuilles MPC comme partiellement hébergés, plutôt que de véritables auto-hébergement.

La confiance décentralisée est certes meilleure que la confiance centralisée, mais dépend toujours de la confiance en les individus.

Quatrième génération : portefeuille Passkey (2024 à aujourd'hui)

Le portefeuille de quatrième génération représente un changement architectural fondamental, il ne s'agit plus de cacher ou de segmenter les clés, mais de sceller les clés dans la puce sécurisée de votre appareil - le même matériel qui protège Apple Pay et Google Pay, les clés existent, mais ne peuvent jamais être extraites, exportées ou volées, elles ne peuvent être utilisées que lorsqu'elles sont authentifiées par la biométrie de l'utilisateur.

Pas de mots de passe, pas de matériel, pas de tiers.

Chronologie de l'évolution

2009 : premiers portefeuilles Bitcoin, stockage local des clés

2014 : Ledger lance le premier portefeuille matériel grand public

2018 : la technologie MPC commence à être appliquée aux institutions

2025 : premier portefeuille Passkey de niveau entreprise (zCloak.Money) mis en ligne

2025 ~ 2027 : début de la migration massive vers les portefeuilles Passkey

Chaque génération de portefeuilles a résolu les défauts critiques de la génération précédente, mais a également apporté de nouveaux problèmes, les utilisateurs doivent toujours faire des choix entre sécurité et commodité, tandis que le portefeuille Passkey est le premier à offrir simultanément ces deux solutions.

3. Défaut fatal - interface faible

L'industrie a un fait gênant : les trois premières générations de portefeuilles partagent un défaut fatal qui n'est pas lié au stockage des clés.

Quoi que les utilisateurs utilisent, que ce soit un portefeuille logiciel, un portefeuille matériel, ou une solution de calcul multipartite (MPC), ils doivent y accéder via l'infrastructure Web2 :

Le frontend / application hébergés sur des serveurs centralisés (qui peuvent être détournés)

Le DNS peut être divulgué (redirigeant les utilisateurs vers de faux sites)

Les extensions de navigateur peuvent être remplacées (par des versions malveillantes)

L'interface réseau peut être usurpée (des répliques parfaites peuvent voler les clés des utilisateurs)

L'attaque de 1,6 milliard de dollars sur Safe (Wallet) le prouve, si l'interface utilisée pour accéder au portefeuille peut être compromise, même les plus sécurisées des clés de stockage ne servent à rien.

Le problème actuel dans l'industrie est :

Première génération de portefeuilles logiciels : les mots de passe sont cryptés avec une technologie de niveau militaire, mais accessibles via un plugin de navigateur ou une application qui se met à jour automatiquement / distribuée par un serveur centralisé.

Deuxième génération de portefeuilles matériels : vos clés sont stockées dans un matériel sécurisé qui ne peut pas être piraté, mais gérées par un logiciel de bureau téléchargé depuis un site Web qui pourrait être compromis.

Troisième génération de portefeuilles de calcul sécurisé multipartite (MPC) : les clés sont réparties entre plusieurs participants à l'aide d'une technologie de cryptographie avancée, mais sont contrôlées par un portail Web qui repose sur une infrastructure traditionnelle.

C'est comme avoir une voûte incassable, mais avec une porte en carton.

Chaque génération de portefeuilles était obsédée par la protection des clés, mais n'a pas protégé l'interface d'interaction que les utilisateurs utilisent pour y accéder, les hackers sont très astucieux, pendant que les équipes de sécurité s'affairent à fabriquer des serrures plus avancées, les attaquants remplacent directement la porte.

C'est le point de douleur que résout le portefeuille de quatrième génération - il peut protéger à la fois les clés et l'interface d'interaction.

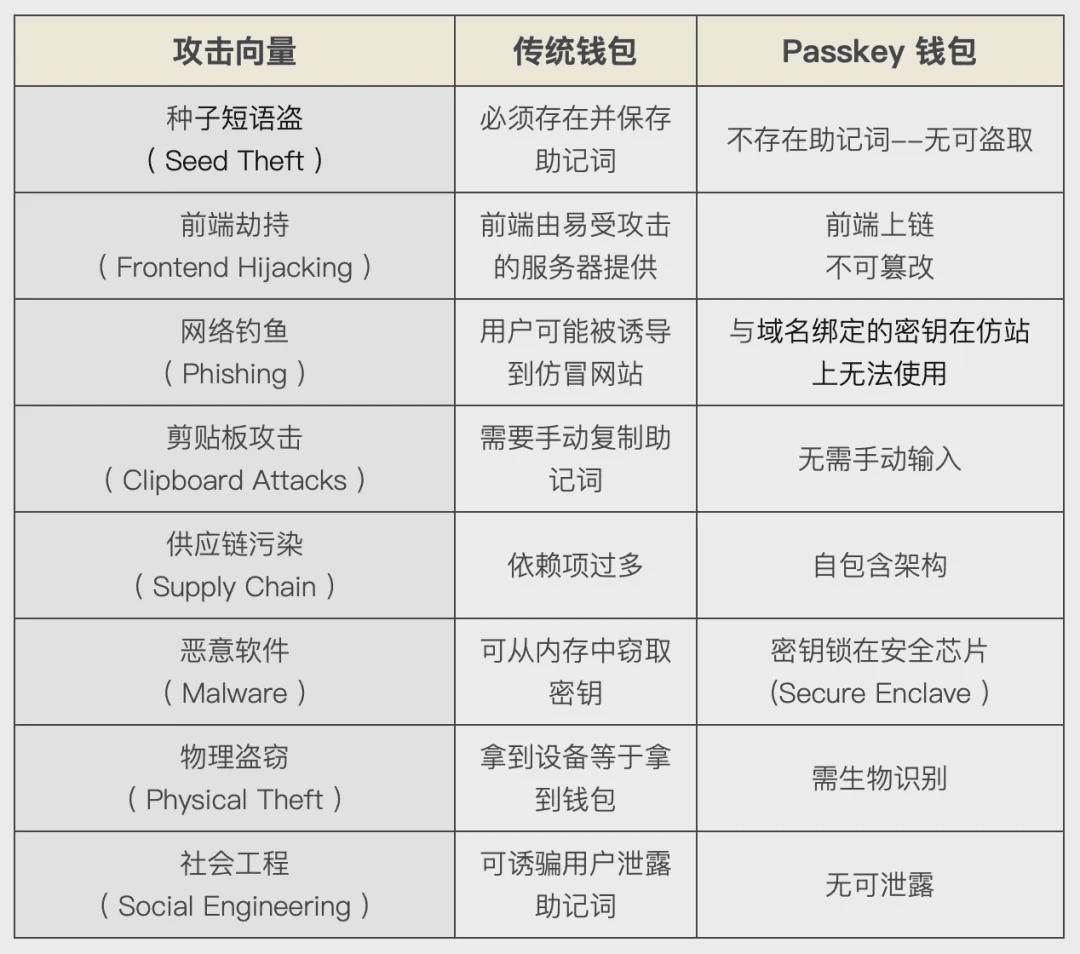

4. Analyse des modes d'attaque des portefeuilles

Pour comprendre pourquoi le portefeuille Passkey est révolutionnaire, il faut d'abord comprendre comment les actifs cryptographiques sont volés, en exploitant des faiblesses spécifiques de l'architecture, ces attaques peuvent être globalement classées en quatre catégories.

Attaques de frontend / interface (Frontend / Interface Attacks)

L'attaque la plus destructrice, son objectif n'est pas la blockchain ou le portefeuille - mais l'interface, le détournement DNS redirige les utilisateurs vers des faux sites qui ressemblent exactement, l'attaque Safe (Wallet) mentionnée ci-dessus fonctionne de cette manière : l'attaquant envahit le frontend réseau et injecte du code malveillant, lorsque l'utilisateur signe ce qu'il pense être une transaction normale, il se fait vider son portefeuille.

Les attaques par plugins de navigateur sont tout aussi insidieuses, en piratant les comptes des développeurs et en poussant des mises à jour malveillantes, ou en incitant les utilisateurs à télécharger des scripts de hackers, en remplaçant des extensions sécurisées par des variantes malveillantes, les utilisateurs font confiance à l'interface familière, sans savoir que chaque transaction qu'ils signent envoie des actifs aux attaquants.

Vol de mots de passe (Seed Phrase Theft)

Ces 12 ou 24 mots protégeant des actifs cryptographiques d'une valeur de plusieurs milliards sont en réalité très vulnérables, les méthodes d'attaque comprennent :

Vol physique : prendre une photo ou voler les mots de passe écrits.

Vol numérique : des logiciels malveillants scannent et identifient des motifs spécifiques dans les mots de passe.

Vérification sociale : usurpation de service client ou de support technique, incitant les utilisateurs à "vérifier" leurs mots de passe.

Générateur de mots de passe falsifiés : génère des mots de passe prédéterminés et vulnérables.

Dès que les mots de passe sont divulgués, cela signifie une perte totale et permanente, irréversible, non arbitrable.

Opérations de phishing (Phishing Operations)

Le phishing cryptographique a évolué en un système de fraude industrialisé, les schémas courants incluent :

Phishing d'autorisation : tromper les utilisateurs pour qu'ils accordent des permissions de tokens illimités.

Faux airdrop : créer un sentiment d'urgence pour abaisser la vigilance des utilisateurs.

Sites clonés : réplique 1:1 de l'interface des sites DeFi populaires, volant les identifiants et les mots de passe des utilisateurs.

Dans le monde numérique, imiter parfaitement est en réalité d'un coût dérisoire, même les experts peuvent être trompés.

Compromis de la chaîne d'approvisionnement (Supply Chain Compromises)

Les systèmes logiciels modernes dépendent les uns des autres, ce qui signifie d'innombrables opportunités d'attaque, un paquet npm divulgué (bibliothèque de dépendance JavaScript) peut affecter des milliers de portefeuilles, les mises à jour de firmware des portefeuilles matériels peuvent introduire des portes dérobées, et des codes malveillants peuvent se cacher dans des dépendances multicouches qui ne s'activent qu'après des mois d'installation.

L'attaque du kit Ledger Connect est un exemple typique : une bibliothèque contaminée a simultanément affecté plusieurs applications DeFi, entraînant le vidage des portefeuilles dans tout l'écosystème.

Cinq, le portefeuille Passkey fait son apparition

Qu'est-ce qu'une Passkey ?

Les Passkeys ne sont pas une nouvelle technologie cryptographique, ce sont des systèmes d'authentification numérique futurs pour la sécurité, dans lesquels Apple, Google et Microsoft ont investi des milliards, lorsque les utilisateurs déverrouillent leur iPhone avec FaceID, se connectent à GitHub avec TouchID, ou accèdent à leurs systèmes avec Windows Hello, ils utilisent déjà des Passkeys.

Aujourd'hui, les géants mondiaux de la technologie et de la finance ont déjà adopté ce système, Binance, Coinbase et PayPal utilisent des Passkeys pour protéger des millions de comptes, Amazon, Google et Microsoft l'ont défini comme norme de sécurité, cette technologie basée sur les standards WebAuthn / FIDO2 a été testée par des milliards d'utilisateurs dans des situations réelles.

La nouvelle percée réside dans le fait que cette technologie mûre sera appliquée aux portefeuilles cryptographiques.

Comment les Passkeys redéfinissent le modèle de sécurité :

Authentification biométrique : le visage ou les empreintes digitales de l'utilisateur deviennent le seul moyen d'accès.

Sécurité par liaison de domaine : chaque Passkey est liée à un domaine spécifique, rendant le phishing mathématiquement impossible.

Pas de secrets partagés : contrairement aux mots de passe ou aux mots de passe, les Passkeys ne quittent jamais le dispositif de l'utilisateur.

Support matériel : les clés résident dans la puce sécurisée de l'appareil (Secure Enclave), celle qui protège les justificatifs de paiement.

Quand Apple a intégré les Passkeys comme standard dans iOS 16, ils n'amélioraient pas seulement les mots de passe - ils éliminaient complètement les mots de passe, la même révolution entre dans le domaine des cryptomonnaies.

L'Architecture Complète

L'implémentation moderne des portefeuilles Passkey combine trois couches clés qui travaillent ensemble pour créer une sécurité sans précédent.

Niveau 1 : Passkey dans la puce sécurisée

La clé privée est générée dans la puce sécurisée de l'appareil, elle existe toujours, elle n'est pas stockée dans le logiciel, et même l'utilisateur n'y a pas accès, sa seule fonction est de signer les transactions lorsque l'utilisateur est authentifié.

Niveau 2 : frontend immuable (Immutable Frontend)

L'interface du portefeuille Passkey n'est plus fournie par des serveurs Web traditionnels, mais déploie l'ensemble du frontend sur la chaîne, ce frontend est immuable et irremplaçable - tout comme la blockchain elle-même, il est éternel.

Niveau 3 : Exécution directe sur la chaîne (Exécution Directe de la Blockchain)

Les transactions passent directement des appareils authentifiés à la blockchain, sans serveurs intermédiaires, sans clés API, sans infrastructures centralisées pouvant être attaquées.

Applications pratiques

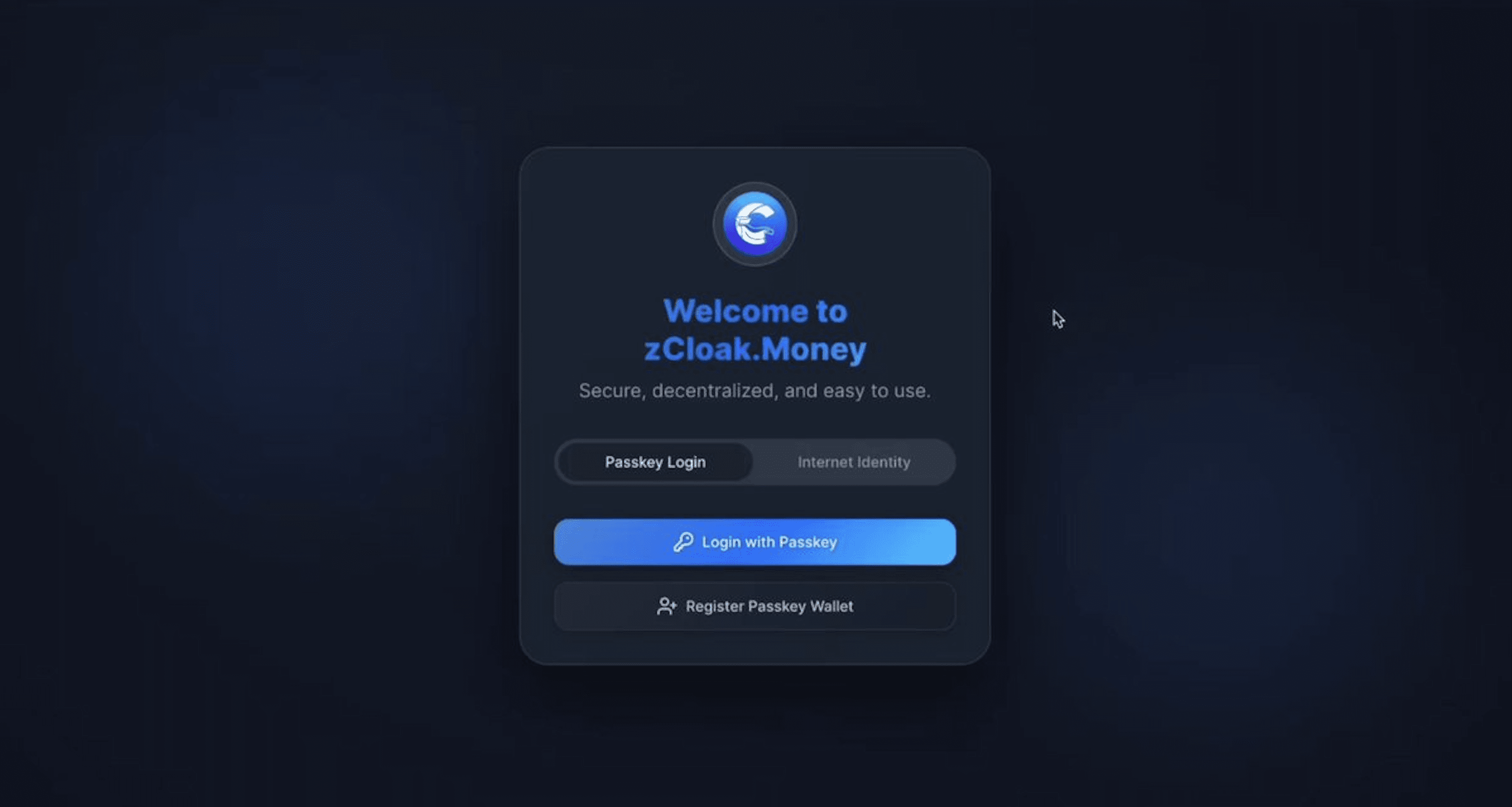

Actuellement, des équipes explorent les portefeuilles Passkey, mais zCloak.Money a été le premier à réaliser une architecture complète :

Authentification par Passkey

ICP construit le frontend sur la chaîne

La cryptographie à clé de chaîne permet le support multi-chaînes

Ce système est en ligne et en cours d'utilisation.

Frontend immuable clé

L'ingéniosité de combiner les Passkeys avec un frontend immuable est qu'elle résout les problèmes aux deux extrémités du système de sécurité, les portefeuilles traditionnels, même si les clés sont sécurisées, peuvent encore s'effondrer à cause de l'accès à l'interface détournée, un portefeuille Passkey utilisant un frontend réseau traditionnel reste vulnérable aux détournements DNS ou aux intrusions de serveur.

Cependant, lorsque le frontend lui-même réside sur la blockchain - immuable, vérifiable et permanent - il n'y a rien à détourner, le portefeuille que les utilisateurs voient et manipulent fait partie du protocole.

La fusion de cette technologie a créé des résultats sans précédent : un portefeuille incassable, non pas par une défense plus forte, mais en éliminant complètement les points d'entrée d'attaque.

Six, innovation architecturale de niveau immunitaire

Le portefeuille Passkey ne résiste pas seulement aux attaques - il rend la plupart des attaques logiquement impossibles, la sécurité ne s'obtient pas en construisant des murs, mais en créant une immunité architecturale.

Principes techniques

Cette immunité provient d'une différence architecturale fondamentale :

Les Passkeys ne peuvent pas être extraites ou copiées, la clé privée est générée et liée de manière permanente dans la puce sécurisée, aucune fonction ne peut l'extraire, aucune API ne peut y accéder, même avec les droits d'accès les plus élevés (Root Access), cela ne peut pas être atteint.

La vérification biométrique se fait localement, les données faciales ou d'empreintes digitales ne quittent jamais l'appareil de l'utilisateur, la puce sécurisée vérifie les caractéristiques biométriques de l'utilisateur, n'autorisant la signature de la clé qu'après correspondance, sans rapport avec les requêtes réseau, les vérifications externes et les surfaces d'attaque.

Le lien de domaine empêche les redirections, chaque Passkey est cryptographiquement liée à un domaine spécifique, même si un attaquant crée une copie parfaite du site, cette Passkey ne peut tout simplement pas y fonctionner, l'attaque devient physiquement impossible.

Un frontend immuable ne peut pas être détourné, lorsque l'interface du portefeuille existe en tant que protocole blockchain plutôt qu'en tant qu'hébergement Web traditionnel, il n'y a aucun serveur à attaquer, aucun DNS à détourner, aucun CDN à polluer, cette interface est aussi immuable que la blockchain elle-même.

Septembre, moment Tesla

Tout comme Tesla n'a pas fabriqué un meilleur moteur à essence, mais a complètement éliminé le besoin d'essence, le portefeuille Passkey n'a plus besoin de mots de passe.

Perturbation des modèles

Les modèles de révolution technologique peuvent être tracés, au départ, ils sont négligés ("Puisque les chevaux fonctionnent si bien, pourquoi avoir besoin de voitures ?"), ensuite, ils sont considérés comme irréalistes ("Où recharge-t-on les voitures électriques ?"), enfin, ils deviennent la nouvelle norme des forces disruptives ("Tu utilises encore de l'essence ? C'est tellement primitif").

Nous sommes à un tournant, le portefeuille Passkey passe de la technologie innovante à un produit essentiel.

Perspectives d'application

Actuellement, les premiers utilisateurs - entreprises cryptographiques natales et trésoreries institutionnelles visionnaires - migrent vers les portefeuilles Passkey, obtenant un avantage concurrentiel grâce à une sécurité et une opérabilité supérieures.

1 ~ 2 ans plus tard : les entreprises commencent à adopter massivement les portefeuilles Passkey, alors que des attaques de hackers majeures continuent de frapper les portefeuilles traditionnels, les compagnies d'assurance commencent à exiger l'utilisation de portefeuilles Passkey comme condition d'assurance, les conseils d'administration commencent à se demander pourquoi leur coffre-fort n'utilise pas le "portefeuille le plus sécurisé".

3 ~ 5 ans plus tard : adoption mainstream, l'utilisation de mots de passe devient un signal dangereux, tout comme utiliser un mot de passe sans authentification à deux facteurs (2FA), les nouveaux utilisateurs sautent complètement les mots de passe et utilisent directement les Passkeys.

À l'avenir : les mots de passe disparaîtront, comme les modems de composition ou les disquettes, nous avons autrefois utilisé 24 mots écrits sur du papier pour protéger des idées valant des milliards de dollars, cela deviendra aussi absurde que cacher de l'argent sous un matelas.

La vérité brute

Chaque changement technologique suit ce modèle : résistance, adoption, domination, du télégramme au téléphone, du film à numérique, du moteur à combustion à la voiture électrique, une technologie supérieure ne l'emporte pas par des améliorations progressives, mais en rendant la technologie précédente totalement obsolète.

Le portefeuille Passkey n'est pas qu'une étape, c'est aussi l'évolution du mode de sécurité des actifs numériques.

Conclusion : moment de choix

La solution est à portée de main.

Après avoir perdu 50 milliards de dollars, l'industrie cryptographique se trouve à un carrefour, continuer à itérer sur la même architecture vulnérable - installer une serrure plus solide sur une porte en carton - ou accepter un changement dans la façon de penser la sécurité des portefeuilles.

Le portefeuille Passkey représente ce changement, non pas par une optimisation partielle, mais par une transformation architecturale.

Les géants de la technologie ont déjà vérifié que les Passkeys sont la voie de l'avenir en matière d'authentification, les premières implémentations cryptographiques : zcloak.money sont déjà en ligne, prouvant que sécurité et commodité ne sont pas mutuellement exclusives.

Les transformations technologiques suivent un modèle prévisible, une technologie qui semble révolutionnaire aujourd'hui pourrait devenir la norme demain, la question n'est pas de savoir si le portefeuille Passkey deviendra la norme, mais quand cela se produira.

Le moment Tesla des portefeuilles cryptographiques est déjà arrivé.

La seule question est : êtes-vous prêt ?

#zCloakNetwork #Passkey钱包 #ICP生态 #特斯拉

Contenu IC qui vous intéresse

Avancées technologiques | Informations sur le projet | Événements mondiaux

Collectionnez et suivez le canal IC Binance

Restez au courant des dernières nouvelles