Penso che le persone potrebbero trascurare il problema più difficile qui. Nel crypto, spesso lodiamo le meccaniche anti-abuso come se ogni regola aggiuntiva fosse automaticamente un segno di un design migliore. Non sono completamente convinto. Un sistema può essere economicamente intelligente e comunque essere operativamente scomodo per gli utenti normali. Questa è la domanda che continuo a pormi riguardo al modello DUST di Midnight: la logica di decadimento è principalmente una difesa pulita contro l'abuso delle risorse, o crea anche un modello mentale che la maggior parte degli utenti avrà difficoltà a comprendere?$NIGHT @MidnightNetwork #night

La frizione di base è facile da immaginare. La maggior parte delle persone comprende un saldo di token. Meno persone comprendono un saldo di risorse che è generato da un asset, immagazzinato in un altro indirizzo, limitato nel tempo, non trasferibile, e poi inizia a decadere una volta che il NIGHT sottostante cambia mani. Midnight sta chiaramente cercando di risolvere un problema reale qui, ma la soluzione chiede agli utenti di pensare meno come titolari di token e più come operatori che gestiscono un sistema di capacità attiva. La mia impressione è che la tesi regga per lo più: il decadimento di DUST sembra un tentativo serio di ridurre l'accumulo, limitare il gioco delle risorse e prevenire che un utente tratti la capacità della rete come un asset durevole in ombra. Ma lo stesso meccanismo spinge anche a una maggiore complessità nel livello del wallet e nel livello di spiegazione per l'utente. In altre parole, la logica di sicurezza non è difficile da rispettare. Il costo dell'UX è più difficile da ignorare.

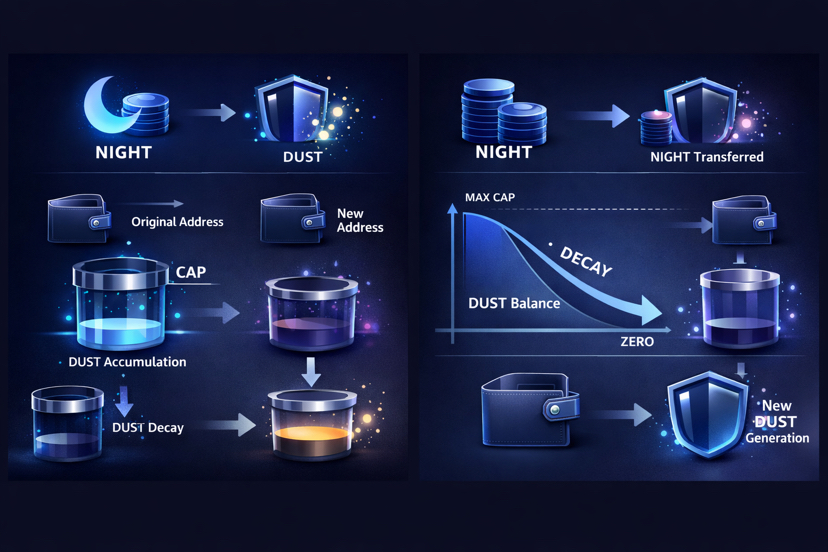

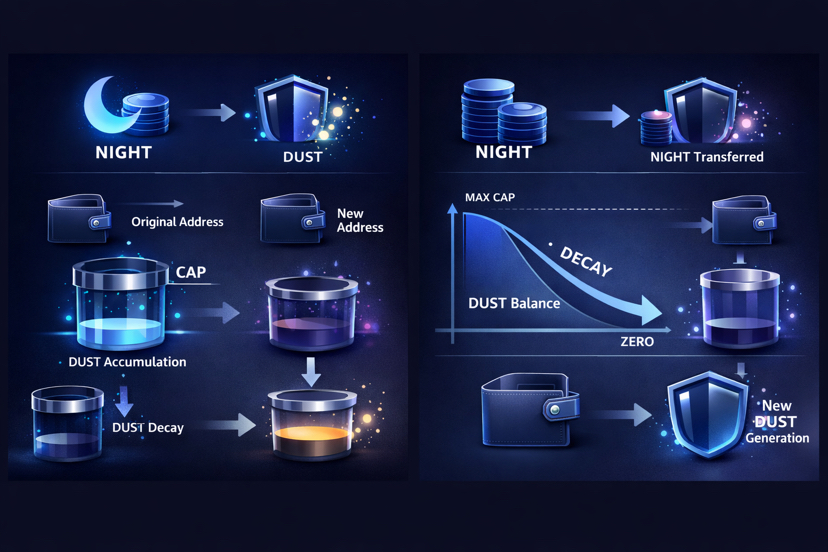

Meccanicamente, Midnight separa NIGHT e DUST di proposito. NIGHT è il token nativo non protetto. DUST è la risorsa protetta e non trasferibile utilizzata per le commissioni di transazione e l'esecuzione di contratti intelligenti. Possedere NIGHT causa la generazione di DUST nel tempo, e quel DUST cresce solo fino a un limite determinato dalla posizione NIGHT associata. Una volta che il NIGHT UTXO di supporto è speso, il DUST UTXO collegato non si comporta più come un saldo stabile; inizia a decadere fino a zero. Anche i documenti di Midnight affermano che quando il DUST immagazzinato è scollegato dal suo NIGHT generatore, decadono linearmente alla stessa velocità con cui è stato generato.

Quell'ultima parte è più importante di quanto possa apparire inizialmente. Molti abusi nei sistemi on-chain derivano dal trasformare qualche diritto operativo in qualcosa che può essere accumulato, trasferito o ripetuto in modi che il sistema non intendeva davvero. Midnight sta cercando di fermare questo a livello di design. DUST non è destinato a diventare un secondo asset commerciabile. Non dovrebbe rimanere per sempre come un serbatoio preservato di potere d'acquisto privato. Il whitepaper è esplicito nel dire che DUST ha valore ma non può mantenere valore, e che quando NIGHT viene trasferito, il saldo originale di DUST tende a zero mentre il destinatario deve fare una nuova designazione per riprendere la generazione.

Penso davvero che questa sia una delle parti più interessanti dell'architettura. Non si tratta solo di commissioni. È un sistema progettato per controllare come vengono utilizzate le risorse della rete. Il limite stabilisce quanto può accumularsi come risorsa. La non trasferibilità impedisce la rivendita diretta o la circolazione nel mercato secondario. Il decadimento dopo la disassociazione impedisce a qualcuno di accumulare una grande riserva, spostando il NIGHT generatore altrove, e continuando a comportarsi come se il vecchio indirizzo mantenesse una capacità di rete durevole. Anche le note di design tecnico di Midnight rafforzano questo affermando che la spesa durante il decadimento è consentita ma non cambia il tasso di decadimento, e che la spesa parziale di NIGHT crea un nuovo UTXO NIGHT che avvia una nuova generazione di DUST mentre il vecchio UTXO DUST decade. Questa è una struttura anti-gioco piuttosto deliberata. Uno scenario semplice mostra sia la forza che il mal di testa. Immagina un utente che possiede NIGHT in un indirizzo e ha accumulato DUST per attività regolari dell'app. Poi invia quel NIGHT a un altro indirizzo, magari per riorganizzazione del tesoro, cambi di custodia, o semplicemente gestione ordinaria dell'account. Sotto il design di Midnight, il vecchio saldo di DUST non rimane semplicemente come un saldo neutro. Inizia a decadere. Anche il lato del destinatario non eredita magicamente un serbatoio di carburante privato pronto all'uso; è necessaria una nuova designazione per la generazione di nuovo DUST. Da un punto di vista anti-abuso, questo è coerente. Da un punto di vista dell'esperienza utente, questo è un'altra cosa che i wallet e le app dovranno spiegare molto chiaramente, o le persone penseranno che qualcosa si sia rotto.

Ecco perché questo design conta oltre la tokenomica. Midnight sta cercando di rendere leggibile l'uso della rete compatibile con la privacy senza lasciare che la risorsa delle commissioni diventi una moneta di privacy per un'altra via. DUST è protetto, ma è anche sufficientemente vincolato affinché Midnight possa sostenere che sia una risorsa di rete consumabile piuttosto che uno strumento monetario anonimo. Questo potrebbe essere utile per la posizione di conformità e per limitare comportamenti di tipo denial-of-service, perché la risorsa è generata, limitata, consumata e decade invece di circolare liberamente. Tuttavia, la mia reazione genuina è che un buon design meccanico non scusa una cattiva spiegabilità. Gli utenti non sperimentano "decadimento lineare legato alla disassociazione dell'UTXO di supporto". Sperimentano confusione: Perché è cambiato il mio gas utilizzabile? Perché il trasferimento di NIGHT ha influenzato questo altro saldo? Perché devo ridisegnare? Questo è il vero compromesso qui. Midnight potrebbe aver costruito qualcosa di più sicuro, ma ha anche costruito qualcosa che richiede interfacce migliori, messaggi di wallet migliori e probabilmente impostazioni predefinite migliori rispetto alla maggior parte dei prodotti cripto solitamente offerti.

Ciò che osservo successivamente non è se il modello suona elegante in un whitepaper. Voglio vedere quanto bene Midnight renda questo comportamento visibile nella pratica. Possono i wallet mostrare generazione, limite, decadimento e ridefinizione in un modo che sembri ovvio invece che punitivo? Possono gli sviluppatori astrarre la complessità senza nascondere rischi importanti? Possono le imprese prevedere l'uso senza insegnare a ogni utente la meccanica sottostante? Il meccanismo ha senso sulla carta, ma i dettagli operativi conteranno di più. Quanto ulteriore complessità sono realmente disposti ad accettare gli utenti se l'obiettivo è una maggiore sicurezza?$NIGHT @MidnightNetwork #night

Articolo

La Decadenza di DUST Protegge Midnight o Grava sugli Utenti?

Disclaimer: Include opinioni di terze parti. Non è una consulenza finanziaria. Può includere contenuti sponsorizzati. Consulta i T&C.

0

13

248

Esplora le ultime notizie sulle crypto

⚡️ Partecipa alle ultime discussioni sulle crypto

💬 Interagisci con i tuoi creator preferiti

👍 Goditi i contenuti che ti interessano

Email / numero di telefono