Ho una sensazione piuttosto chiara ogni volta che leggo sulla self-sovereign identity: a tutti piace la parte self-sovereign, ma quando si tratta di implementarla in un'app reale, si torna alla logica precedente.

L'utente deve comunque inserire dati nel modulo, l'app deve mantenere un backend separato, il verificatore deve decidere autonomamente se fidarsi o meno, mentre le credenziali sono spesso bloccate nel sistema che le ha emesse.

Dal mio punto di vista, questo è un punto $SIGN degno di discussione 😀

Perché se guardi solo la superficie, Sign non sembra un progetto SSI puro. Non inizia parlando di come possiedi la tua identità”, ma di un claim che è stato verificato da qualcuno, secondo quale schema, se è ancora valido, e se altre app possono riutilizzarlo.

I documenti descrivono Sign Protocol come uno strato di fiducia e evidenza condivisa e un protocollo di attestazione omni-chain utilizzato per verifiche, prove di autorizzazione e registri di audit.

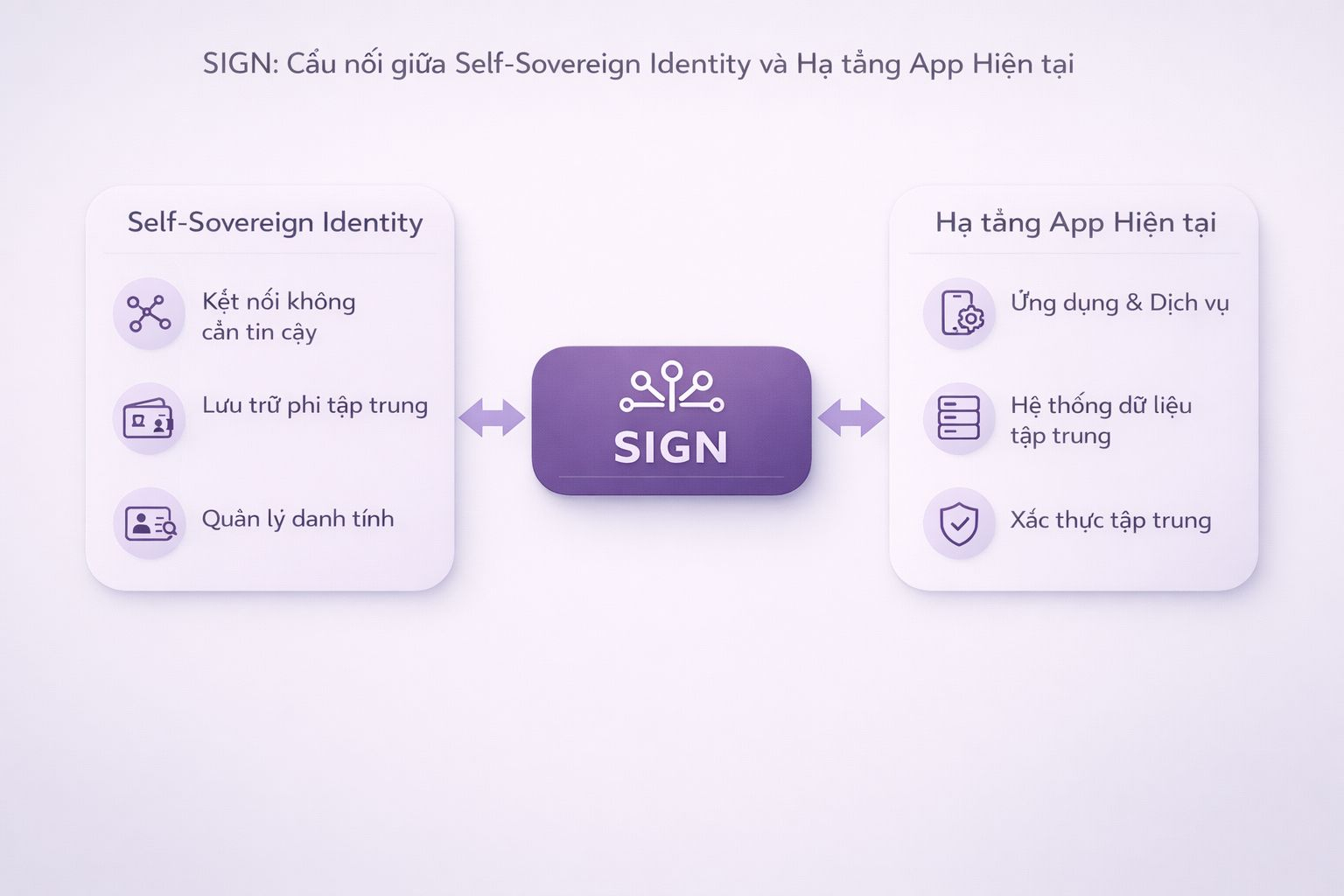

Per me, questa è la ragione per cui Sign ha una possibilità di diventare un ponte tra l'identità auto-sovrana e l'infrastruttura dell'app attuale.

SSI risponde molto bene alla domanda 'come possono gli utenti controllare la propria identità e le proprie credenziali'. In linea di principio, questo è un modello che consente agli individui di mantenere il controllo sui propri dati e di rivelare solo la parte necessaria.

I framework SSI attuali enfatizzano la divulgazione selettiva e il controllo dell'utente come elementi chiave.

Ma il problema è che la maggior parte delle app attuali non è costruita attorno a quella filosofia.

Sono costruiti attorno a backend, motori di regole, logiche di query e vari formati di dati che solo il team di sviluppo comprende davvero.

Ciò significa che, indipendentemente da quanto belle siano le credenziali dell'utente, passando a una nuova app c'è sempre il rischio di dover ricominciare da capo. Secondo il mio punto di vista, questo è un vero vuoto tra SSI come modello di identità e l'infrastruttura delle app come esiste nella vita reale.

Sign si inserisce esattamente in quel vuoto.

Il primo punto che trovo degno di nota è lo schema.

Un sistema SSI può fornirti credenziali molto belle, ma se un'altra app non sa come leggere quelle credenziali secondo quale logica, tutto rimane bloccato.

Sign inizia da un registro degli schemi, dove definisce come dovrebbe apparire un certo tipo di affermazione, quali campi ha, come viene interpretato e quali condizioni deve verificare. I documenti descrivono lo schema come la parte che crea standard per la precisione e la composabilità delle attestazioni, mentre il registro degli schemi è il luogo per memorizzare, gestire, convalidare e fare riferimento a quegli schemi.

Per me, questo è un punto molto importante.

Perché SSI ti dà il controllo sulle credenziali, ma Sign cerca di fare un'altra cosa: rendere quelle credenziali abbastanza comprensibili affinché le app attuali possano integrarle. In parole più semplici, SSI risolve il problema 'l'utente detiene le credenziali', mentre Sign cerca di risolvere anche il problema 'l'app sa come utilizzare quelle credenziali senza dover ricostruire tutto da capo'.

Il secondo punto è attestation-first.

Vedo che Sign si differenzia chiaramente rispetto a molti progetti di identità che iniziano spesso dall'identificatore. Il DID solitamente affronta il problema 'chi sei' e come risolvere quell'identità. Sign, invece, parte da 'cosa su di te è stato verificato, da chi, secondo quale autorità, e dove può essere riutilizzato'. I loro documenti descrivono le attestazioni come dati firmati strutturati associati a uno schema registrato, mentre il protocollo utilizza quello strato di evidenza per la verifica e l'autorizzazione.

Secondo il mio punto di vista, questo è il punto in cui Sign funge da ponte piuttosto efficace.

\u003cm-11/\u003e\u003ct-12/\u003e\u003cc-13/\u003e

Se SSI è un deposito di credenziali dall'utente, allora Sign è uno strato che aiuta quelle affermazioni a essere impacchettate, lette e integrate nella logica dell'app in un modo che il team di sviluppo attuale può digerire.

Il terzo punto è lo strato di query.

Questa è una parte che molte persone tendono a trascurare, ma secondo me è molto reale. Un modello SSI è bello quanto vuoi, ma se gli sviluppatori devono ancora costruire un indexer da soli, fare reverse-engineering del contratto, scrivere un parser e riconciliare la storia, l'adozione sarà molto difficile e lenta. Sign ha un servizio di indicizzazione, un endpoint REST, un endpoint GraphQL e un SDK per interrogare lo schema e i dati di attestazione.

Per me, questo è un segnale molto chiaro che non stanno solo vendendo una filosofia di identità.

Stanno vendendo un ponte operativo.

Cioè, non è necessario che ogni app diventi completamente 'nativa SSI' fin dal primo giorno. Possono integrarsi in uno strato di evidenza strutturato, interrogabile, verificabile, e poi fare passi da un backend vecchio a un modello di fiducia maggiore. Senza uno strato di transizione di questo tipo, molte idee SSI rimarranno valide sulla carta, ma difficilmente arriveranno in produzione.

Il quarto punto è gli schema hooks.

Se Sign si limitasse a memorizzare le credenziali, sarebbe ancora uno strato di prova piuttosto utile, ma non necessariamente un forte ponte per l'infrastruttura delle app. Gli hooks cambiano la storia. I documenti mostrano che gli schema hooks possono controllare i dati di attestazione e annullare la transazione se le condizioni non sono soddisfatte; in termini più ampi, consentono di collegare la logica dell'app al ciclo di vita dell'attestazione.

Secondo il mio punto di vista, questo è il momento in cui Sign inizia a collegare SSI con app reali.

Perché le credenziali a questo punto non sono più solo qualcosa che l'utente 'ha' nel portafoglio o nel profilo. Diventano qualcosa su cui l'app può agire. Se le condizioni sono soddisfatte, si apre l'accesso. Se non è più valido, si blocca il flusso. Se viene revocato, la logica downstream cambia stato. Questo è un linguaggio che l'infrastruttura delle app attuali comprende molto bene: condizione, attivatore, esecuzione.

Vedo anche che il nuovo inquadramento di S.I.G.N. rende questa tesi più credibile.

I documenti attuali descrivono S.I.G.N. come un'architettura di livello sovrano per denaro, identità e sistemi di capitale; mentre Sign Protocol è uno strato di evidenza che viene utilizzato in tutti quei deployment. Il whitepaper afferma anche che TokenTable ha servito oltre 40 milioni di utenti in tutto il mondo, mentre il whitepaper MiCA afferma che Sign gestisce oltre 6 milioni di attestazioni nel 2024 e distribuisce oltre 4 miliardi di dollari in token a oltre 40 milioni di portafogli.

Per me, questi numeri non dimostrano che Sign ha vinto.

Ma mostrano che non sono più solo una bella idea di identità. Almeno ci sono flussi di produzione su cui evidenza, distribuzione e verifica vengono effettivamente utilizzati. Questo è importante se si vuole fungere da ponte tra SSI e l'infrastruttura delle app, perché nessuno crede in un 'ponte' se non è mai stato testato.

Certo, non penso nemmeno che si debba concludere troppo presto che Sign ha già risolto questo problema.

SSI e l'infrastruttura delle app attuali sono ancora separate da un divario piuttosto grande. Le app più vecchie tendono a preferire backend separati perché più facili da controllare. La qualità dell'emittente rimane un variabile molto grande. Uno schema bello non genera automaticamente fiducia se l'emittente è debole. E l'adozione degli standard è sempre più lenta rispetto a quanto il mercato desideri. Secondo il mio punto di vista, Sign può standardizzare il modo in cui le affermazioni vengono rappresentate e riutilizzate, ma non può da sola costringere tutte le app attuali a abbandonare le proprie logiche per passare a uno strato di evidenza comune.

Quindi, se mi chiedi se SIGN può essere un ponte tra l'identità auto-sovrana e l'infrastruttura dell'app attuale, la risposta è: c'è una possibilità piuttosto chiara.

Non perché sostituiscano SSI.

Ma perché stanno risolvendo la parte che SSI spesso manca quando entra nelle vere app: schema sufficientemente chiaro, attestazione sufficientemente strutturata, query sufficientemente comode e logica dell'app sufficientemente praticabile affinché le credenziali non siano più solo lì per bellezza.

Se l'adozione continua, questo potrebbe essere un punto molto prezioso per Sign.

Perché a volte ciò che manca all'ecosistema non è un nuovo modello di identità.

E rappresenta uno strato che rende l'identità e le credenziali utilizzabili nelle infrastrutture esistenti nella vita reale.

\u003cm-11/\u003e\u003ct-12/\u003e\u003cc-13/\u003e