🔻立即检查以下安全设置🔻

🔹黑客通过一种叫 infostealer 恶意软件,

通过键盘记录、表单劫持、剪贴板劫持等方法从用户设备中窃取敏感信息,

如登录凭证、浏览器 cookie, 甚至是你的助记词私钥 ❗️

🔸被感染用户可能是由于点击了钓鱼链接, 恶意邮件🔻

infostealer 使用加密和频繁更新等技术逃避检测,行为隐蔽,难以被传统杀毒软件识别

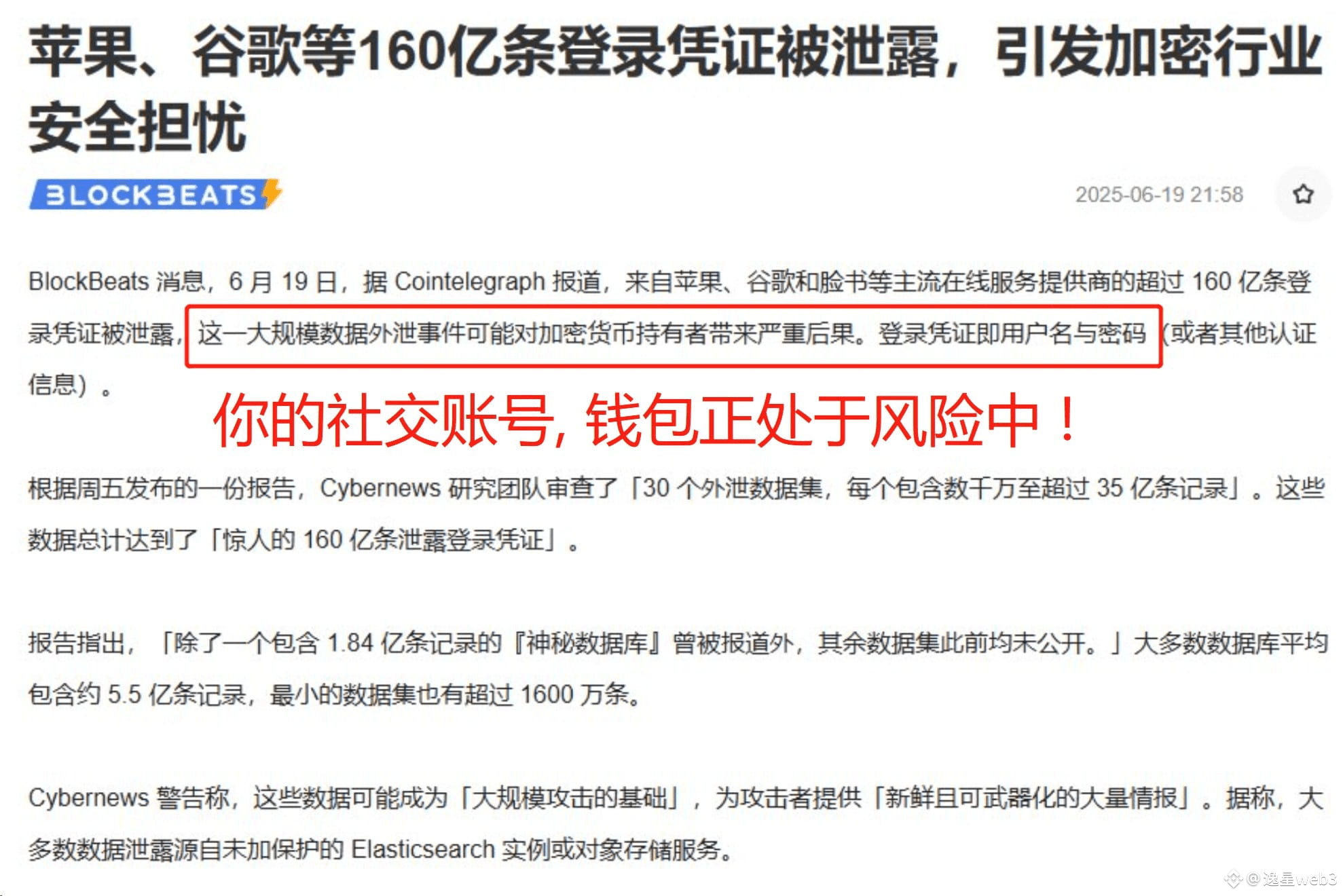

🔸这次 160 亿条数据泄露被发现, 主要还是因为黑客将窃来的数据, 存放在未加密的数据库 Elasticsearch 中,

否则至今不会被人发现数据已泄露❗️

🔴对于加密行业用户, 最重要的就是私钥与各种账号密码了

🔹如果你平时把助记词私钥, 复制到社交软件上, 或者备份到谷歌云盘, iCloud 上,

就可能存在泄露风险 ❗️

🔹本次泄露是由于用户本地设备中的密钥被窃取, 并非谷歌, 苹果的服务器被攻破,

所以你存在谷歌云盘, iCloud 中的隐私数据还是安全的,

⚠️但是如果你的登录密码被窃取了, 而你又没有开启双重验证 (MFA, 手机, passkey) 等,

黑客就能畅通无阻的登录你的社交账号, 窃取云盘中的资料

🔴所以现在最重要的是,

🔹立即检查你的常用邮箱, 社交账号, 有无陌生的登录记录,

🔹检查账号是否开启了多重验证, 没有的立即去绑定 2fa, 手机, passkey, 并修改一个更复杂的密码

在加密行业, 钱包被盗的事件屡见不鲜, 身边很多朋友都中过招

✅ 最重要的几点 🔔

1⃣ 陌生的链接别点, 不明软件别下载

2⃣ 警惕 X 上的钓鱼私信, 钓鱼邮件, 电报的陌生人私聊

3⃣ 重要钱包, 助记词不要明文存储在电脑手机, 不要复制私钥, 指纹浏览器也不安全⚠️

🔸只要联网就存在泄露私钥的可能性

所以最安全的方法是离线存储, 比如手抄到纸上

纸上很安全, 但是转账时私钥还是得导入各大 web3 钱包,

哪怕只是短暂联网, 也有可能被恶意插件, 钓鱼脚本盯上.

✅ 最安全的方式: 使用硬件钱包

硬件钱包是一种永远不联网的专用设备,用来离线保存私钥。

🍀它的工作原理:

1⃣ 私钥始终存储在硬件内部, 不联网

2⃣ web3 热钱包将交易合同拟好, 请求硬件钱包签名

3⃣ 硬件钱包审核确认后签名

4⃣ web3 热钱包将交易广播到区块链上

🔹私钥就像印章,

印章代表钱包所有权,

热钱包不持有印章, 不能签名同意

硬件钱包盖章, 完成签名, 交易合同才有效

签名是一次性的, 仅对这笔交易有效

整个过程, 热钱包接触不到印章, 所以印章不会丢失

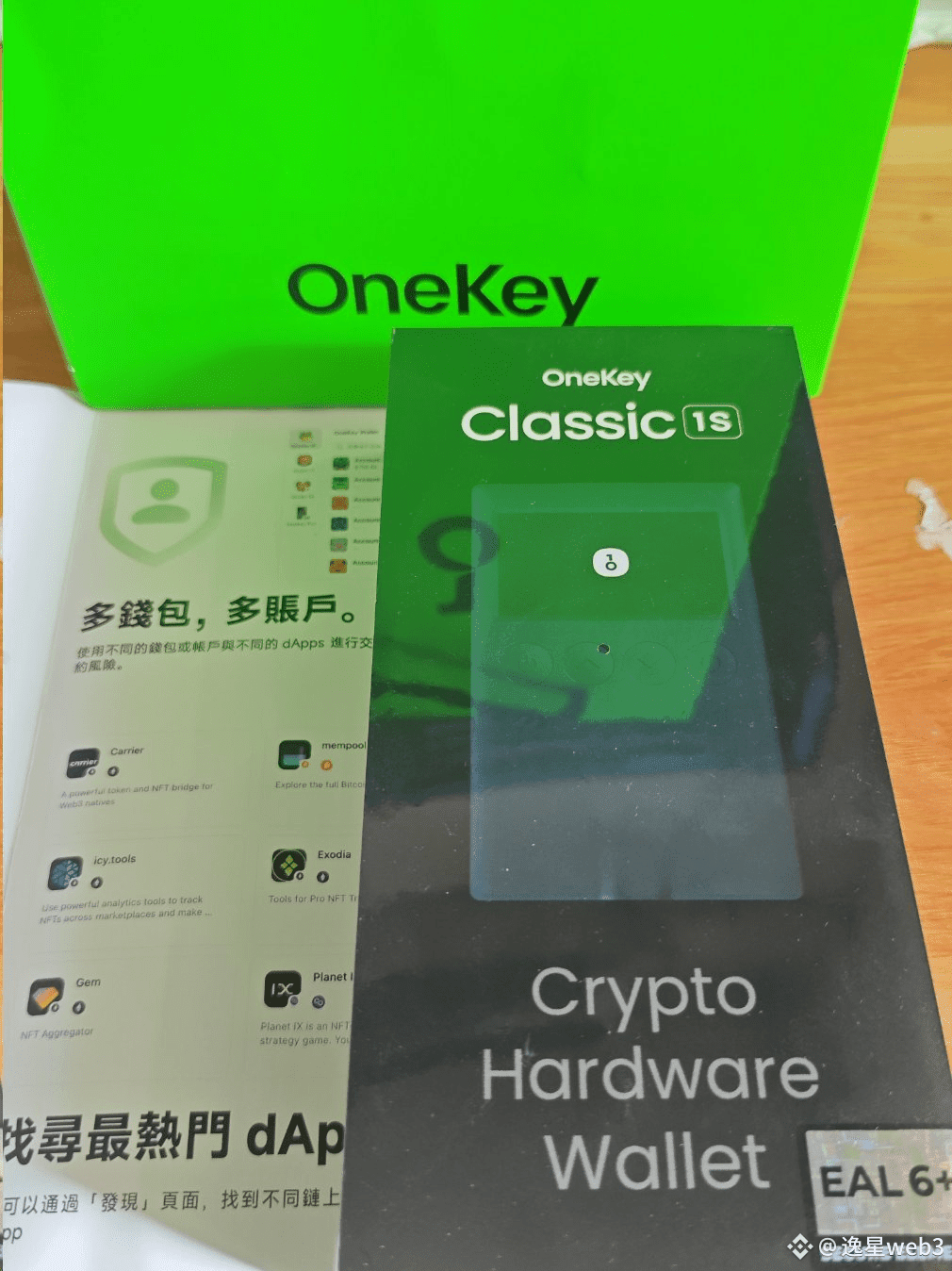

🟢我最常用的硬件钱包是 OneKey,

对新手很友好, 操作简单,

软件生态做的很好,

全平台覆盖, 支持 BTC, ETH, SOL 等数十条区块链

✨最重要的是, 它完美适配钱包插件,

可以在浏览器上使用硬件钱包,

再也不用担心指纹浏览器会泄露私钥, 真是撸毛人的福音 !

🔹最近 Onekey 被 Yzi Labs (币安) 投资了, 大品牌值得信赖

🎁最近 618 活动, 价格应该是全年最低的了,

如果你有钱包安全方面的顾虑, 可以试试这款硬件钱包

https://onekey.so/r/RZRFHU

🍀 618 专属折扣码: YiXing618

(6 月 27 日前依然有效)

✨钱包安全无小事, 私钥泄露一切努力白费

加入我的币安王牌聊天室 -- 交流空投, 撸毛, 理财, 财富密码

#钱包安全必修课