链上世界发生了一起令人咋舌的盗窃案:一位 crypto 领域的“巨鲸”(大户)在几秒钟内丢失了 5000万美金(约3.6亿人民币)。没有复杂的代码漏洞,没有暴力破解,黑客仅仅利用了人类的一个心理惯性,就完成了这场完美的掠夺。

巨鲸是如何落入陷阱的?

整个过程像极了一部高智商犯罪电影,黑客展现了极高的自动化执行力和心理操纵能力。

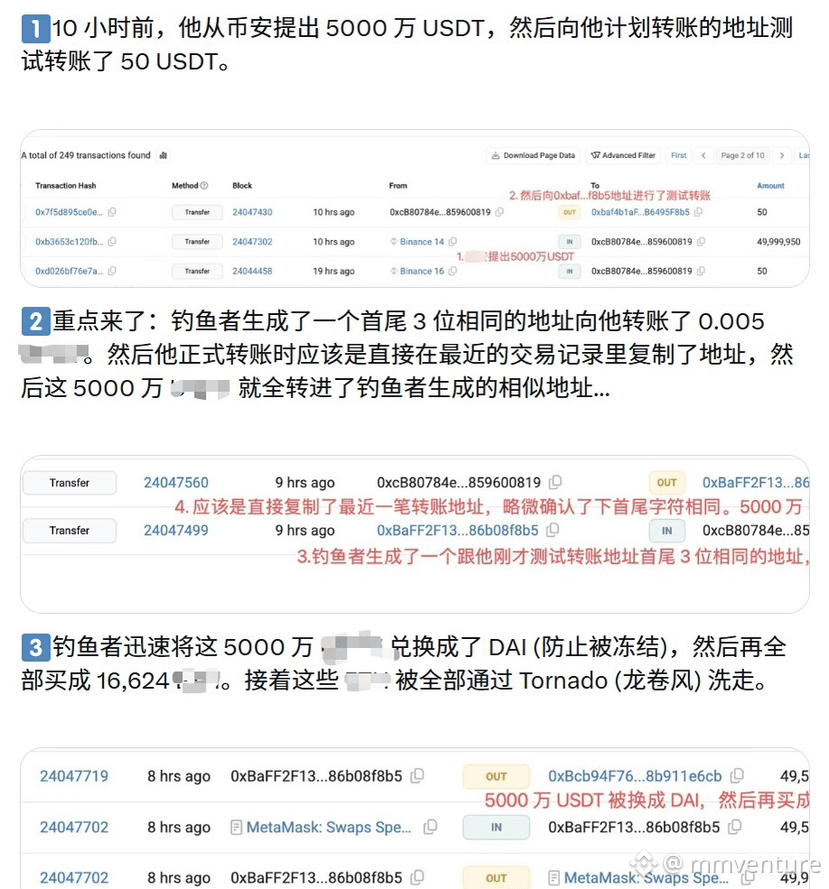

巨鲸从币安(Binance)交易所提现了 5000万 USDT 到自己的钱包。为了安全起见,他先向目标地址转了一笔小额资金(50 USDT)进行测试。——这一步看似专业且谨慎。

黑客的自动化程序(Bot)全天候监控链上大额异动。在巨鲸发出测试资金的瞬间,黑客程序立刻生成了一个“高仿地址”。这个假地址的前几位和后几位字符,与巨鲸的真实目标地址完全一致。黑客用这个假地址,向巨鲸的钱包转了一笔微不足道的金额(0.005 USDT)。

这笔微小的入账,让假地址出现在了巨鲸钱包的“最近交易记录”首位。巨鲸在转那 5000万巨款时,习惯性地直接从交易记录里复制了最新的一条地址(误以为是自己刚才测试的那个地址)。结果5000万美金瞬间转入黑客口袋。

得手后,黑客迅速将 USDT(可被中心化机构冻结)兑换成 DAI(去中心化稳定币),并分散通过 Tornado Cash(混币器)洗白,彻底切断追踪。

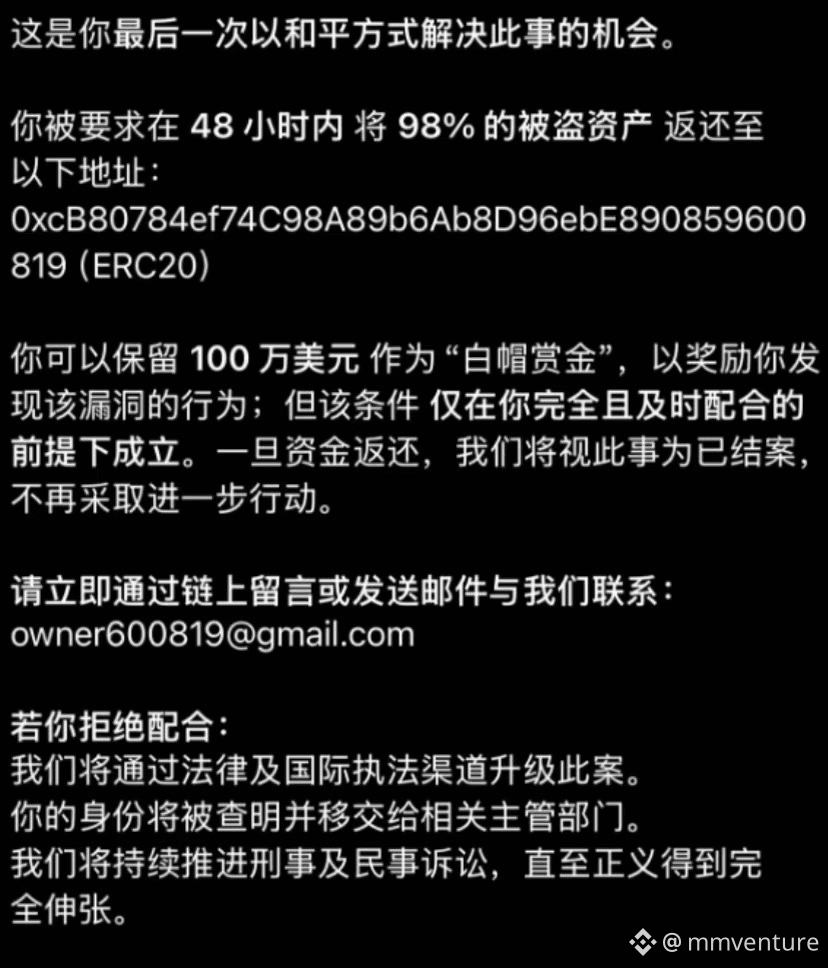

巨鲸事后在链上发信,声称“已报警、已定位”,并给黑客 48小时退还资金,承诺给予 100万美金(2%)作为赏金,否则法庭见。但在业内人士看来,这更像是无力的虚张声势。

这不仅仅是诈骗,是心理博弈

从金融和技术的双重视角来看,这个案例揭示了三个深刻的底层逻辑:

1. “地址投毒”与首尾效应(Address Poisoning)

这是此次攻击的核心手法。在区块链(以及很多银行转账)场景中,账号/地址是一串极长的无规律字符。

人脑无法处理过长的随机数,我们习惯通过核对前3位和后3位来确认一致性。

黑客生成一个首尾相同的地址成本极低(算力碰撞),但利用受害者的“认知偷懒”却能撬动 5000万美金的收益。这是一种极高盈亏比的攻击策略。

2. 系统I vs 系统II 的思维陷阱

诺贝尔经济学奖得主丹尼尔·卡尼曼提出过快慢思考理论:

- 测试转账时,巨鲸调用的是系统II(慢思考),理性、谨慎。

- 正式转账时,因为刚刚测试成功,巨鲸放松了警惕,切换回系统I(快思考),依赖直觉和习惯(复制最近记录)。

黑客正是利用了谨慎之后的瞬间松懈,这是所有交易员和投资者最容易犯错的时刻。

3. 中心化与去中心化的资产博弈

黑客得手后的操作非常专业:

- USDT (泰达币):属于中心化资产,发行方 Tether 有权冻结涉案地址资金。

- DAI:属于去中心化资产,无法被单一机构冻结。

黑客秒换 DAI,展示了极强的流动性风险管理意识——在被监管反应过来之前,将资产性质从“可冻结”转换为“不可冻结”。

普通人如何从中学到风控?

虽然这是加密货币领域的案例,但其风控逻辑适用于所有金融操作、大额转账甚至商业决策。

1. 建立“零信任”核对机制 (SOP)

无论是在股票交易软件下单,还是银行转账,永远不要依赖“历史记录”或“剪贴板”。

建立一个独立的“白名单本”或“通讯录”。转账时,从你确信的源头(如合同原件、官方APP通讯录)复制信息,而不是从最近的操作记录里复制。

不要只看首尾。中间位核对法比首尾核对法更安全,因为黑客很难碰撞出中间也相同的地址。

2. 警惕“微小干扰”

如果你的账户突然收到不明来源的小额资金、小额退款或奇怪的空投,这通常不是运气,而是标记。

这就像竞争对手恶意点击你的广告,或者给你发送钓鱼邮件。任何未经请求的“天上掉馅饼”,都应被视为潜在的攻击信号。

3. 风险发生时的“黄金阻断期”

巨鲸输在转账后的反应速度不如黑客洗钱的速度快。

如果你管理大额资产,必须预设应急预案。一旦发生误操作,第一时间联系发行方(如银行、券商、Tether)冻结,而不是先发朋友圈或写恐吓信。在金融世界,控制权(冻结资金)远比追索权(法律诉讼)更重要。

总结

这 5000万美金的学费告诉我们:

在数字化金融时代,最大的漏洞永远是人。 技术可以加密资产,但无法加密我们的疏忽。无论你是做股票投资还是企业管理,遵守严格的操作流程(SOP),永远是对抗不确定性成本最低的手段。