Streszczenie wykonawcze

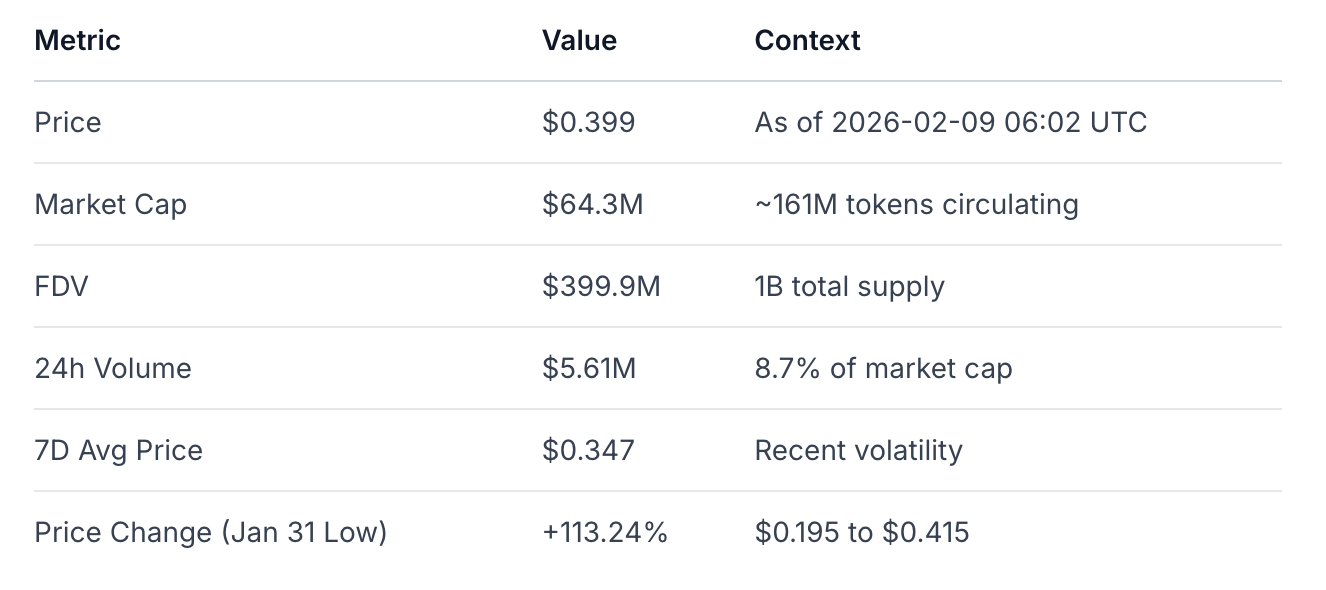

Sieć Cysic reprezentuje pionierskie podejście do zdecentralizowanego, weryfikowalnego obliczeń, łącząc dostosowaną akcelerację sprzętową z koordynacją blockchain, aby rozwiązać strukturalne problemy centralizacji dowodów ZK i deficytów zaufania w obliczeniach AI. Protokół przeszedł do wczesnej wersji mainnet (grudzień 2025) z wykazaną zdolnością techniczną (7M+ wygenerowanych dowodów) i znacznym zainteresowaniem społeczności (23 000+ aplikacji weryfikatorów). Przy obecnej wycenie (64,3 mln USD kapitalizacji rynkowej, 400 mln USD FDV), Cysic znajduje się w punkcie zwrotnym, gdzie ryzyko wykonania pozostaje wysokie, ale różnicowanie jest wyraźne dzięki integracji sprzętu.

Kluczowa teza inwestycyjna: Propozycja wartości Cysic opiera się na staniu się domyślną zweryfikowaną warstwą obliczeniową dla ZK rollupów i protokołów AI poprzez rozwiązanie trylematu decentralizacji, wydajności i kosztów dzięki wyspecjalizowanemu sprzętowi i weryfikacji kryptograficznej. Sukces wymaga pokonania kapitałochłonnej implementacji sprzętu, udowodnienia zrównoważonej ekonomii poza dotowanymi emisjami oraz uchwycenia popytu zarówno z rynku kryptograficznego, jak i tradycyjnego.

1. Przegląd projektu

Cysic Network działa w sektorze zweryfikowanej infrastruktury obliczeniowej, celując szczególnie w generację dowodów ZK i zdecentralizowane rynki obliczeń AI. Protokół funkcjonuje jako pełnoprawna zdecentralizowana infrastruktura obliczeniowa, która przekształca zasoby obliczeniowe w zweryfikowane, tokenizowane aktywa. Cysic Dokumentacja

Architektura rdzeniowa: Zbudowana na Cosmos CDK jako blockchain warstwy-1 wykorzystujący konsensus CometBFT BFT, Cysic implementuje nowy mechanizm Proof-of-Compute, który łączy zarówno stakowane tokeny, jak i zadeklarowane obliczenia w konsensusie. System jest zorganizowany jako modułowy stos z czterema warstwami: sprzętową, konsensusu, wykonawczą i produktową. Cysic Dokumentacja

Etap rozwoju: Cysic przeszedł przez wiele faz testnet (Faza I uruchomiona w lipcu 2024, Faza II w toku) i przeszedł na wczesny mainnet w grudniu 2025. Dowody obejmują aktywną wymianę na głównych giełdach (Binance Alpha, Gate.io, Bitget), funkcjonalność eksploratora blockchain mainnet i trwające rekrutacje operatorów węzłów. Cysic Medium

Sygnalizacja zdolności zespołu: Aktywność GitHub pokazuje ciągły rozwój z ostatnimi aktualizacjami do implementacji Jolt-B zkVM (styczeń 2026) i wieloma aktywnymi repozytoriami dla krzywych eliptycznych, bibliotek pól skończonych i bibliotek szablonów ZK. Dokumentacja techniczna demonstruje głęboką wiedzę w dziedzinie kryptografii ZK i przyspieszania sprzętowego. Cysic GitHub

2. Architektura systemu i model zagrożeń

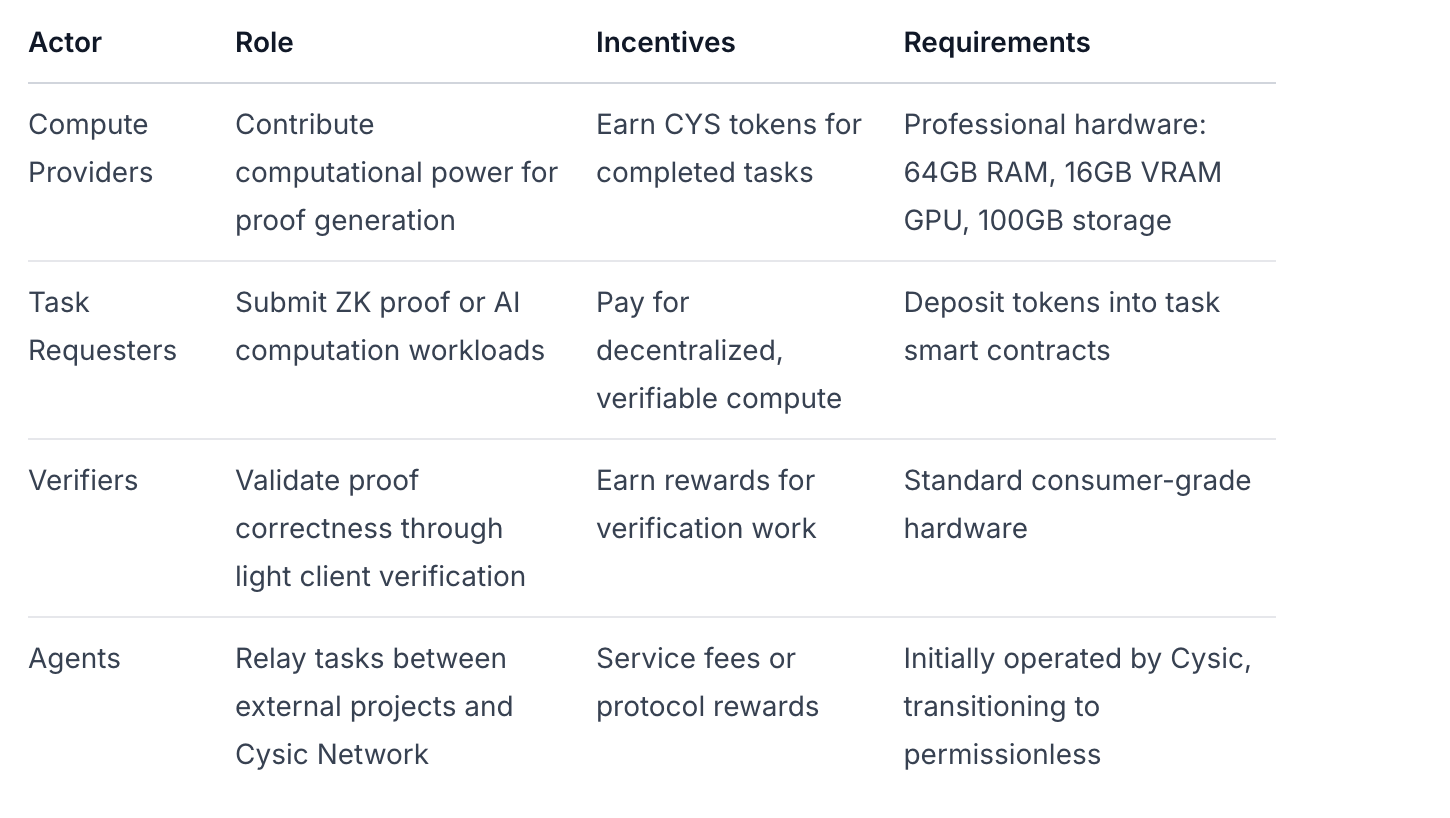

Kluczowi aktorzy i odpowiedzialności

Komponenty architektoniczne

System przyjmuje wyraźnie wielowarstwowe podejście:

Warstwa sprzętowa: Infrastruktura fizyczna, w tym serwery GPU, koparki ASIC i sprzęt do przyspieszania ZK

Warstwa konsensusu: Mechanizm Proof-of-Compute oparty na konsensusie CometBFT BFT

Warstwa wykonawcza: Smart kontrakty do planowania zadań, trasowania obciążeń i mostkowania

Warstwa produktu: Moduły specyficzne dla domeny do ZK dowodzenia, wnioskowania AI i obciążeń wydobywczych Cysic Dokumentacja

Model zagrożeń i łagodzenia

Główne zagrożenia:

Złośliwi proverzy: Przesyłanie nieważnych dowodów w celu sabotowania sieci lub kradzieży nagród

Łagodzenie: Weryfikacja dowodów kryptograficznych + redundancja (wielu proverów na zadanie) + karanie stakowania

Ataki Sybila: Tworzenie wielu tożsamości w celu manipulowania alokacją zadań

Łagodzenie: Wybór weryfikowalnej funkcji losowej ważony przez posiadanie tokenów ve

Ataki kooperacyjne: Proverzy i weryfikatorzy współpracują w celu zatwierdzenia nieważnych dowodów

Łagodzenie: Duże komisje walidacyjne (VCM) z rozproszonym głosowaniem + usługi AVS

Ataki ekonomiczne: Manipulowanie mechanizmami nagród lub ekonomią tokenów

Łagodzenie: Vesting z blokadą czasową dla zespołu/inwestorów, stopniowe przejście do DAO Cysic Whitepaper

System wyraźnie zakłada warunki bizantyjskie (do 1/3 złośliwych węzłów) i wdraża weryfikację kryptograficzną, stakowanie ekonomiczne i redundancję w celu utrzymania bezpieczeństwa.

3. Weryfikowalna obliczenia i infrastruktura dowodów ZK

Wdrożenie techniczne

Cysic wspiera wiele systemów dowodowych, w tym Halo2, Plonky2, Gnark i RapidSnark poprzez zarówno przyspieszenie GPU, jak i niestandardowe projekty ASIC. Proces roboczy przebiega wg ustrukturyzowanego procesu:

Złożenie zadania: Projekty ZK wpłacają tokeny i powiadamiają umowy agentów

Wybór proverów: Zainteresowani proverzy uruchamiają VRF, aby określić kwalifikowalność (prawdopodobieństwo ważone przez tokeny ve)

Generacja dowodów: Trzech najszybszych proverów kończy obliczenia i aktualizuje status blockchaina

Weryfikacja: Większa komisja walidacyjna weryfikuje dowody poprzez weryfikację lekkiego klienta

Rozliczenie: Ważne dowody uruchamiają dystrybucję nagród; nieważne dowody uruchamiają karanie Cysic ZK Layer

Cechy wydajnościowe

Protokół rozwiązuje dwa fundamentalne wyzwania ZK:

Decentralizacja proverów: Unika pojedynczych punktów awarii, jednocześnie utrzymując wydajność dzięki przyspieszeniu sprzętowemu

Koszt/Opóźnienie weryfikacji: Używa dwustopniowego rozliczenia (weryfikacja off-chain + skonsolidowane rozliczenie on-chain), aby zrównoważyć koszt i opóźnienie

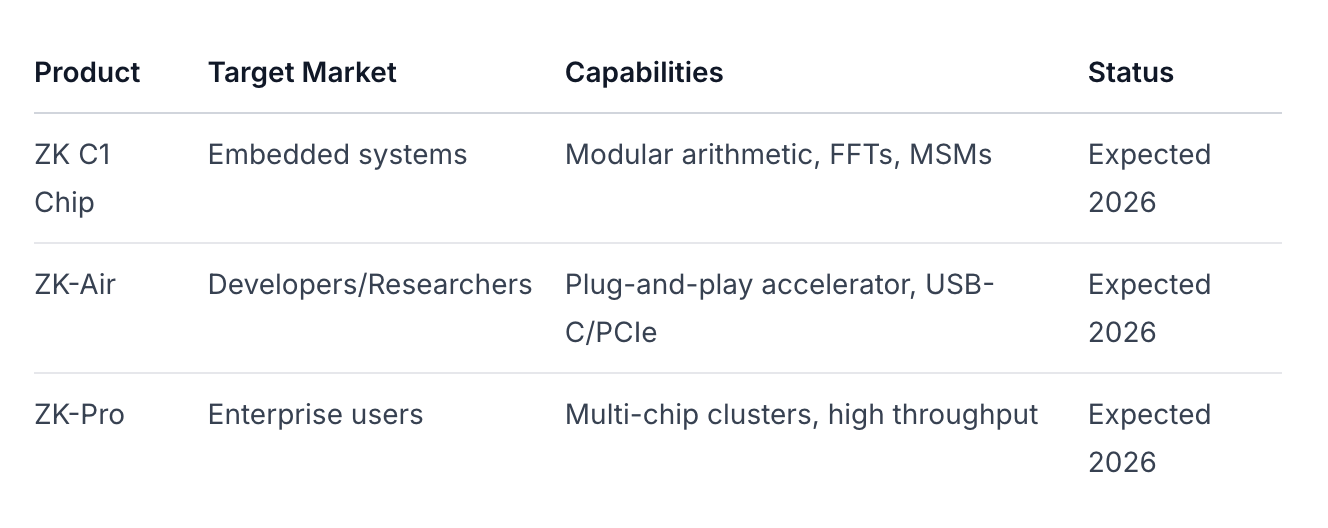

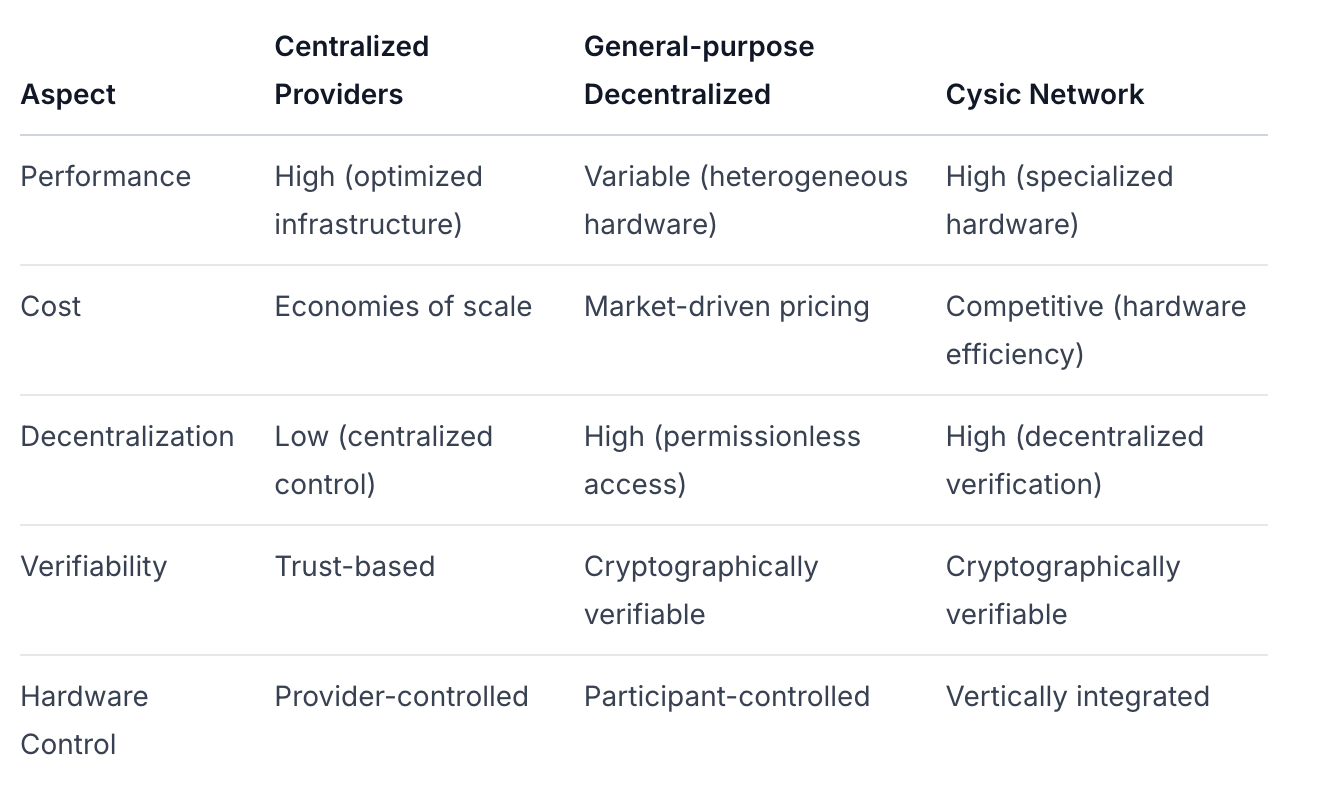

Przewaga porównawcza: W przeciwieństwie do zcentralizowanych usług proverów (np. tradycyjni dostawcy chmury), Cysic oferuje zdecentralizowaną weryfikację. W przeciwieństwie do rynków natywnych rollupów, Cysic zapewnia przyspieszenie sprzętowe i wsparcie między protokołami. Opracowanie ASIC (chip ZK C1) obiecuje 10-100× wzrost efektywności w porównaniu do alternatyw opartych na GPU. Cysic Sprzęt

4. Koordynacja sprzętowa i zdecentralizowana gospodarka obliczeniowa

Strategia integracji sprzętu

Cysic korzysta z poziomo zintegrowanego stosu sprzętowego:

Minimalne wymagania dla operatorów węzłów:

Węzły GPU: 64GB RAM, 16GB VRAM, 100GB pamięci, 8-rdzeniowy CPU

Weryfikacja konsumencka: Standardowy sprzęt wystarczający do obowiązków lekkiego klienta Przewodnik Provera

Koordynacja ekonomiczna

Zasoby obliczeniowe są traktowane jako aktywa infrastrukturalne generujące zyski, a nie czyste towary. Mechanizm koordynacji obejmuje:

Dopasowanie zadań: Rynek dopasowuje obciążenia do dostawców na podstawie wydajności, uczciwości i niezawodności

System licytacji: Dostawcy licytują na zadania z regulowanymi cenami, aby zmaksymalizować zyski

Nagrody oparte na wydajności: Wyższe stawki i lepsza wydajność przekładają się na lepszy priorytet zadań i zyski

Normalizacja zasobów: Heterogeniczne zasoby (cykle GPU, hashe ASIC, cykle dowodów) są normalizowane w celu porównywalnej wyceny

To podejście tworzy efektywność kapitałową dzięki:

Nagrody oparte na wykorzystaniu, a nie czystych zyskach ze stakowania

Elastyczność sprzętu (od urządzeń konsumenckich po systemy centrów danych)

Dynamiczna wycena oparta na dynamice podaży i popytu

5. Ekonomia protokołu i projekt tokena

Użyteczność tokena CYS

Token $CYS (1 miliard całkowitej podaży) pełni trzy podstawowe funkcje:

Dostęp do obliczeń: Dostawcy muszą zarezerwować CYS, aby uruchomić proverów, węzły AI lub zadania obliczeniowe

Prawa zarządzania: Stakowanie CYS tworzy CGT (Token Zarządzania Cysic) do głosowania nad aktualizacjami, parametrami i wyborami walidatorów

Dystrybucja nagród: Dostawcy obliczeń zarabiają CYS za dostarczanie sprzętu; stakerzy zarabiają za zabezpieczanie konsensusu

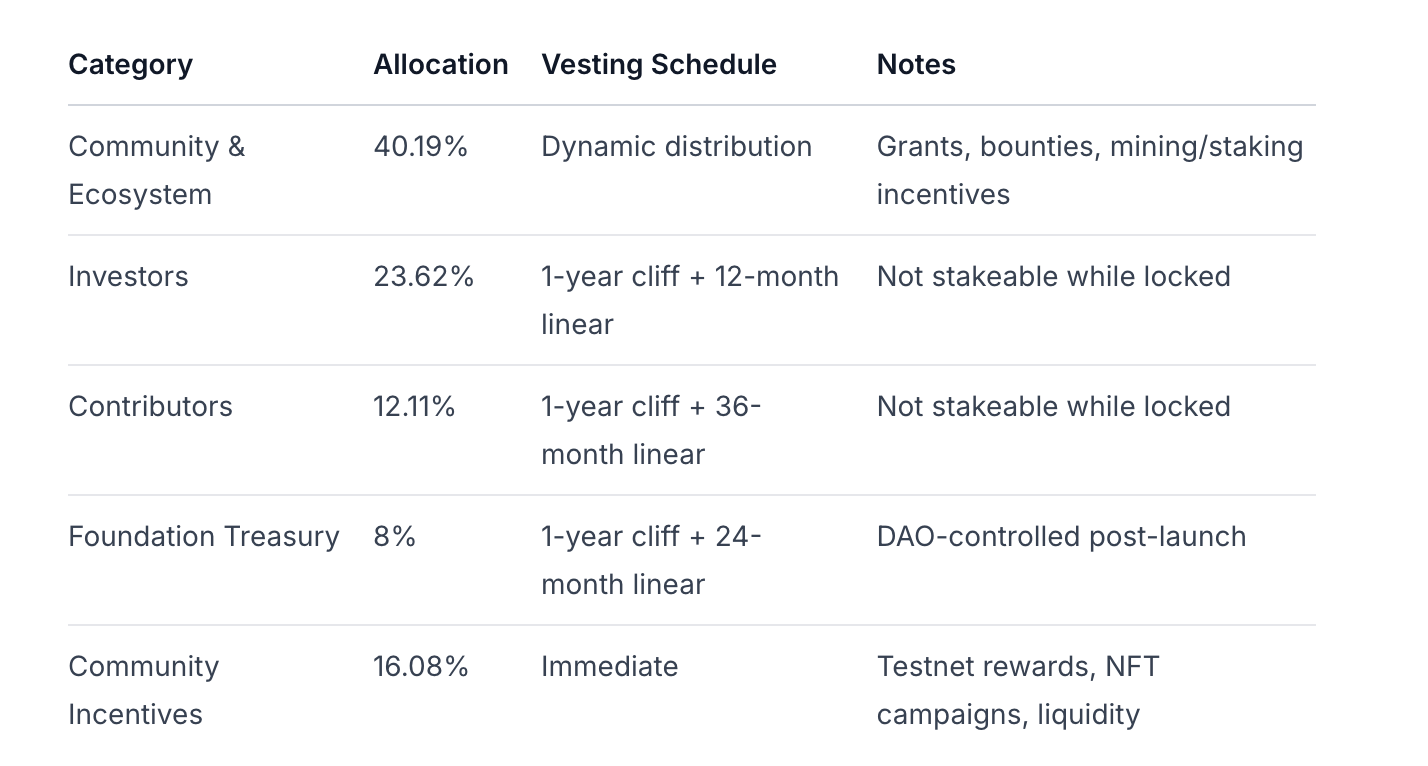

Alokacja tokenów i emisja

Zrównoważoność ekonomiczna: Przychody protokołu są bezpośrednio związane z rzeczywistym popytem na obliczenia poprzez opłaty za zadania, a nie dotacyjne subsydia. Jednak model pozostaje wrażliwy na konkurencję zarówno ze strony zcentralizowanych dostawców chmury, jak i alternatywnych sieci ZK pod względem kosztów i metryk wydajnościowych. Tokenomika

Obecna pozycja rynkowa

Notowania giełdowe: Aktywne handel na Binance Alpha, Gate.io, Bitget i Aster; niektóre kontrakty wieczyste zostały wycofane na Bybit i Bitget w styczniu 2026, co wskazuje na ponowną ocenę warunków rynkowych. Dane rynkowe

6. Zarządzanie, bezpieczeństwo i możliwość aktualizacji

Struktura zarządzania

Cysic wprowadza model zarządzania z dwoma tokenami:

CYS: Podstawowy token używany do stakowania i dostępu do obliczeń

CGT: Token zarządzający bity przez stakowanie CYS, używany do praw głosu

Kontrola zarządzania:

Aktualizacje protokołu i parametry ekonomiczne

Wybór producenta bloków i węzłów walidacyjnych

Zarządzanie funduszem społecznościowym i wnioski o dotacje

Kontrola skarbu (przechodzenie do DAO z czasem)

Rozważania dotyczące bezpieczeństwa

Ryzyko smart kontraktów: Jako łańcuch oparty na Cosmos, Cysic dziedziczy model bezpieczeństwa Cosmos SDK i CometBFT. Warstwa wykonawcza wykorzystuje kompatybilne z EVM smart kontrakty do koordynacji.

Ryzyko kryptograficzne: Protokół opiera się na ustalonych prymitywach kryptograficznych, ale wdraża niestandardowe przyspieszenie sprzętowe. Projekt ASIC ZK C1 wprowadza potencjalne luki w zabezpieczeniach bocznych, które wymagają rygorystycznej audytowania bezpieczeństwa.

Założenia zaufania do sprzętu: Model integracji pionowej tworzy zależność od bezpieczeństwa sprzętu Cysic. W przeciwieństwie do czysto programowych rozwiązań, luki w zabezpieczeniach sprzętu mogą wymagać fizycznych wycofań lub aktualizacji.

Tryby awarii: W warunkach wrogich sieć może doświadczyć:

Głodzenie zadań, jeśli złośliwi aktorzy dominują w wyborze proverów

Opóźnienia w weryfikacji, jeśli komisje walidacyjne są zagrożone

Niestabilność ekonomiczna, jeśli zmienność tokenów wpływa na ekonomię stakowania

7. Sygnalizacja adopcji i integracja ekosystemu

Aktualne wskaźniki adopcji

Aktywność w sieci:

Ponad 7 milionów dowodów wygenerowanych historycznie (przed uruchomieniem mainnet)

Ponad 23 000 wnioskodawców do programu weryfikatora (20x dostępnych miejsc)

Aktywny mainnet z funkcjonalnością eksploratora blockchain Cysic Explorer

Aktywność rozwojowa:

Regularne aktualizacje GitHub w wielu repozytoriach

Implementacja Jolt-B zkVM zaktualizowana w styczniu 2026

Aktywna konserwacja dokumentacji i aktualizacje Cysic GitHub

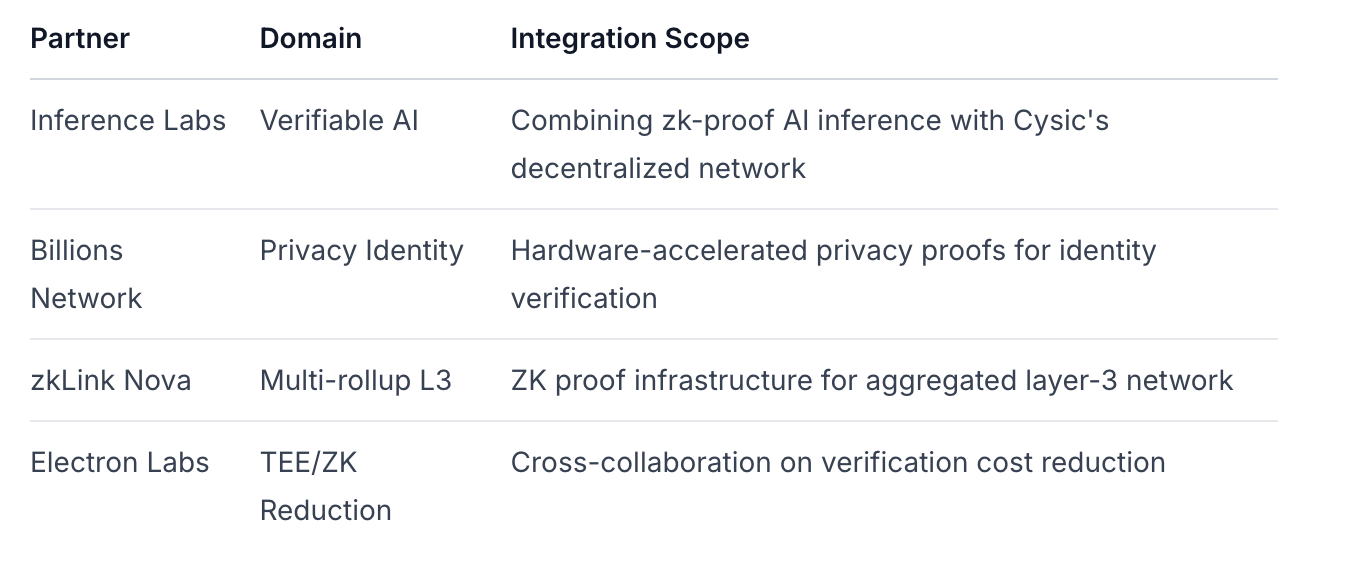

Strategiczne partnerstwa

Priorytetyzacja przypadków użycia: Najbliższy popyt najprawdopodobniej pochodzi z:

ZK Rollupy: Skalowalna generacja dowodów dla Ethereum L2s

Weryfikowalna AI: Audytowalna egzekucja AI dla zastosowań finansowych i zarządzających

Systemy prywatności: Weryfikacja tożsamości i obliczenia chroniące prywatność

8. Strategiczna trajektoria i dopasowanie rynkowe

Dopasowanie rozwiązania problemu

Cysic rozwiązuje trzy strukturalnie trudne problemy:

Centralizacja dowodów ZK: Obecna generacja dowodów jest dominowana przez zcentralizowane usługi, co prowadzi do pojedynczych punktów awarii i założeń zaufania

Deficyty zaufania obliczeń AI: Systemy AI działają jako czarne skrzynki bez weryfikowalnych dowodów wykonania

Nieprzejrzystość obliczeń w chmurze: Tradycyjne obliczenia w chmurze brakuje przejrzystych mechanizmów wyceny i weryfikacji

Analiza krajobrazu konkurencyjnego

Kluczowe kamienie milowe (horyzont 12-24 miesięcy)

Wdrożenie sprzętu: Udane wdrożenie systemów ZK-Air i ZK-Pro (2026)

Skalowanie wydajności: Osiągnięcie zrównoważonej zdolności generacji dowodów dla głównych rollupów

Wzrost ekosystemu: Onboarding dodatkowych protokołów ZK i AI jako żądających zadań

Przejrzystość DAO: Pełna decentralizacja zarządzania i skarbu

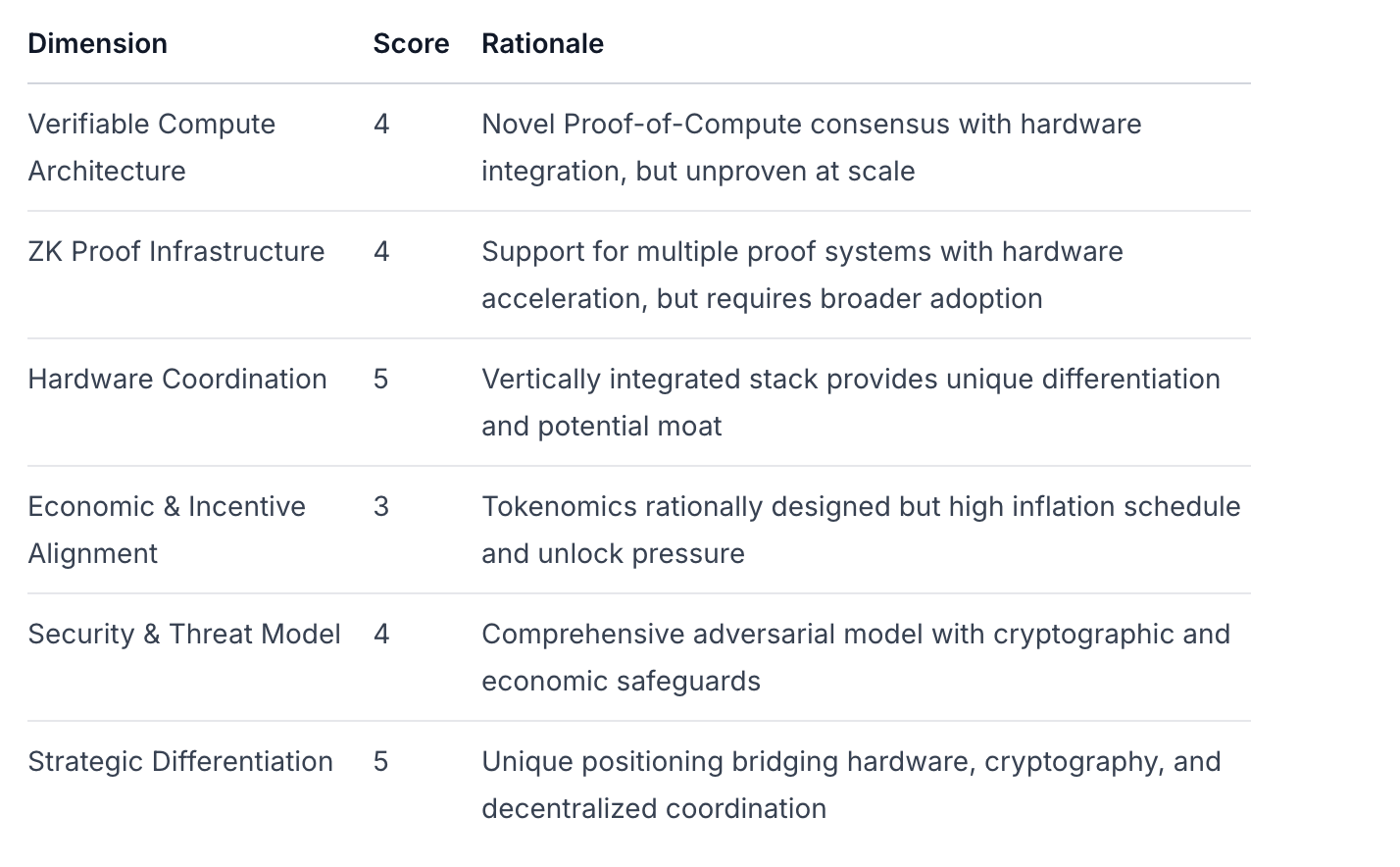

9. Ostateczna ocena inwestycji

Ocena wymiarów (skala 1-5)

Ogólny wynik: 4.2/5

Werdykt inwestycyjny

Cysic Network przedstawia przekonującą możliwość inwestycyjną dla funduszy kryptograficznych tier-1 z wysoką tolerancją ryzyka i długim horyzontem. Protokół demonstruje prawdziwą innowację techniczną poprzez swoje zintegrowane podejście do zweryfikowanego obliczenia, rozwiązując fundamentalne ograniczenia zarówno w generacji dowodów ZK, jak i zaufaniu do obliczeń AI.

Kluczowe mocne strony:

Różnicowanie techniczne: Integracja sprzętu zapewnia potencjalne korzyści wydajnościowe i kosztowe

Czas rynkowy: Rosnący popyt na zweryfikowane obliczenia z sektora kryptograficznego i tradycyjnego

Wykonanie zespołu: Udowodniona zdolność do dostarczania złożonych systemów kryptograficznych

Traction w społeczności: Znaczące zainteresowanie zarówno ze strony deweloperów, jak i operatorów węzłów

Kluczowe ryzyka:

Ryzyko wykonawcze: Rozwój i wdrożenie sprzętu wiąże się z istotnymi wyzwaniami technicznymi i operacyjnymi

Ryzyko rynkowe: Wymaga równoczesnej adopcji zarówno od dostawców obliczeń, jak i żądających zadań

Ryzyko finansowe: Wysoka FDV ($400M) w stosunku do obecnej adopcji, z istotnymi odblokowaniami tokenów przed nami

Ryzyko konkurencyjne: Ugruntowani dostawcy chmury i dobrze finansowani konkurenci kryptograficzni celują w podobne rynki

Rekomendacja: Strategiczne monitorowanie z przygotowanym alokowaniem na inwestycje oparte na kamieniach milowych. Obecna wycena uwzględnia znaczące założenia o przyszłym sukcesie, ale techniczne różnice protokołu i pozycja rynkowa uzasadniają bliższą uwagę. Inwestycja powinna być uzależniona od: (1) Udanej implementacji sprzętu i metryk wydajności, (2) Rosnącej liczby zadań od renomowanych protokołów oraz (3) Zrównoważonego modelu ekonomicznego poza nagrodami inflacyjnymi.

Cysic reprezentuje dokładnie ten typ głębokiej infrastruktury, który może zdefiniować nową generację zdecentralizowanych obliczeń — jeśli będą w stanie zrealizować swoją ambitną wizję.

czytaj więcej: https://www.kkdemian.com/blog/cysic_network_cys