Jest moment, z którym każdy programista w końcu się zmierzy, budując na infrastrukturze AI. API odpowiada 200 OK, interfejs przedstawia pewną odpowiedź, a wszystko wydaje się działać idealnie. Na powierzchni system wygląda na udany.

Ale prawda jest bardziej skomplikowana.

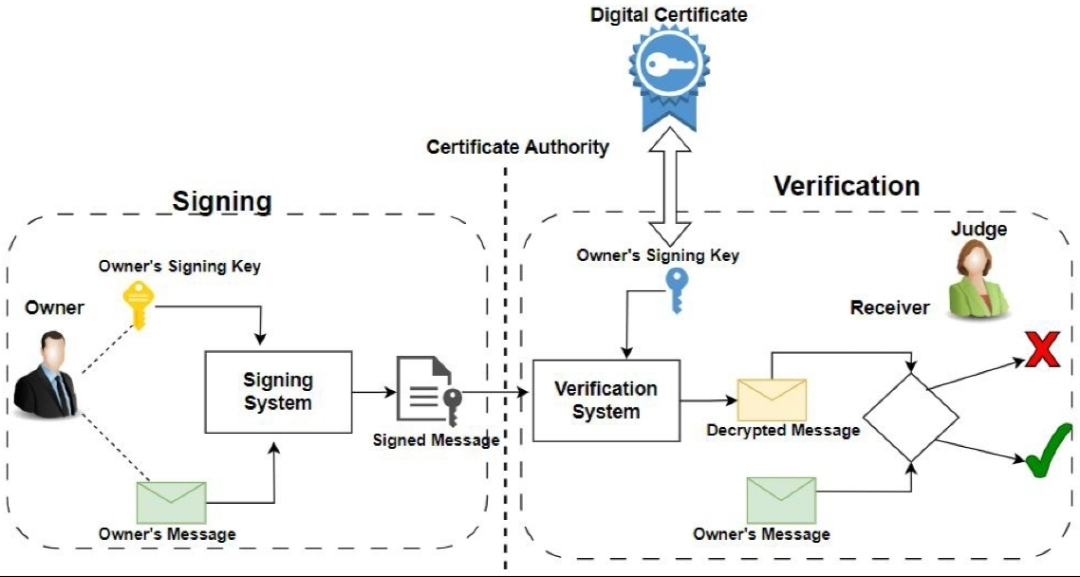

Za tą płynna odpowiedzią rzeczywisty proces weryfikacji może wciąż się rozwijać. W nowoczesnych rozproszonych systemach weryfikacji, takich jak Mira Network, walidacja nie jest pojedynczą akcją. Zamiast tego jest to uporządkowany proces konsensusu, w którym wyniki są dzielone na indywidualne roszczenia, badane przez wiele niezależnych modeli walidatorów i testowane w kontekście dowodów zanim jakikolwiek ostateczny certyfikat weryfikacji zostanie wydany.

To tworzy cichą, ale krytyczną napięcie między szybkością a pewnością.

Interfejsy użytkownika działają w milisekundach. Rozproszona zgoda działa w rundach. Gdy deweloperzy priorytetowo traktują responsywność i wyświetlają wyniki przed całkowitym zakończeniem weryfikacji, system ryzykuje przedstawieniem czegoś, co wygląda na zweryfikowane, ale nie zdobyło jeszcze tego statusu.

W architekturze Mira, prawdziwy dowód to nie odpowiedź API. To cert_hash — kryptograficzny certyfikat, który łączy konkretne wyjście z zakończoną rundą zgody. Ten certyfikat jest tym, co audytorzy mogą śledzić, regulatorzy mogą inspekcjonować, a systemy mogą wykorzystywać z pewnością.

Bez tego certyfikatu, 'zweryfikowana' odznaka jest tylko dekoracją.

Problem wydaje się mały na początku. Deweloperzy często streamują tymczasowe odpowiedzi, aby aplikacje wydawały się szybkie, zakładając, że warstwa weryfikacji nadgoni chwilę później. Ale użytkownicy nie czekają na certyfikaty. Kopiują wyniki, przesyłają je do kolegów i natychmiast integrują je w decyzje. W momencie, gdy weryfikacja się finalizuje, tymczasowe informacje mogą już krążyć.

Buforowanie wprowadza jeszcze głębszą komplikację. Gdy odpowiedzi są buforowane przed zakończeniem weryfikacji, może istnieć jednocześnie wiele nieco różnych tymczasowych wyników. Bez certyfikatów hash do zakotwiczenia każdego z nich, śledzenie, która odpowiedź była faktycznie zweryfikowana, staje się prawie niemożliwe.

To nie jest wada samej sieci Mira. System wyraźnie definiuje weryfikację jako moment, w którym konsensus produkuje certyfikat. Problem pojawia się, gdy integracje zacierają tę różnicę i traktują sukces API jako sukces weryfikacji.

W rzeczywistości reprezentują dwie bardzo różne rzeczy.

Odpowiedź API informuje, że żądanie zostało zakończone.

Certyfikat informuje, że odpowiedź przeszła weryfikację.

Lekcja ta wykracza poza jakikolwiek pojedynczy protokół. Infrastruktura zaprojektowana z myślą o zaufaniu działa tylko wtedy, gdy systemy downstream szanują moment, w którym zaufanie jest faktycznie ustanowione. Przedstawianie wyników przed zakończeniem weryfikacji jest jak finalizowanie transakcji finansowej przed przybyciem potwierdzenia rozliczenia.

Technicznie rzecz biorąc, rozwiązanie jest proste:

Aplikacje powinny wyświetlać odznaki weryfikacyjne tylko po zwróceniu cert_hash, unikać buforowania tymczasowych wyników i ujawniać certyfikaty obok zweryfikowanych roszczeń.

Ale głębsza zmiana ma charakter filozoficzny.

Deweloperzy muszą dostrzegać, że szybkość i pewność to nie ta sama miara. Jedna poprawia doświadczenie użytkownika. Druga chroni prawdę.

Kiedy budujesz systemy mające na celu weryfikację rzeczywistości, odznaka powinna mierzyć integralność — a nie opóźnienie.

Ponieważ w systemach weryfikacyjnych, prawdziwym produktem nie jest odpowiedź.

To certyfikat dowodzi, że odpowiedź przeszła przez zgodę.