Na última vez, nós falamos sobre $ZBT o inferno das fichas, muitos crentes em tecnologia me rebateram na seção de comentários: "Rei, você só olha as fichas e não a tecnologia! @ZEROBASE mas isso combina perfeitamente ZKP (prova de zero conhecimento) e TEE (ambiente de execução confiável) em uma blockchain de privacidade, este é o próximo santo graal que multiplicará por cem!"

Ao ver esses comentários, só pude balançar a cabeça com resignação.

Como alguém que está há anos no campo do Web3, meu maior medo é a "fé cega". Quando você abre o white paper deste projeto, eles realmente contarão uma história técnica perfeita.

Mas hoje, quero que você use os óculos de um hacker. Vamos analisar com detalhes o 'colete à prova de balas de dupla camada' que a ZBT se orgulha, e ver por que ele pode colapsar diante de uma vulnerabilidade de hardware.

🎭 1. A mentira perfeita: o mito do ZKP e TEE

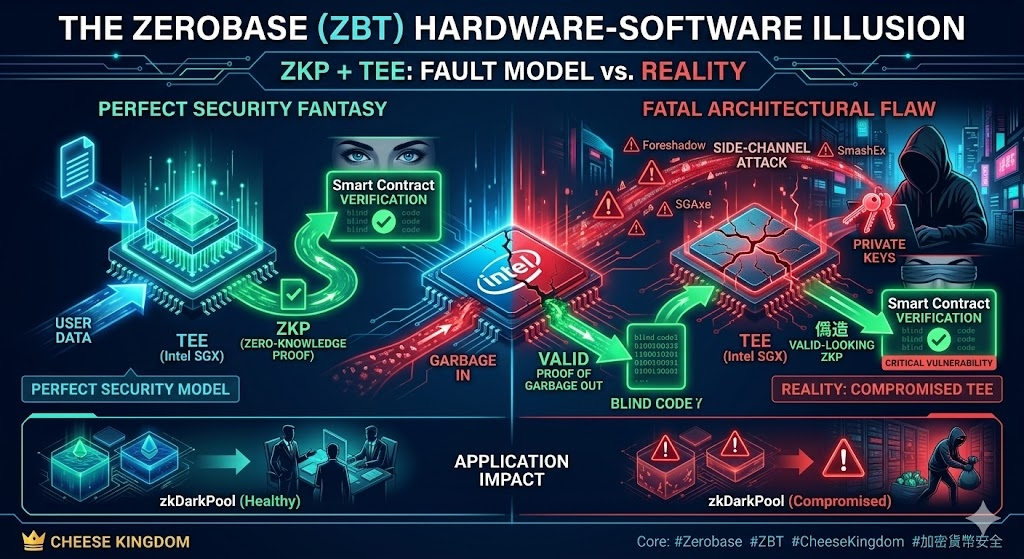

A arquitetura técnica da Zerobase realmente soa impecável: para equilibrar 'privacidade' e 'eficiência', eles colocam os cálculos complexos que consomem mais recursos (como raciocínio de IA ou negociações em dark pools de nível institucional) para serem processados em um TEE (Ambiente de Execução Confiável, normalmente usando chips Intel SGX) abaixo da blockchain.

Depois que o chip é calculado, o TEE gera um ZKP (comprovante de conhecimento zero), que é finalmente entregue ao contrato inteligente na blockchain para a validação final.

O roteiro do projeto é escrito assim: a matemática (ZKP) garante a veracidade da prova, enquanto o hardware (TEE) garante que o processo de computação seja absolutamente confidencial, ninguém pode espiar.

Parece invencível, não é? Mas nessa arquitetura, esconde-se uma enorme 'lacuna de confiança'.

💥 2. Ferida fatal: A história sombria do Intel SGX e 'ataques de canal lateral'

A base da suposição de segurança da Zerobase está completamente atrelada a uma premissa: 'o hardware TEE deve ser absolutamente seguro.'

Mas o mundo real é cruel. Tomando como exemplo o Intel SGX, o mais popular atualmente, nos últimos anos já foram descobertas inúmeras vulnerabilidades devastadoras de nível de hardware, como as famosas no campo da segurança cibernética: Foreshadow, SGAxe ou SmashEx.

O que isso significa?

Isso representa que um operador de nó malicioso tecnicamente habilidoso (hacker) não precisa realmente quebrar sua criptografia aparentemente inquebrável. Ele só precisa explorar vulnerabilidades físicas do hardware, desencadeando o que é chamado de **'ataque de canal lateral (Side-Channel Attack)'**, e pode roubar diretamente a 'chave privada' da área de segurança do hardware!

Uma vez que a chave privada é roubada, o chamado 'Ambiente de Execução Confiável' se transforma instantaneamente no jardim secreto dos hackers.

👀 3. O guarda cego: a impotência dos contratos inteligentes

Nesse momento, o mecanismo de vulnerabilidade mais absurdo de todo o sistema foi ativado.

Você precisa saber que os contratos inteligentes na blockchain são, essencialmente, muito 'burros'. Eles são como um guarda cego que reconhece apenas passagens, não pessoas.

O que acontece quando um hacker usa um hardware TEE já comprometido para falsificar uma transação maliciosa (como transferir milhões de U do dark pool para sua própria carteira) e assina com a chave privada recém-roubada, gerando um ZKP que é 'totalmente legal' em termos matemáticos?

Os contratos inteligentes na blockchain validarão perfeitamente este comprovante de conhecimento zero e então darão a conclusão: 'Hmm, a fórmula matemática está correta, a senha está correta, liberado!'

Esse é o desastre mais aterrorizante da criptografia:"Garbage in, valid proof of garbage out" (entrada de lixo, mas saída de um comprovante de lixo completamente válido)。

Contratos inteligentesnão foram hackeados logicamente, mas foram completamente enganados pelas vulnerabilidades do hardware subjacente. Eles abriram, por conta própria, a porta do cofre para os hackers.

🌪️ 4. Impacto devastador na aplicação prática

Se essa vulnerabilidade de hardware for ativada na mainnet, trará uma destruição em nível nuclear para as aplicações que a Zerobase afirma ter.

Imagine o aplicativo carro-chefe que eles promovem, 'zkDarkPool (dark pool de nível institucional)'.

Grandes instituições de Wall Street colocam dezenas de milhões de dólares, pensando que estão protegidas pelo ZKP, sem que ninguém veja seus livros de ordens e cartas na manga. Mas um hacker, ao comprometer o hardware TEE de um dos nós de validação, não apenas pode ver todas as cartas na manga das instituições, realizando 'trading de frente (Front-running)' sem riscos, mas até pode falsificar a prova e drenar todo o fundo.

Naquele momento, como o preço da moeda vai se comportar? Você pode imaginar.

⚖️ Conclusão do rei: isso é uma roleta russa

A Zerobase é definitivamente um projeto que reúne os melhores especialistas em criptografia. Eu não nego suas contribuições acadêmicas.

Mas, como investidor, você deve estar ciente de uma coisa: no momento em que você compra, você não está apenas investindo na grande matemática dos comprovantes de conhecimento zero, você também está apostando que 'os chips dessas grandes empresas, como a Intel, não apresentarão novas vulnerabilidades de hardware no futuro.'

No mundo do Web3, repleto de leis da floresta sombria, vincular a segurança de bilhões de fundos aos chips de fabricantes de hardware centralizados é, por si só, uma roleta russa extremamente perigosa.

💬 [Hora de interação: sua fé ainda está presente?]

Aqueles que conseguem chegar até aqui neste artigo definitivamente são os caçadores de elite do reino do queijo.

👇 Diga-me na seção de comentários 👇

Depois de ler esta análise, você ainda tem fé na arquitetura técnica do ZKP + TEE?

Você acha que a Zerobase tem como corrigir essa ferida fatal de hardware através de atualizações de software?

Todos os grandes mestres da tecnologia estão convidados a deixar seus comentários e discutir! A verdade se torna mais clara à medida que debatemos!