Ontem à noite, não tinha nada para fazer, então limpei as várias autorizações de DApp na minha carteira. Olhando para aquela longa lista de aplicativos, até eu mesmo não conseguia lembrar quando cliquei na "autorização de acesso ilimitado", e minha espinha gelou.

O ambiente Web3 atual é simplesmente um enorme cenário de "cláusulas abusivas". Você quer interagir? Tudo bem, primeiro assine um documento, entregando o caminho dos seus ativos, sua imagem de identidade e até mesmo suas previsões de operação futura. Essa troca de "transparência absoluta" por "um pouquinho de conveniência" é, na essência, um suicídio digital crônico.

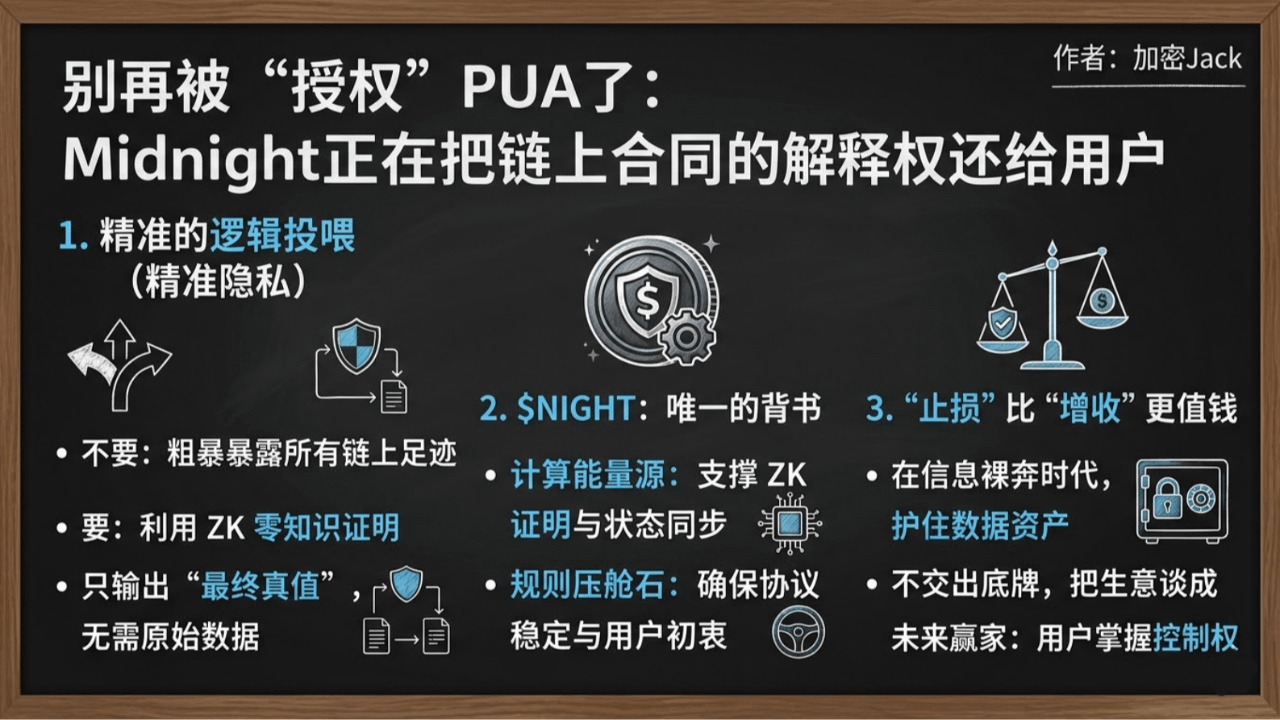

Depois de abrir a lógica fundamental de @MidnightNetwork e estudar lentamente, percebi que esse grupo está jogando três 'guerras pela recuperação da soberania'.

1. Essa privacidade não é 'desaparecimento', mas sim 'alimentação lógica precisa'

Muitas pessoas acham que a cadeia de privacidade é para fazer algo ilícito. Mas na visão de um veterano, a verdadeira privacidade é mostrar apenas o que eu quero que você veja.

As interações na blockchain pública hoje em dia são muito agressivas; para validar sua qualificação, eles quase querem desenterrar todos os rastros de sua família ao longo de dezoito gerações. O que a prova de conhecimento zero (ZK) do Midnight faz de mais impressionante é implementar uma lógica de redução de ruído.

Ele não exige mais que você entregue dados brutos, mas sim que, através de um algoritmo de criptografia, você produza apenas um 'valor final verdadeiro'.

Aqui estão três que não precisam e três que precisam:

Não é necessário mostrar os detalhes da sua posição, você precisa provar que 'cumpre os critérios de admissão'.

Não é necessário expor suas transações históricas, você precisa provar que 'nunca violou as regras'.

Não é necessário entregar sua prova de identidade, você precisa provar que 'é um indivíduo real'.

Essa forma de interação 'apenas dando conclusões, sem fornecer rascunhos' corta diretamente as mãos negras que estão o dia todo tentando caçar usuários com perfis.

2. $NIGHT : é o único respaldo deste 'contrato digital'

Se um sistema de privacidade só fala sobre segurança, ele rapidamente colapsará na realidade dos jogos comerciais. A inteligência do Midnight está em que ele soldou $NIGHT em cada nó deste contrato.

É a 'fonte de energia do cálculo': cada prova complexa de ZK, cada sincronização de estado de privacidade, requer suporte real de poder computacional na rede. $NIGHT corresponde a essa 'capacidade de prova' tangível. Enquanto houver pessoas neste mundo que precisam 'fazer as coisas de maneira digna', haverá uma demanda inabalável.

É a 'âncora das regras': o que mais assusta os protocolos de privacidade é a 'operação em caixa preta', que representa o 'direito final de interpretação' da evolução deste sistema. Através de mecanismos de governança, ele garante que a atualização do protocolo não se desvie do objetivo de proteger os usuários, mantendo a estabilidade lógica deste sistema em um ambiente regulatório e de mercado imprevisível.

3. Por que o 'stop loss' de hoje vale mais do que 'aumento de receita'?

Antigamente pensávamos que ganhar dinheiro era uma habilidade. Mas em 2026, no cenário de informações expostas, proteger seus ativos de dados é a maior habilidade.

Cada vez que há uma violação de dados, cada vez que ocorre uma fraude direcionada, isso nos lembra: uma vez que você entrega o controle, ele nunca mais volta.

O futuro vencedor não será aquele que possui a maior quantidade de dados dos usuários, mas sim aquele que consegue fazer negócios com os usuários sem que eles entreguem suas cartas na mesa.