Quando aquelas interações parecem eficazes. Você pode até sentir que são necessárias. As decisões se movem mais rapidamente quando se reduzem a uma simples confirmação.

Há algo que tende a ser comprimido nesta transição, no entanto. Não tenho certeza se isso é sempre importante. Às vezes é.

As provas de conhecimento zero seguem um padrão semelhante, mas de forma mais avançada. Elas permitem que uma parte prove que algo é verdadeiro sem revelar os dados subjacentes. Em muitos casos, esse é todo o ponto. A privacidade é mantida, a exposição é reduzida, e a verificação se torna portátil através de sistemas que não precisam confiar uns nos outros diretamente.

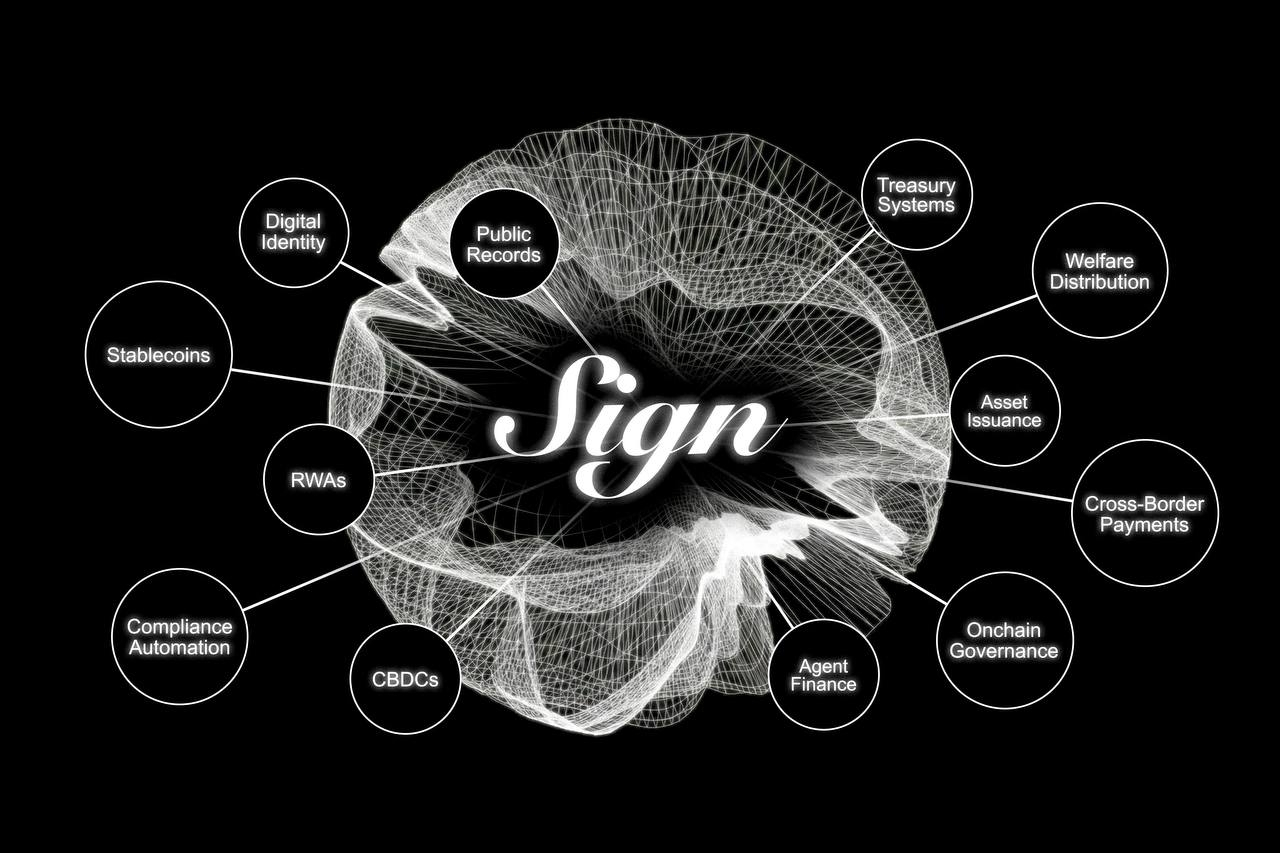

Dentro do protocolo Sign, isso toma uma forma específica. Os certificados se tornam unidades de confiança. Uma reivindicação é apresentada, uma prova é anexada, e o sistema verifica se essa prova atende a certas condições. Se sim, o certificado é validado.

Começa com a forma como a reivindicação é formulada. Alguém precisa decidir o que precisa ser provado, seja elegibilidade ou identidade ou reputação ou participação em um evento anterior. Então a reivindicação deve ser estruturada de uma maneira que possa ser reduzida a algo que seja demonstrável. Nem tudo se encaixa facilmente nesse formato. Informações que dependem do contexto tendem a resistir à compressão, então são simplificadas antes que a prova seja produzida.

Isso é realmente uma espécie de troca, mesmo que sutil. Quanto mais rica a situação original, mais ela tem que se reconfigurar em algo que um sistema de prova possa lidar.

A prova é então criada. Os dados subjacentes são transformados em um objeto criptográfico. O sistema codifica a reivindicação em restrições e produz algo que pode ser verificado mais tarde. Neste ponto, os dados originais não são mais visíveis. Eles existem apenas como algo que atende a uma condição.

Aqui é onde a privacidade opera. O investigador não precisa ver os detalhes. Ele só precisa confirmar que as restrições foram atendidas.

Mas também é onde a narrativa desaparece. O que levou à reivindicação? Houve ambiguidade em como ela foi interpretada? Houve casos extremos que mudaram quase como resultado disso? Nada disso viaja com a prova. O sistema não foi projetado para carregá-la, e isso não é uma crítica, mas uma observação sobre o que fica para trás.

Depois, a prova é anexada ao certificado e escrita no sistema. No protocolo Sign, isso se torna parte de uma rede mais ampla de reivindicações que podem ser referenciadas ou reutilizadas ou compostas com outras. Agora o certificado é autossuficiente.

Isso é realmente útil. Reduz o atrito. Permite que partes diferentes do ecossistema interajam sem a necessidade de reavaliação contínua.

Mas também oferece uma certa distância. Cada certificado não está ligado às circunstâncias que o produziram. Com o tempo, camadas dessas certificações se acumulam. A estrutura parece coesa por fora.

A etapa final é a verificação. O observador verifica a prova. A saída é binária. Válido ou inválido. Se for válido, a reivindicação é aceita.

Este é o ponto mais extremo de todo o processo. Todas as complexidades anteriores se reduzem a apenas uma peça de informação.

Funciona porque o sistema foi projetado exatamente para isso. Mas a simplicidade pode ser enganosa de maneiras que são fáceis de perder.

Uma prova válida não explica por que a reivindicação é importante. Não mostra o quão perto a reivindicação está do fracasso. Não revela se há explicações alternativas possíveis. Mostra que uma condição foi atendida, e não mais do que isso.

Em muitos casos, isso é suficiente.

Mas nem sempre. Há casos em que o contexto não é apenas informação adicional ao lado da reivindicação. É parte do que a reivindicação significa. Removê-lo não apenas protege a privacidade. Reconfigura a coisa que foi reivindicada.

No protocolo Sign, onde os certificados podem ser reutilizados através de diferentes aplicações, isso se torna mais claro. Uma prova gerada em um contexto pode ser consumida em outro onde as suposições são um pouco diferentes. A verificação ainda passa. Mas a interpretação pode mudar.

Não há sensação de problema em nenhuma etapa isoladamente. Cada etapa faz o que se supõe que deva fazer. A reivindicação é definida, a prova é produzida, o certificado é registrado, e a verificação é executada.

O processo de compressão acontece gradualmente, no entanto. Primeiro na forma como a reivindicação é formulada. Depois na forma como a prova é construída. Em seguida, na forma como o certificado é armazenado. Por fim, na forma como a verificação é interpretada.

No final, o que resta é algo altamente portátil e eficiente, mas também separado das circunstâncias que lhe deram significado em primeiro lugar.

Eu realmente não tenho certeza se isso é uma falha ou apenas uma característica do design. Pode ser ambos, dependendo para o que o certificado é usado.

Em alguns ambientes, reduzir tudo a um resultado sim/não é exatamente o que permite que os sistemas se expandam. A alternativa, a reavaliação contínua, não se sustenta bem em configurações distribuídas. Essas são limitações reais, não triviais.

No entanto, há uma pergunta que permanece de fundo quando eu penso nisso.

Se a confiança se tornar um conjunto de provas que não carregam mais seu próprio contexto, a compreensão se desvia dos próprios dados em direção às suposições realizadas ao criar as provas. E essas suposições nem sempre viajam tão facilmente quanto as provas.

De perto, no entanto, o processo se desenrola em etapas. Cada etapa é onde algo silencioso acontece sem barulho.🚀 @SignOfficial $SIGN

@SignOfficial $SIGN