如果平時你看新聞的話,你就會知道2021年的某個水處理廠,有人遠程入侵了控制系統,把水裏的氫氧化鈉濃度調到了正常值的一百倍,如果不是操作員剛好在盯着屏幕發現了異常,後果很難說。那次入侵用的方式很低級,就是一個沒有更新的遠程桌面軟件。

整個事件沒有造成實際傷害,但它說明了一件事

聯網的工業設備被黑,不是科幻小說裏的場景,是已經發生過的真實事件。

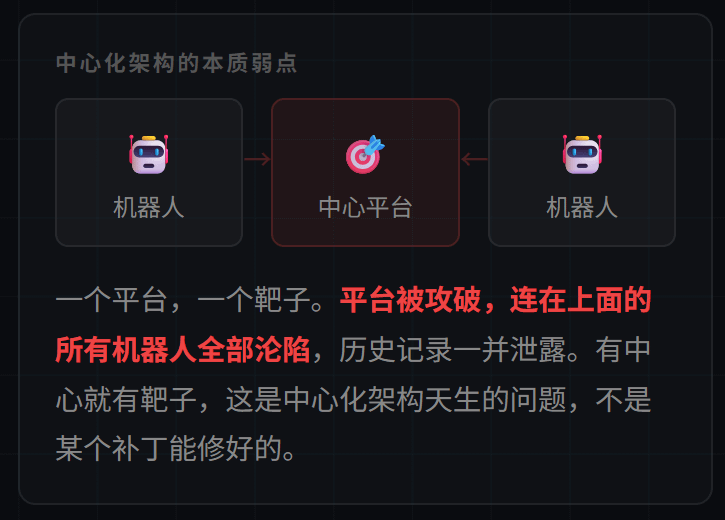

這是中心化系統的本質弱點:有中心,就有靶子。

所有設備連接到同一個雲端控制平臺,指令從平臺下發,數據上傳到平臺,運營方通過平臺管理所有機器人。這個架構很方便,但它把所有的安全風險集中在了一個點上。

一個平臺,一個靶子。平臺被攻破,連在上面的所有機器人全部淪陷,歷史記錄一併泄露。。這不是理論的風險,特斯拉、亞馬遜的工業系統都出現過類似的安全事件。

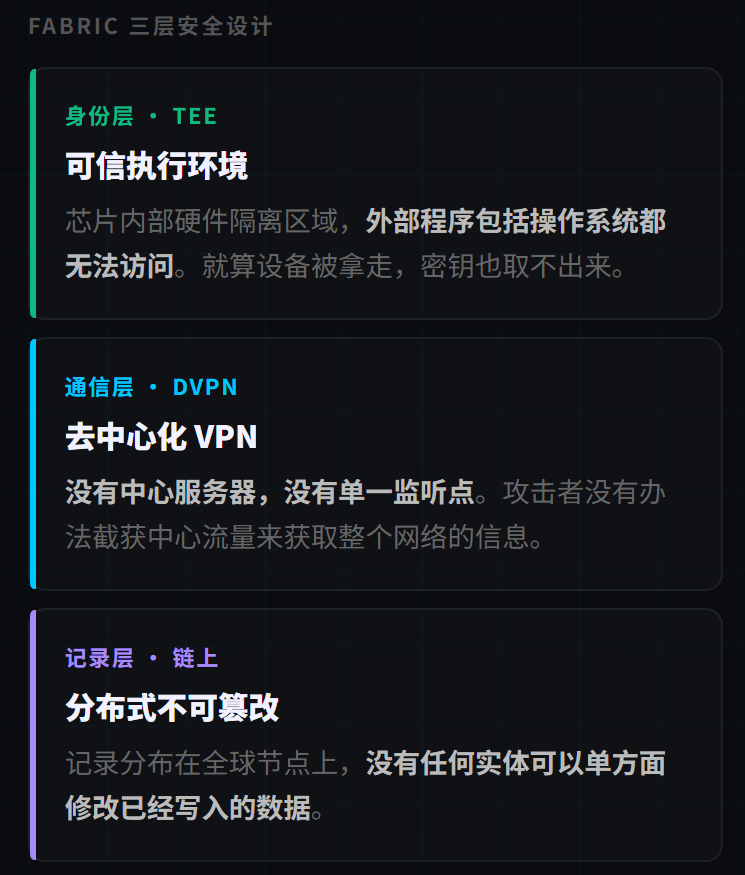

@Fabric Foundation 的架構註定讓他沒有單一的控制中心可以被攻擊。

每臺機器人的身份和密鑰存儲在TEE裏,這是芯片內部的隔離區域,外部程序包括操作系統都無法訪問,就算設備拿走密鑰也取不出來。通信層走dVPN,沒有中心服務器,攻擊者沒有辦法截獲整個網絡的流量。

至於鏈上記錄,分佈在全球節點上,沒有任何實體可以單方面修改已經寫入的數據。

沒有任何一個實體可以單方面修改已經寫入的數據。

這三層設計加在一起,解決的是中心化系統最根本的問題:消滅單點故障。一臺機器人被攻破,不會影響其他機器人,不會污染整個網絡的數據讓攻擊者拿到整個系統的控制權。

還有一個我覺得值得說一說

@Fabric Foundation 的所有代碼都是公開可查的。很多人覺得開源不安全,因爲攻擊者也可以研究代碼找漏洞。

但安全領域:經過充分審計的開源代碼,往往比封閉的私有代碼更安全。因爲全世界的安全研究者都在看着,漏洞被發現和修復的速度更快,而封閉系統裏的漏洞可能被靜默利用很久都沒有人知道。

比特幣運行了十五年,代碼完全開源,從來沒有被成功攻擊過核心層。

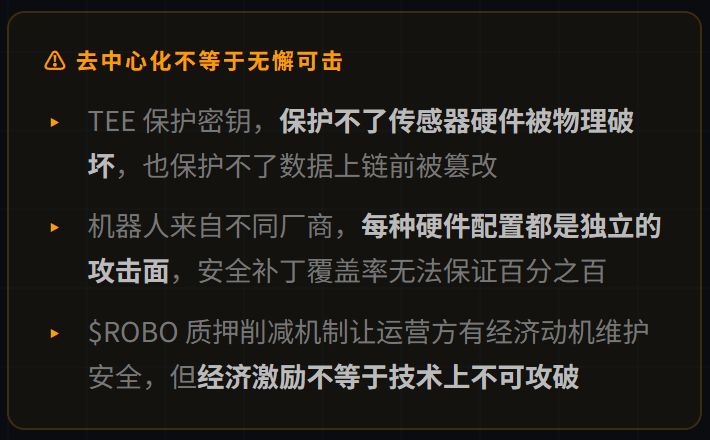

當然我要說清楚去中心化不等於無懈可擊。機器人在執行任務,傳感器數據從採集到上鍊的這段路徑,依然存在被篡改的可能,TEE保護的是密鑰,保護不了傳感器硬件本身被物理破壞。

Fabric網絡裏的機器人來自不同廠商,每種硬件配置都是獨立的攻擊面,安全補丁的覆蓋率無法保證百分之百。這些是真實存在的限制,不是用去中心化就能全部消除的。

但對比現有的中心化方案,Fabric的安全設計在架構層面有根本性的優勢。現有系統的問題不是某個漏洞沒修,是整個架構天然脆弱——有中心就有靶子有靶子就會被打。

Fabric選擇拆散了,分佈在全球的節點上,攻擊者沒有單一的攻擊入口

$ROBO 的質押機制在安全設計裏也有一個間接的作用:運營方把資產質押在#robo 網絡裏,一旦出現安全事故被判定爲運營方責任,質押會被削減。

這讓運營方有強烈的經濟動機去維護自己設備的安全,而不是把安全責任推給平臺。

那個水處理廠後來升級了安全系統,代價是效率下降。中心化系統的安全升級,通常都要在安全和效率之間做取捨。

Fabric從一開始就把安全嵌進了基礎設施裏,不需要每次出了事之後再打補丁,這是它和現有方案最根本的區別。