現在是晚上 10 點,手機上收到了短信。你看到發件人:Binance,內容聽起來很緊急:檢測到登錄嘗試... 如果不是你,請撥打號碼... 你撥打了電話——你正好陷入了騙子的陷阱。

🔥 Binance 賬戶終身享受 20% 佣金折扣!查看!🔥

📱 詐騙機制:來自 "Binance" 的短信

這不是一個可以通過域名拼寫錯誤識別的原始網絡釣魚。這是一個經過精心設計的陷阱,利用了全球電信的弱點。還有每個安全系統中最脆弱的元素——你。

對Binance用戶的攻擊非常狡猾,因爲罪犯利用了欺詐手段。這使得虛假消息能夠在與交易所發送的真實驗證碼同一短信線程中出現,從而建立了虛假的信任感。

消息內容旨在引發恐慌。警告關於所謂的新設備、可疑活動或來自異國的登錄。通常會出現短語:“不是你嗎?”或者賬戶被封的威脅。

我也遇到過這種情況。我在加密貨幣方面有多年經驗,但在第一反應時,當我收到這樣的短信時,我想打回去。幸運的是,號碼忙(可能是另一個受害者在撥打)。過了一會兒,我開始分析情況並理性思考,但誰知道呢——也許我一開始也會上當受騙……情緒真的控制着我們。

受害者被鼓勵立即回撥提供的號碼,而不是傳統地點擊惡意鏈接。這種方法繞過了反釣魚過濾器。回撥後,受害者會聯繫上一個“顧問”,他使用經典的社會工程學:時間壓力和幫助承諾。假顧問在所謂的驗證後,指導受害者如何將資金轉移到“安全錢包”。

因爲說服某人將資金轉移到他人賬戶上很困難,盜賊便向受害者提供他們控制的錢包種子短語。受害者使用它後,必須創建一個新錢包並將資金轉移到那裏。由於種子可以訪問錢包,罪犯會迅速清空它。

❓ 這怎麼可能?!

爲什麼這會有效,儘管像Binance這樣的交易所花費數十億用於安全?答案很簡單:問題在於他們之外,在電信架構中。冒充發件人(短信欺詐)是由於SS7(信令系統第7號)協議中的漏洞而可能的。運營商通常不驗證發送短信的人是否被授權使用“Binance”這樣的名稱。因此,接收者的手機會自動將虛假消息歸類到與真實消息相同的線程中。

更糟的是,這些攻擊是精準針對的,可能的來源是數據泄露。在暗網中,出售了數十萬條用戶數據的記錄,包括Binance和其他交易所的用戶。

儘管波蘭已經實施了旨在阻止欺詐的法規,但我們仍然可能會收到虛假的短信。因此,我們只能自我防衛。

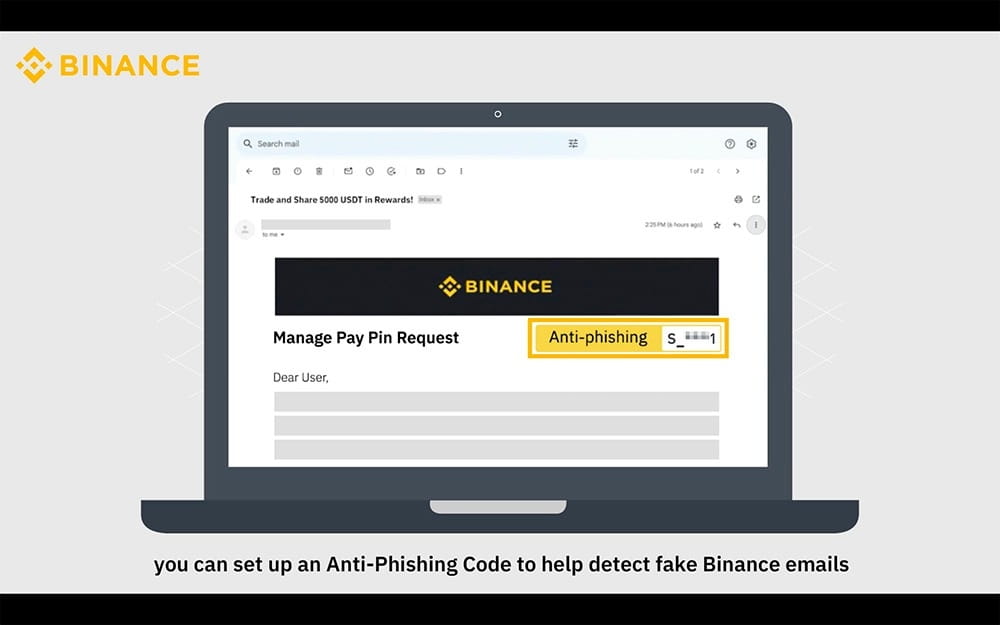

🛡️ 有用的技術:反釣魚代碼

爲了應對攻擊,Binance擴展了其反釣魚代碼功能,該功能以前僅在電子郵件中可用,現在也適用於短信。

這是一個唯一的、由你定義的標識符(例如:“KryptoJan23”)。你必須在Binance賬戶的安全設置中自行設置。從那時起,來自Binance的每一條真實短信或電子郵件都會包含它。

如果消息中沒有它——那幾乎可以肯定是騙局(我們留1%的不確定性作爲誤差)。你可以通過登錄官方網頁檢查收件箱來驗證。

🧠 理智可以拯救你免受短信騙局

技術有幫助,但最好的防禦是你的意識。你必須實施零信任原則:

Binance絕不會打電話給你要求提供種子、私鑰、2FA代碼,也不會要求你轉移資金。

僅通過官方移動應用程序或網站驗證所有令人警覺的消息。手動輸入地址或使用已保存的書籤,不要點擊鏈接。

騙子利用恐慌和時間壓力。如果消息令人警覺、緊急並威脅到資金安全——微笑並忽略這條消息。我知道,這很難。

務必瞭解安全原則,這是Binance推薦的。

🚨 如果你成爲受害者,該怎麼辦?

如果我們已經上當了,就必須採取行動。

通過官方聊天或網站聯繫Binance支持,報告事件並請求暫時凍結賬戶。

你可以使用BSCScan等工具跟蹤資金流動。確定目標錢包可能有助於後續步驟。

必須向警方和CERT Polska提交報告。通過正式報告,執法機關可以向任何交易所發出凍結資金的請求,如果資金已經轉移到那裏。

然而,你必須考慮的是,如果你已經轉移了你的加密貨幣或泄露了密碼,那麼你很可能無法找回它們。

在電信基礎設施過時、用戶數據可以在暗網上找到的世界中,你必須爲攻擊做好準備。最大的優勢不是複雜的技術,而是普通的常識。忽視可疑消息,你的資金將保持在安全的地方。