D'accord, donc je veux changer de sujet aujourd'hui et devenir un peu plus technique. Pas excessivement technique. Mais suffisamment technique pour vous donner une vraie image de ce à quoi cela ressemble réellement de construire sur @SignOfficial infrastructure plutôt que de simplement lire les descriptions marketing. 🛠

Parce que je pense qu'il y a un énorme fossé entre la façon dont les projets d'infrastructure se décrivent et ce que cela fait réellement de construire dessus. Et pour $SIGN , je pense que l'expérience réelle des développeurs est l'une de ses forces vraiment sous-estimées.

Laissez-moi commencer par quelque chose qui compte beaucoup pour moi personnellement en tant que personne qui a construit sur diverses plateformes blockchain : la qualité de l'abstraction. Lorsque vous construisez pour des cas d'utilisation institutionnels ou gouvernementaux, vous ne voulez pas que les développeurs soient des experts en cryptographie. La plupart des développeurs d'entreprise ne le sont pas et ne devraient pas avoir besoin de l'être. L'infrastructure devrait abstraire la complexité tout en préservant les garanties.

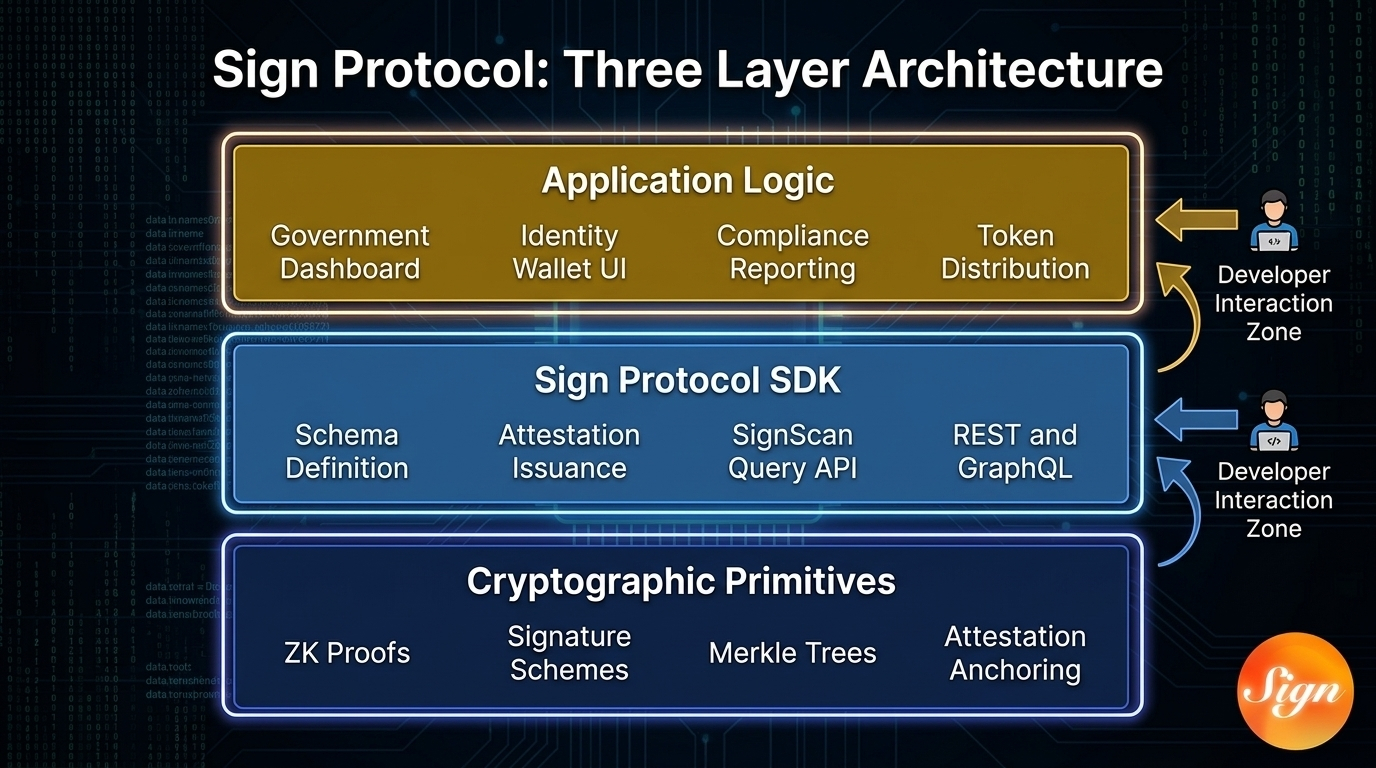

Le protocole Sign fait cela à travers ce que je considère comme un modèle propre à trois couches. En bas, vous avez les primitives cryptographiques. Schémas de signature de preuves à connaissance nulle, arbres de Merkle pour l'ancrage des attestations. Cette couche est hautement spécialisée et vous n'avez pas besoin de la toucher en tant que développeur d'application.

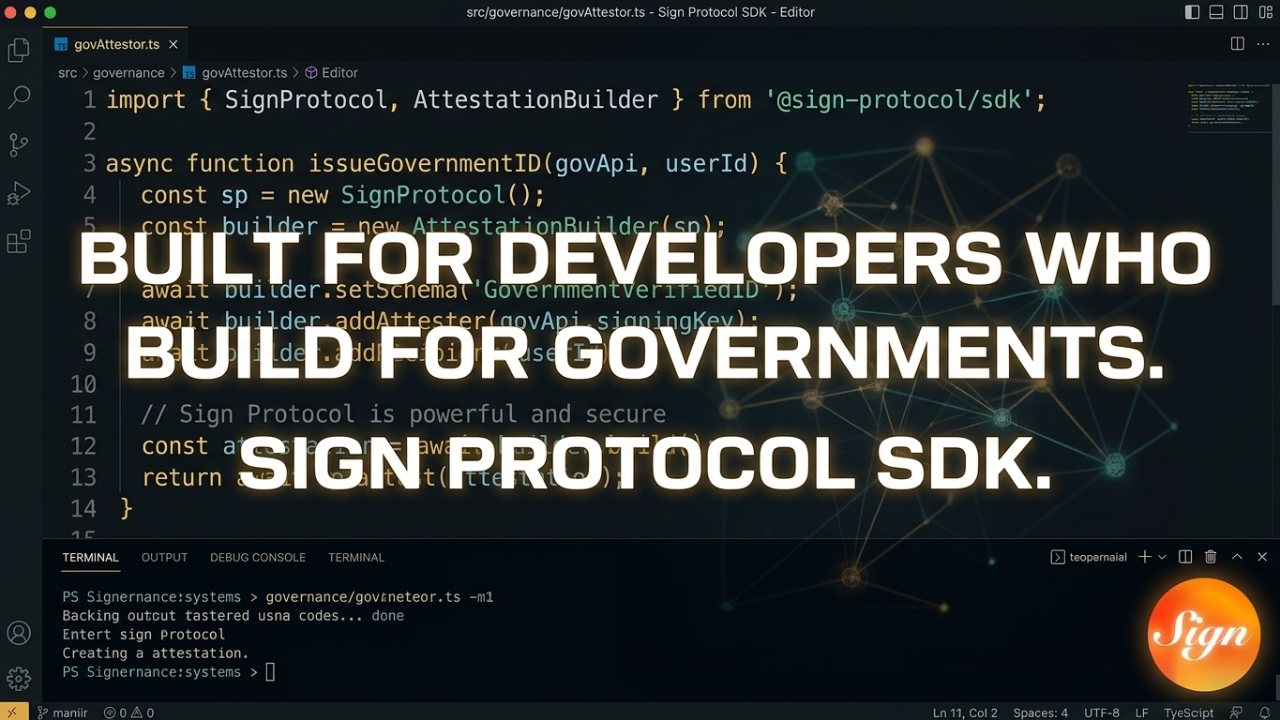

Au milieu, vous avez les contrats et le SDK du protocole Sign. C'est ici que les développeurs travaillent réellement. Vous définissez un schéma pour votre structure de données. Vous émettez des attestations en utilisant le SDK. Vous interrogez les attestations existantes via les API REST ou GraphQL de SignScan. Le SDK abstrait les opérations cryptographiques en appels de fonction clairs.

En haut, vous avez votre logique d'application. Votre interface de gestion des programmes gouvernementaux. L'interface utilisateur de votre portefeuille d'identité. Votre tableau de bord de reporting de conformité. Cette couche ressemble à toute autre application web car le SDK gère la couche d'interaction avec la blockchain.

Ce que j'apprécie dans ce design, c'est qu'il ne vous oblige pas à être un ingénieur en preuves ZK pour construire quelque chose de précieux dessus. Vous définissez quels faits vous devez exprimer. Quel niveau de confidentialité est requis et le protocole gère le travail cryptographique lourd.

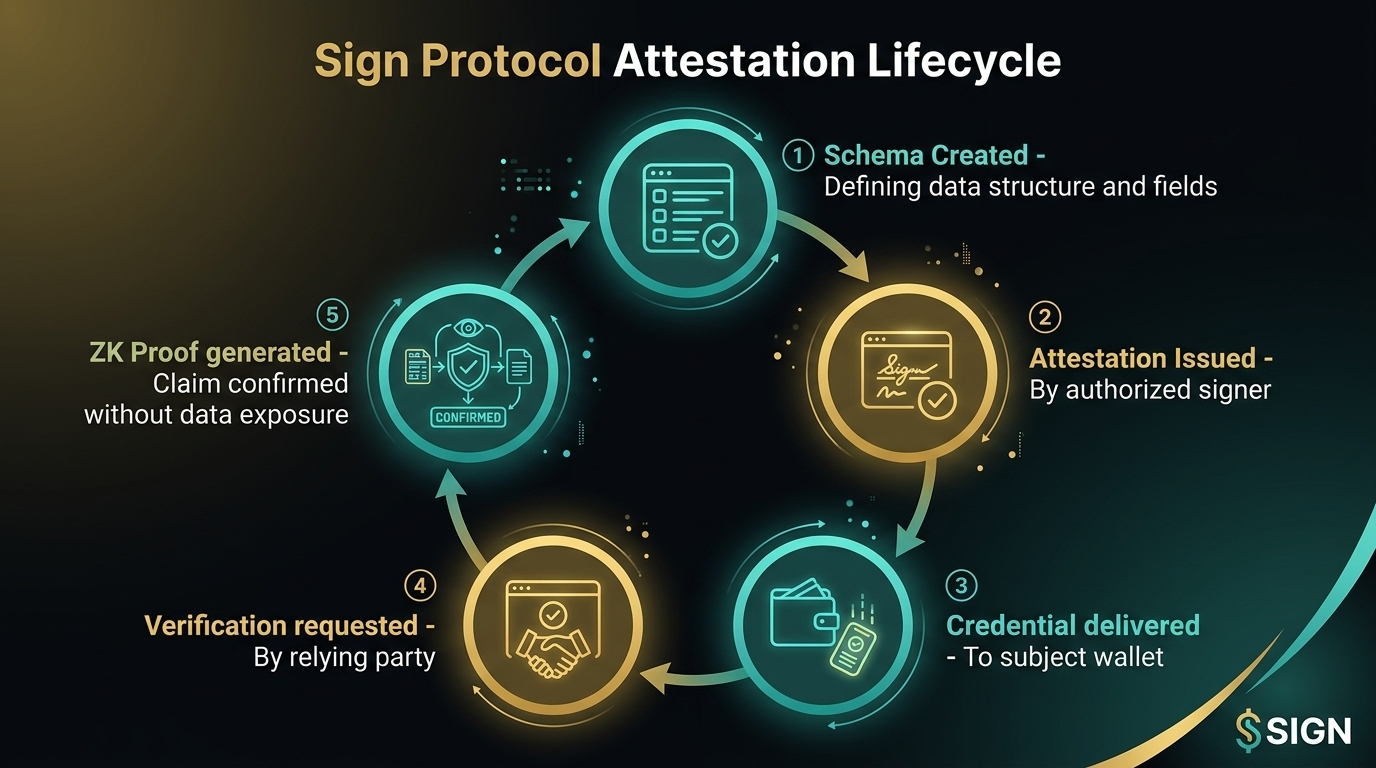

Le modèle d'attestation est particulièrement élégant dans sa simplicité. Un schéma n'est qu'un modèle structuré. Pensez-y comme à un schéma JSON qui définit les champs, les types et les règles de validation pour un type spécifique de demande. Une fois que vous avez un schéma, vous pouvez émettre des attestations contre celui-ci. Une attestation dit

"Voici une instance spécifique de ce schéma, signée par moi, à propos de ce sujet."

Pour un cas d'utilisation d'identité gouvernementale, cela pourrait ressembler à un schéma appelé Éligibilité à l'emploi avec des champs pour le statut d'emploi, le secteur, la date de validité du contrat et l'identifiant de l'émetteur. Un ministère de l'emploi délivre une attestation pour chaque travailleur utilisant ce schéma. Le travailleur porte son attestation dans son portefeuille numérique. Tout employeur ou système frontalier qui doit vérifier l'éligibilité à l'emploi envoie une demande de vérification et reçoit une confirmation signée sans jamais voir les champs de données brutes.

C'est vraiment utile. Ce n'est pas juste théoriquement intelligent. Je peux imaginer construire cette intégration en quelques semaines avec une petite équipe compétente utilisant le SDK Sign. Et je dis cela après avoir vu à quel point des intégrations similaires sont douloureuses sur des plateformes qui n'ont pas de couches d'abstraction claires.

L'aspect inter-chaînes est également pratiquement important dans le contexte du Moyen-Orient. Les nations du Golfe ne vont pas se standardiser sur une seule blockchain. Différentes agences auront des préférences différentes. Certaines utiliseront une infrastructure basée sur Ethereum. D'autres utiliseront des déploiements privés de Hyperledger. Certaines utiliseront de nouvelles chaînes souveraines. Le design du protocole Sign permet aux attestations d'être ancrées à travers plusieurs chaînes et interrogées via une interface unifiée. Cette interopérabilité n'est pas juste un plus. Elle est essentielle pour construire une infrastructure qui fonctionne à travers un paysage technologique gouvernemental fragmenté.

L'infrastructure de requête via Sign Scan mérite également d'être mise en avant. Être capable d'interroger toutes les attestations d'un certain type de schéma émises par un certain émetteur à propos d'un certain sujet dans une certaine plage de temps donne aux agents de conformité et aux auditeurs un ensemble d'outils vraiment puissant. C'est le genre de capacité de requête dont les systèmes d'audit ont besoin et que la plupart des structures de données blockchain ne prennent pas naturellement en charge.

Honnêtement, plus je creuse dans les parties orientées développeurs de Sign, plus j'ai l'impression que cela a été conçu par des personnes qui ont réellement été dans des salles avec des clients d'entreprise et qui ont compris ce dont ces clients ont besoin en pratique. Pas seulement techniquement mais opérationnellement. Le design de l'artéfact de preuve, le registre de confiance pour la gouvernance des émetteurs, le support de versionnage des schémas. Ce sont des détails qui comptent énormément dans les déploiements en production et ils indiquent un niveau de pratique.

sophistication que je respecte.

Si vous êtes un développeur dans l'espace crypto et que vous n'avez pas regardé ce que @SignOfficial construit, je pense sincèrement que vous manquez une opportunité significative. Pas seulement d'investir dans $SIGN mais de réfléchir à ce que construire sur cette infrastructure pourrait permettre. La couche d'application au-dessus de cette pile de preuves et d'identité est grande ouverte.

#SignDigitalSovereignInfra $SIGN