16:00 ▪ 30 min de lectura

“ Quien no se mueve no siente sus cadenas ”. La frase de Rosa Luxemburg resuena de forma extraña en la era digital. La moneda digital revela cadenas invisibles que muchos aún no perciben. El efectivo desaparece silenciosamente, reemplazado por un mundo que se registra, analiza e interpreta continuamente. Cada transacción se convierte en datos, y cada dato en una palanca de control. La confidencialidad ya no es un lujo moral, sino una falla política. Las instituciones defienden la transparencia como condición de estabilidad. Los defensores de la libertad ven la privacidad como una garantía fundamental. Esta tensión reconfigura nuestra relación con el poder, la confianza y la autonomía individual. La pregunta central ya no se limita a la tecnología, sino a lo que estamos dispuestos a revelar para existir. Este texto explora la batalla existencial de la confidencialidad monetaria: proteger la dignidad humana cuando todo se vuelve rastreable.

En breve

La moneda digital está redefiniendo la frontera entre la libertad individual y el control institucional.

La confidencialidad financiera protege la dignidad en un mundo totalmente rastreable.

La frase "No tengo nada que ocultar" niega nuestras necesidades naturales de privacidad y protección.

La vigilancia financiera constituye la forma más profunda de vigilancia masiva.

Cada gasto revela una parte íntima de nosotros mismos que nadie debería explotar innecesariamente.

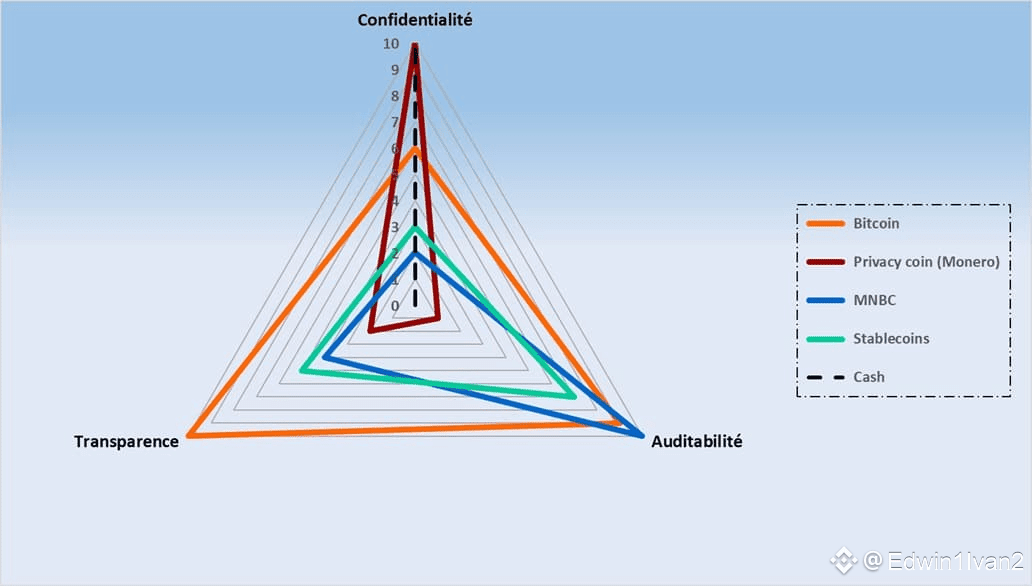

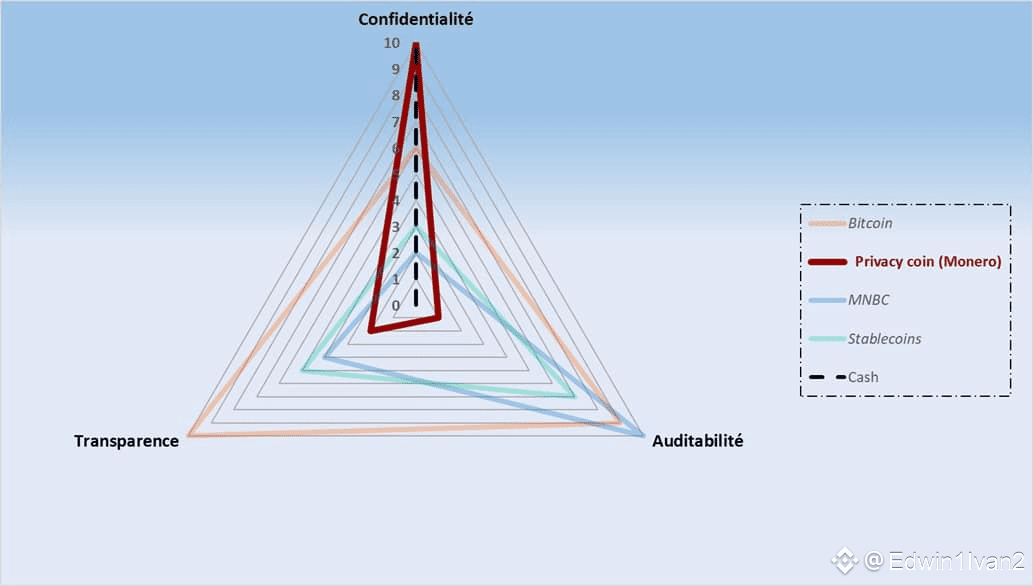

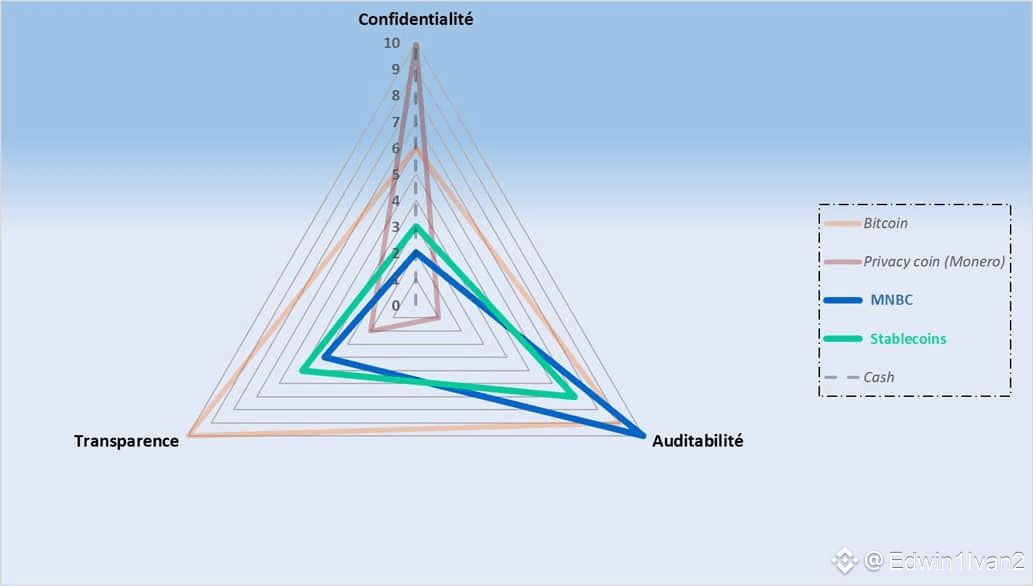

El trilema monetario se opone a la transparencia, auditabilidad y confidencialidad en cualquier sistema digital.

La transparencia protege la integridad colectiva, pero nunca debe convertirse en vigilancia individual.

La privacidad financiera se está convirtiendo en un contrapeso tecnológico a la expansión de los sistemas de control.

Las capas secundarias ofrecen privacidad selectiva, compatible con la transparencia pública.

Una política monetaria sólida requiere una auditabilidad limitada, una gobernanza distribuida y reglas públicas.

El modelo ideal está inspirado en Bitcoin: transparente en sus fundamentos, protector en sus usos gracias a capas secundarias.

El derecho a la privacidad: todos tenemos algo que ocultar

Todos conocemos a alguien que afirma no tener nada que ocultar. La frase parece tranquilizadora, pero se basa en una peligrosa ilusión. Presupone un mundo dividido entre inocentes y culpables, donde la moralidad es perfectamente binaria. En realidad, aceptar la visibilidad constante significa aceptar ser reducible, predecible, casi insignificante. Equivale a decir: «Mi vida privada importa tan poco que quienes ostentan el poder pueden verlo todo sin molestarme». Sin embargo, nuestras acciones cotidianas cuentan una historia diferente. Cerramos nuestras puertas, protegemos nuestras contraseñas, ciframos nuestros mensajes. Incluso los más fervientes defensores de la vigilancia defienden instintivamente su espacio privado, revelando la contradicción central de su retórica.

Los seres humanos necesitamos un doble movimiento vital: ser vistos para existir y permanecer ocultos para permanecer libres . Compartimos una parte de nosotros mismos y preservamos otra. Incluso quienes se creen invisibles libran batallas silenciosas. Quizás se enfrentan a una enfermedad grave que solo compartirían con su médico. Todos tenemos algo que ocultar, no por vergüenza, sino porque la intimidad protege nuestra humanidad . Sin este espacio privado, nuestro comportamiento se vuelve rígido: nos volvemos cautelosos, conformistas y temerosos. La libertad interior se marchita cuando cada gesto puede ser observado.

La vigilancia constante erige una jaula invisible. No ataca, pero moldea: todos ajustan sus palabras para evitar ser juzgados. Poco a poco, la creatividad se reduce, la disidencia desaparece y la vergüenza se convierte en una herramienta de gobierno. Donde la confidencialidad se desvanece, la dignidad humana se marchita en un silencio cortés .

La vigilancia financiera como forma suprema de vigilancia masiva

La libertad no se mide por el silencio de los ciudadanos obedientes, sino por el espacio que se les da a los disidentes. La confidencialidad no es un refugio para los delincuentes: protege a quienes piensan diferente, a quienes desafían o cuestionan la autoridad . Afirmar que solo los "sospechosos" merecen privacidad crea una trampa peligrosa. Esta lógica puede salvarnos hoy y golpearnos mañana.

Esta dinámica es particularmente evidente en el ámbito monetario, donde la monitorización de transacciones se convierte en la herramienta más eficaz para moldear el comportamiento. La vigilancia financiera constituye la forma más silenciosa y profunda de control social. Revela no solo lo que se dice, sino también lo que se hace.

Cada gasto cuenta una historia íntima, a menudo más íntima que una conversación privada. Revela nuestras prioridades, nuestras relaciones, nuestras vulnerabilidades e incluso nuestras creencias. Estos datos valen más que las palabras para un poder que busca dirigir una sociedad. La influencia de los medios moldea las opiniones; el control financiero moldea el comportamiento. Cuando cada pago se vuelve rastreable, la libertad se doblega y la norma implícita se convierte en obediencia.

Así nació el trilema monetario moderno . Una moneda debe ser transparente para evitar abusos y verificable para fortalecer la confianza. Pero si sacrifica la privacidad, cae en un régimen de vigilancia. El equilibrio entre transparencia, auditabilidad y confidencialidad se convierte entonces en un desafío para la civilización .

El trilema del dinero: una elección civilizacional

Desarrollar un modelo monetario es como construir una casa con tres requisitos incompatibles. No se puede querer que sea enorme, muy barata y con entrega inmediata. Es necesario sacrificar uno de los tres criterios (calidad, presupuesto, plazo). La lógica es la misma en las arquitecturas blockchain , donde la seguridad, la descentralización y el rendimiento compiten por un equilibrio imposible. Una moneda digital se enfrenta a una tensión similar entre transparencia, auditabilidad y confidencialidad . Estos tres objetivos son legítimos, pero lograrlos simultáneamente requiere un equilibrio.

La transparencia garantiza la integridad y limita la corrupción. La auditabilidad fortalece la confianza al asegurar una verificación clara y compartida. La confidencialidad protege la privacidad en un entorno digitalizado e interconectado. El trilema monetario expone, por lo tanto, una rivalidad estructural entre el control, la confianza y la libertad. Cada sistema debe elegir qué prioriza... y qué está dispuesto a sacrificar.

La transparencia y la auditabilidad como fundamentos colectivos

La transparencia es un pilar fundamental para prevenir abusos institucionales . Permite verificar la integridad de las políticas monetarias y reduce las zonas grises donde pueden arraigarse los abusos de poder. La auditabilidad amplía esta función al ofrecer una verificación sistémica accesible y rigurosa . Garantiza que los flujos financieros sean trazables, consistentes y controlables a lo largo del tiempo. Esta trazabilidad protege la estabilidad colectiva al proporcionar evidencia verificable, esencial para combatir el fraude.

Esta combinación constituye la base de la confianza necesaria para cualquier moneda digital y encarna el aspecto institucional del trilema monetario . Cumple con los requisitos democráticos de rendición de cuentas, a la vez que fortalece la resiliencia del sistema mediante el intercambio controlado de información. Sin embargo, el trilema demuestra que consolidar estos dos pilares reduce el margen de confidencialidad . Esta tensión estructural influye profundamente en el diseño de los sistemas monetarios contemporáneos.

La confidencialidad y la no censura como libertades fundamentales

La confidencialidad protege al individuo en un mundo donde cada transacción deja una huella digital . Proporciona un espacio económico privado esencial para la libertad personal al limitar la posible intrusión de actores económicos dominantes. La no censura, por otro lado, garantiza la capacidad de intercambiar información sin autorización previa. Preserva la neutralidad de la red frente a presiones políticas o financieras y protege a las minorías de posibles abusos coercitivos. Juntas, estas dos dimensiones constituyen el lado liberal del trilema monetario . Sin embargo, entran en conflicto directo con la transparencia y la auditabilidad necesarias para el control colectivo.

Por lo tanto, cada sistema debe decidir dónde trazar la línea entre la seguridad pública y la autonomía individual. Bitcoin, las monedas digitales emitidas por bancos centrales ( CBDC ) y las criptomonedas centradas en la privacidad, como Monero, representan respuestas distintas a este dilema. El trilema monetario resalta la dimensión profundamente filosófica de la moneda digital . Revela un conflicto entre los valores libertarios y los imperativos institucionales, entre la libertad y el control, entre la privacidad y la vigilancia.

Valores libertarios: la confidencialidad como libertad

El pensamiento libertario, heredero del movimiento cypherpunk , considera la confidencialidad una condición esencial de la libertad individual . Afirma que todos deben controlar la información relacionada con sus decisiones económicas. La confidencialidad protege a las personas de la interferencia de las autoridades y de actores privados excesivamente intrusivos. Crea un espacio protegido donde las transacciones no se convierten en una herramienta de vigilancia ni en un mecanismo de disciplina social. Para los libertarios, una sociedad libre se basa en la capacidad de actuar sin tener que justificarse constantemente. Al limitar la concentración del poder institucional, la confidencialidad fortalece la autonomía y protege a las personas del conformismo impuesto. El anonimato se presenta así como una garantía crucial de la soberanía personal.

Desde esta perspectiva, una moneda es verdaderamente emancipadora solo si protege a sus usuarios . El protocolo privado de la criptomoneda Monero lleva esta lógica a su conclusión lógica. Cada transacción de Monero es opaca por defecto, lo que impide cualquier forma de vigilancia indebida o perfilación económica. Esta privacidad inherente no es un lujo, sino una defensa esencial en un mundo donde los datos se han convertido en un arma estratégica. Monero encarna la visión libertaria pura : la privacidad es innegociable, ya que protege contra la interferencia política, comercial o criminal.

Los mecanismos criptográficos de Monero ocultan por completo las cantidades y direcciones, imitando las propiedades fundamentales del efectivo. Sin embargo, esta protección reduce la auditabilidad y la trazabilidad, y en ocasiones crea la percepción de uso ilícito . No obstante, Monero sigue siendo el referente digital ético para la privacidad financiera y un símbolo de absoluta libertad monetaria. Sin embargo, se enfrenta a crecientes exclusiones y a una intensa presión regulatoria.

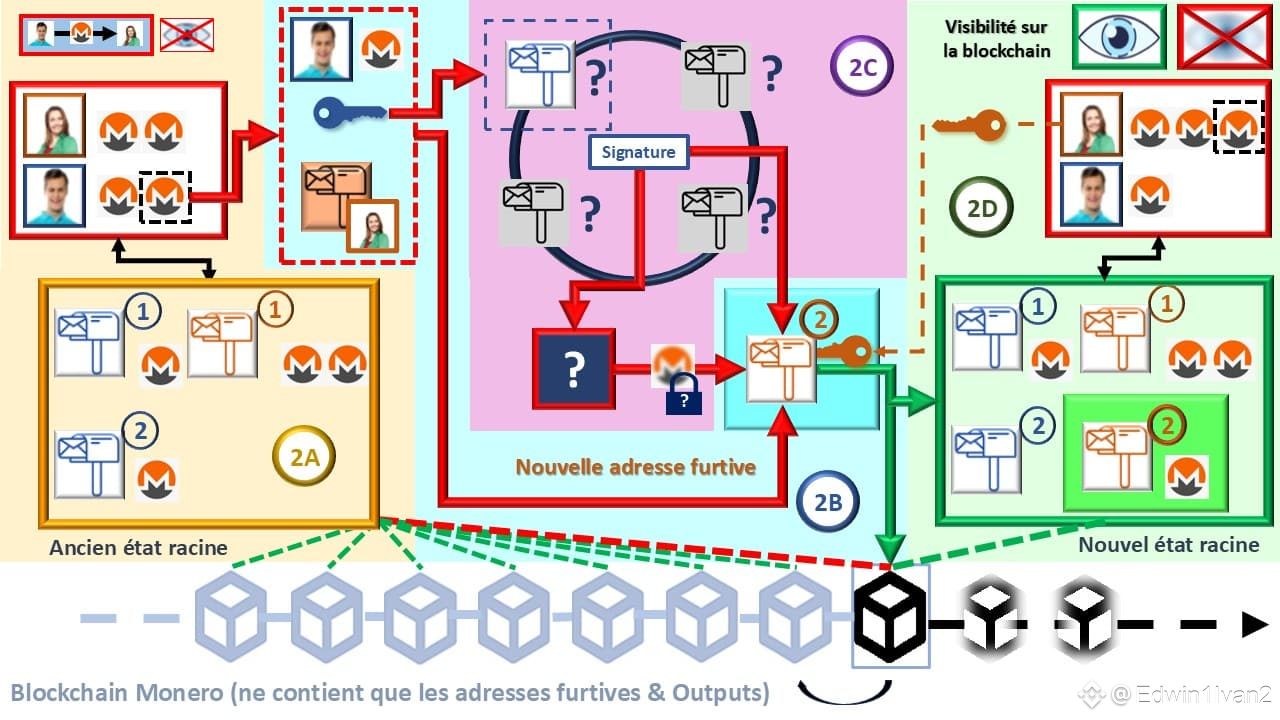

Monero: La confidencialidad total como condición de la libertad económica

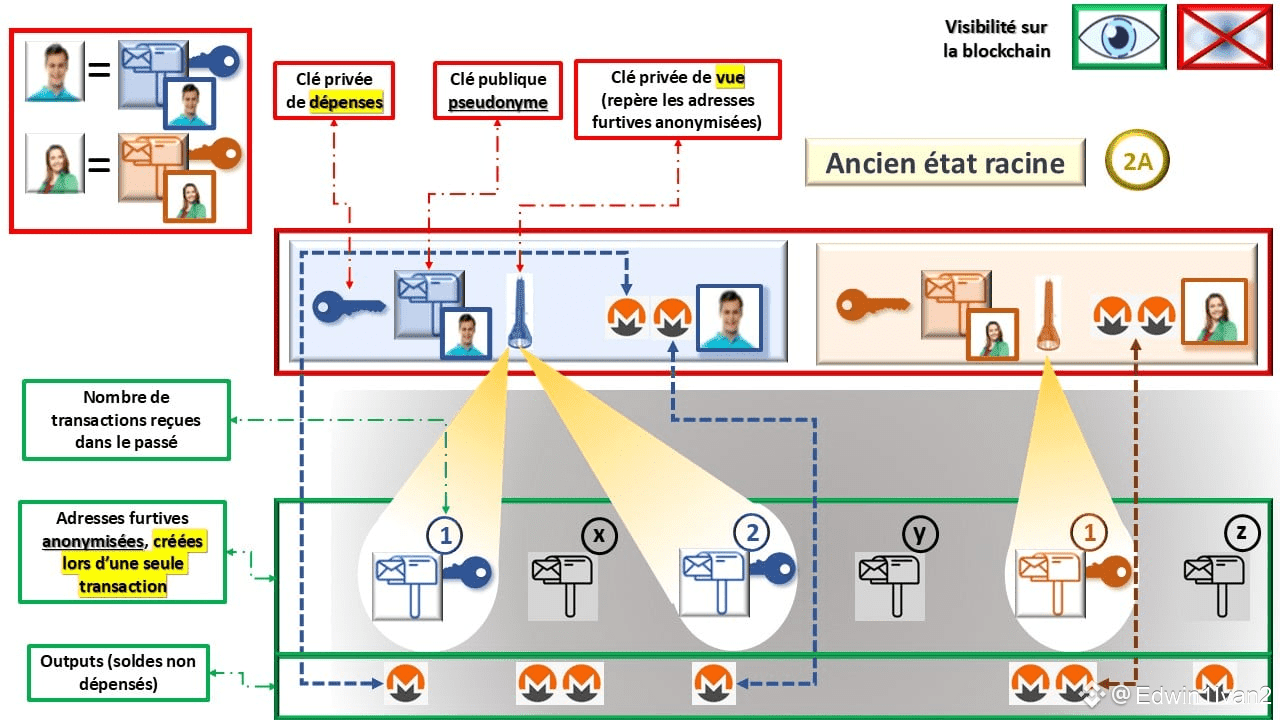

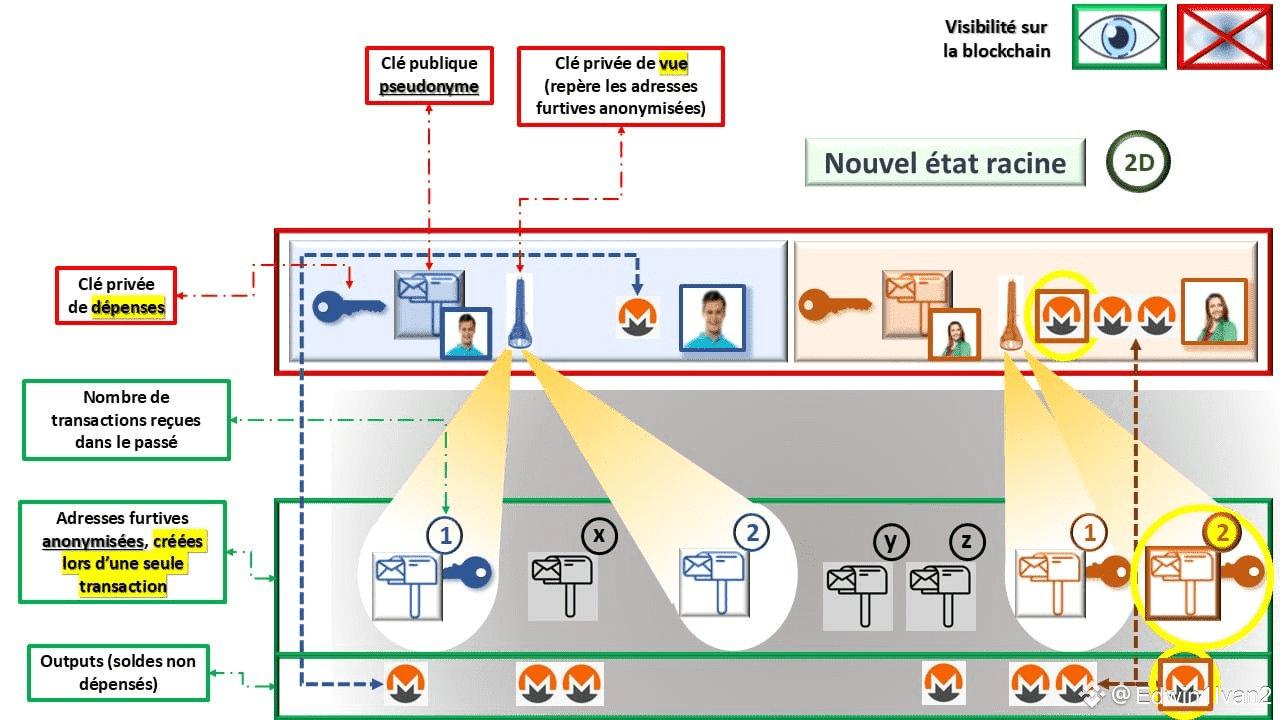

La confidencialidad absoluta parece incompatible con el mundo digital, a menudo sinónimo de trazabilidad total. Analicemos un poco los aspectos técnicos para comprender cómo Monero elude esta restricción. En Monero, los saldos nunca son visibles públicamente (ilustraciones 1 y 2A). La cadena de bloques solo muestra buzones anónimos llamados "outputs" , que no pueden vincularse a ninguna persona. Los importes se ocultan mediante promesas criptográficas. El remitente identifica sus fondos con su clave de vista y luego gasta un "output" con su clave de gasto (1).

Al enviar dinero, genera una dirección oculta única para el destinatario (2B). Esta dirección oculta anónima existe solo para esa transacción específica . Solo el destinatario puede reconocerla escaneando la cadena de bloques con su clave de vista (3).

Durante un pago, el origen de los fondos también se oculta . Monero combina la salida real con varias otras salidas en una firma de anillo (2C). Esta firma prueba que una de las salidas del grupo se gasta, sin revelar cuál. La cadena de bloques solo ve un conjunto de direcciones anónimas y una cantidad cifrada . El receptor, tras detectar la dirección oculta, recibe una nueva salida anónima que puede gastar (2D). Por lo tanto, ninguna transacción puede vincularse a una dirección o identidad.

Valores institucionales: la confidencialidad como riesgo

Las instituciones, por otro lado, suelen percibir la confidencialidad como una amenaza para la estabilidad financiera y la seguridad pública. Una opacidad excesiva parece fomentar el fraude, el blanqueo de capitales o la evasión fiscal, socavando así la confianza en la economía. Por lo tanto , la transparencia se presenta como una condición esencial para proteger a los ciudadanos y garantizar la integridad del mercado. Fortalece la capacidad de detectar abusos y prevenir conductas perjudiciales para la sociedad. Desde esta perspectiva, la trazabilidad se convierte en una herramienta indispensable para garantizar el cumplimiento normativo. La auditabilidad también facilita la supervisión y el control de flujos monetarios sensibles. La confidencialidad, percibida como un punto ciego informativo, se considera entonces un obstáculo potencial para el orden público y la gobernanza eficaz .

Las monedas digitales emitidas por bancos centrales (CBDC) encarnan plenamente esta preferencia institucional por la transparencia y un amplio control de las transacciones. Ofrecen un nivel de supervisión sin precedentes, diseñado para mejorar la resiliencia y la estabilidad del sistema financiero. Sin embargo, su arquitectura totalmente centralizada reduce significativamente la privacidad individual y plantea inquietudes sobre la vigilancia masiva . Las monedas estables (stablecoins) , por otro lado, ocupan una posición intermedia, ofreciendo tanto estabilidad como transparencia parcial. Sin embargo, su privacidad sigue dependiendo de un emisor capaz de congelar fondos . La rápida adopción de las monedas estables en la Web3 está impulsando su éxito, al tiempo que las expone a un mayor escrutinio regulatorio. Además, su gobernanza centralizada limita su neutralidad y las hace menos resistentes a la censura que las criptomonedas descentralizadas.

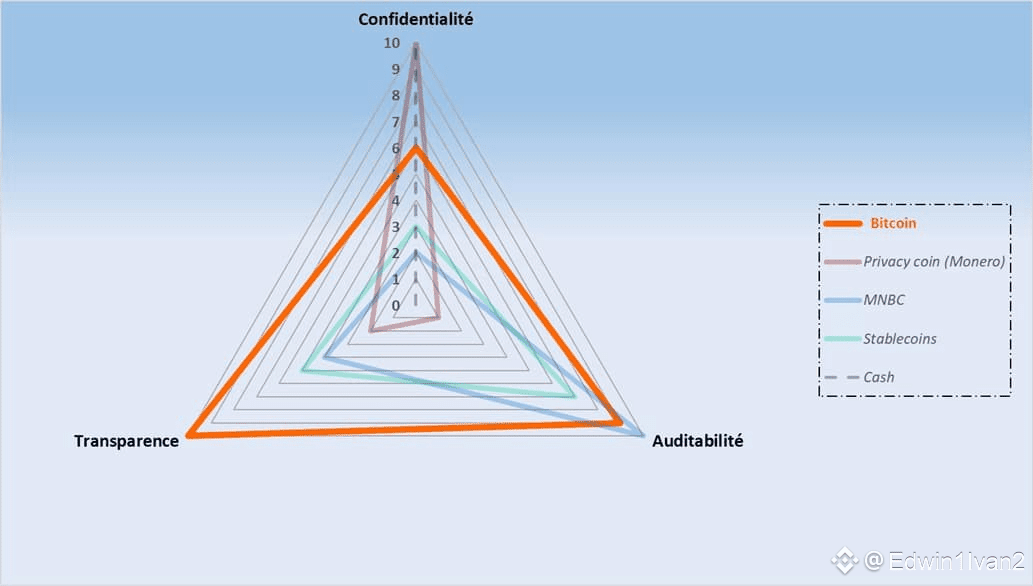

Bitcoin: transparencia radical, garantía de confianza a costa de una confidencialidad perfecta

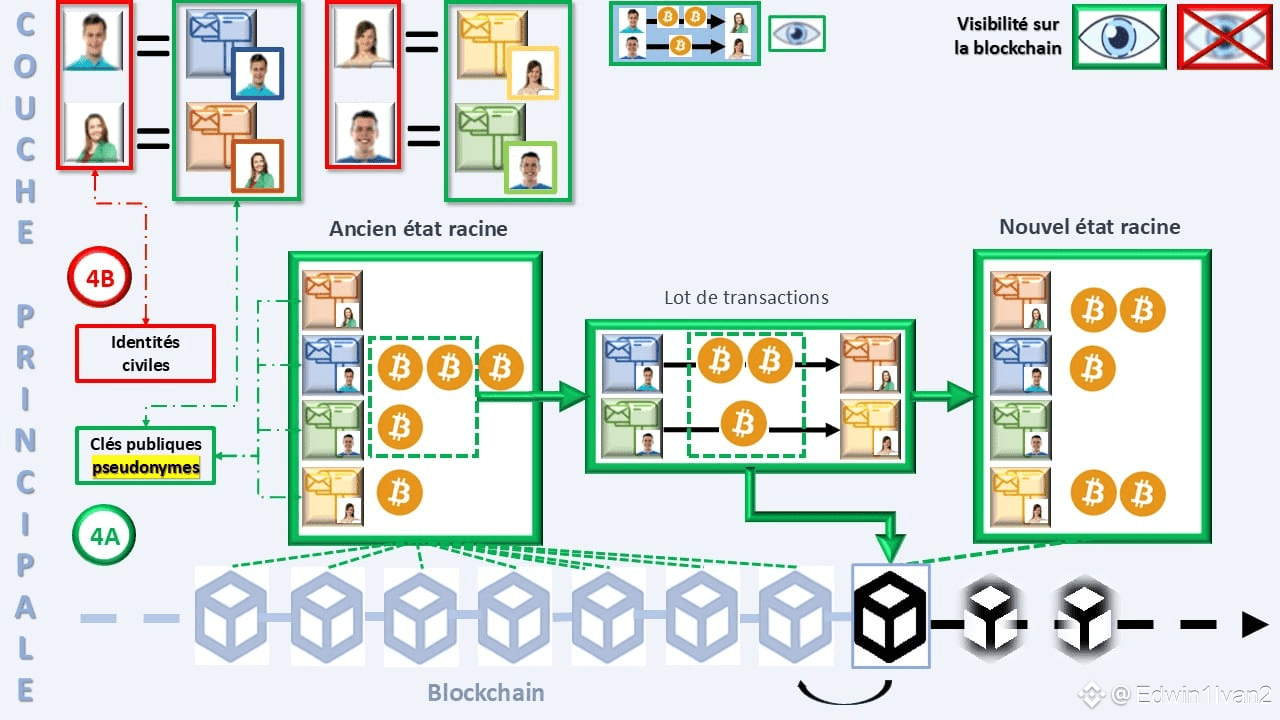

Entre estos dos extremos, Bitcoin se basa en un principio simple pero crucial: hacer que todas las transacciones sean visibles para cualquier persona, impidiendo así cualquier manipulación de la oferta monetaria . Esta transparencia y auditabilidad absolutas actúan como un baluarte contra la corrupción, el favoritismo y los abusos institucionales. Respaldan la confianza en un sistema sin una autoridad central. Sin embargo, esta opción, si bien protege la estabilidad del protocolo, conlleva una privacidad muy limitada . En un entorno donde cada movimiento financiero se convierte en una señal interpretable, esta exposición constante constituye una vulnerabilidad real. Bitcoin demuestra así que la transparencia es una salvaguardia esencial para garantizar la equidad del sistema, a la vez que revela una tensión irreconciliable entre la auditabilidad total y el derecho fundamental a la privacidad.

Bitcoin utiliza un seudónimo simple basado en direcciones criptográficas (4A). Si bien estas direcciones ocultan la identidad legal del usuario (4B), exponen toda su actividad financiera, de forma similar a los extractos bancarios . Cada transacción se registra indefinidamente, lo que fortalece la confianza colectiva, pero la hace más vulnerable para los usuarios novatos. Un simple vínculo entre una dirección y una persona basta para revelar todo su historial. Esta vulnerabilidad se ve agravada por herramientas analíticas cada vez más sofisticadas.

El seudonimato crea libertad estructural porque el protocolo no vincula identidades reales a las transacciones. Esta libertad limita la censura, ya que ninguna autoridad controla la creación ilimitada de direcciones. Sin embargo, la transparencia total transforma incluso el más mínimo error operativo en una violación permanente de la privacidad. Bitcoin maximiza la seguridad general del sistema, pero reduce la privacidad individual. Su modelo sirve como recordatorio de que un protocolo perfectamente transparente no puede ofrecer una confidencialidad absoluta .

Factores clave de éxito para una política monetaria digital

Una política monetaria digital sólida debe incorporar inherentemente la privacidad selectiva , capaz de conciliar el cumplimiento normativo con la protección de las personas. Este enfoque facilita el cumplimiento y la transparencia sin sacrificar la privacidad de los ciudadanos ni debilitar la confianza general. Crea un espacio donde el dinero se convierte en una negociación social continua . Las personas exigen libertad, mientras que las instituciones exigen seguridad. La privacidad selectiva se convierte entonces en una variable de ajuste crucial entre estas demandas opuestas .

El principal desafío reside en resolver la tensión estructural entre la transparencia esencial y la privacidad fundamental . Bitcoin representa la solidez monetaria, pero adolece de una confidencialidad limitada. Monero garantiza un anonimato sólido, pero rompe con los estándares institucionales. Estos dos extremos revelan las limitaciones de los modelos "totalmente transparentes" o "totalmente opacos". Una política monetaria creíble debe garantizar un nivel mínimo de soberanía individual —protegiendo a los ciudadanos de la vigilancia abusiva— sin sacrificar la auditabilidad sistémica necesaria para el funcionamiento macroeconómico.

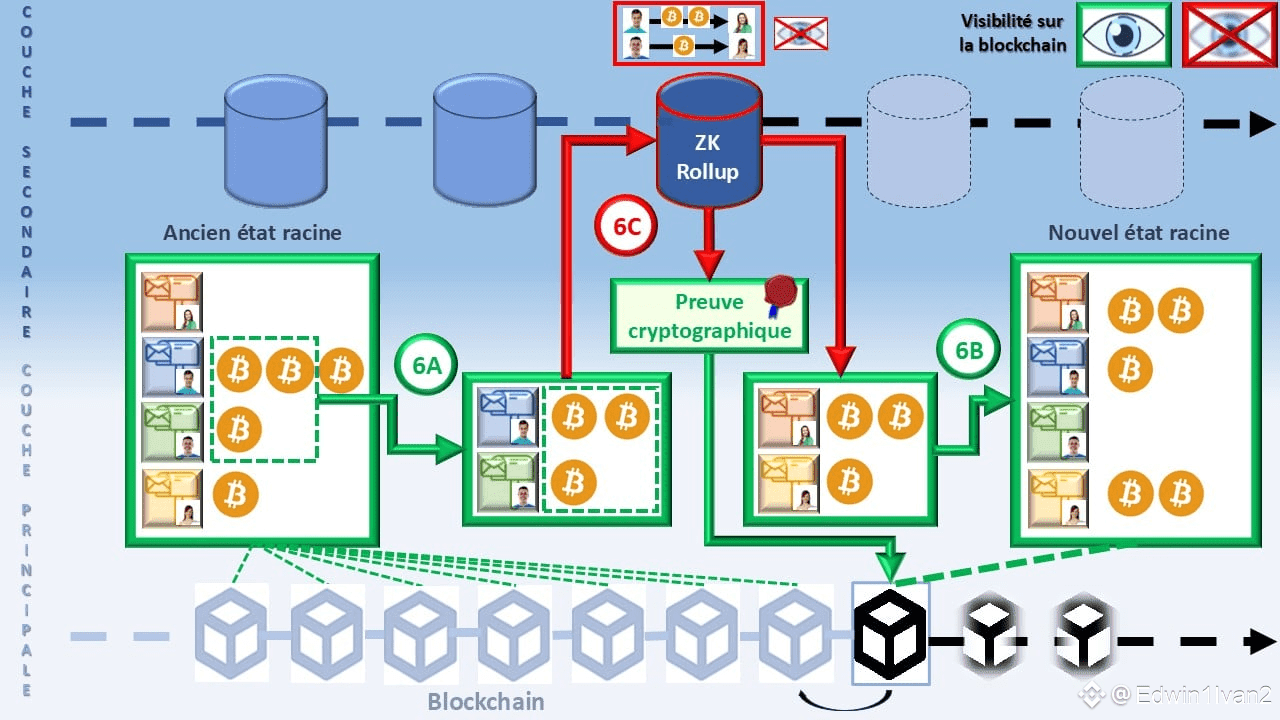

Privacidad de segunda capa: el modelo cliente-servidor aplicado a la moneda digital

La solución más robusta consiste en implementar la privacidad selectiva en capas secundarias dedicadas . La capa central de una red como Bitcoin permanece transparente para garantizar la seguridad, la estabilidad y la auditabilidad general. Las capas superiores añaden privacidad específica mediante mecanismos criptográficos avanzados, como rollups o redes fuera de la cadena. Este modelo mejora la fiabilidad del sistema sin complicar la capa de infraestructura.

Esta separación estructural equilibra la privacidad, la seguridad y la verificabilidad sin comprometer en exceso la seguridad. La capa primaria garantiza la confianza colectiva, mientras que las capas secundarias superiores protegen la información confidencial . Las autoridades deben compartir parte del poder con estos protocolos criptográficos multicapa. Los ciudadanos, por su parte, deben beneficiarse de las protecciones nativas que limitan cualquier identificación injustificada. Este diseño fortalece la libertad individual y preserva la estabilidad institucional.

Esta lógica evoca el modelo clásico cliente-servidor. La capa base actúa como un servidor robusto : transparente, minimalista y centrado en la seguridad. Verifica las reglas globales sin procesar datos privados. Las capas secundarias funcionan como clientes inteligentes . Ocultan la complejidad, optimizan la experiencia del usuario y proporcionan escalabilidad, cifrado, autenticación y confidencialidad. La información esencial se envía a la capa base, pero nunca la información confidencial.

Este modelo evita la sobrecarga de la capa central y preserva la confidencialidad operativa . Replica la arquitectura de Internet, donde los servicios seguros se basan en una base simple y estable como TCP/IP. Esta estructura modular equilibra la transparencia, el rendimiento y la protección individual dentro de un marco coherente. Fortalece la resiliencia general del sistema y reduce los riesgos asociados a la centralización excesiva del proceso.

Confidencialidad selectiva, un compromiso necesario

Imagina un club exclusivo donde tienes que demostrar que conoces una contraseña… sin revelarla jamás . El portero te hace preguntas parciales (por ejemplo, la tercera letra de la contraseña invertida). Responder correctamente es suficiente para demostrar tu derecho a entrar, sin revelar la palabra completa. Esta es la esencia de la prueba criptográfica: demostrar que algo es cierto sin revelar toda la información .

Añade una segunda regla . Presentas tu identificación, pero solo dos elementos permanecen visibles: tu foto y tu fecha de nacimiento. El resto permanece oculto. El portero puede confirmar tu autorización sin acceder a tu vida privada ni a tu información personal. Esta lógica ilustra la confidencialidad selectiva: probar lo esencial, revelar lo mínimo .

Este compromiso finalmente permite conciliar seguridad, privacidad y confianza. Sienta las bases de un modelo monetario capaz de funcionar sin convertir a cada usuario en un blanco permanente de vigilancia.

Primer factor clave de éxito: hacia la confidencialidad selectiva con rollups ZK

El rollup de conocimiento cero ilustra a la perfección la privacidad selectiva aplicada a las monedas digitales. Esta capa secundaria agrupa las transacciones y envía únicamente una prueba matemática a la blockchain principal, confirmando que todo es correcto. Por lo tanto, la blockchain solo ve quién deposita en el rollup y quién retira a la capa principal (6A y 6B), de forma similar a como un portero observa quién entra y sale de un club. Sin embargo, no tiene acceso a las cantidades ni a los intercambios privados que tienen lugar dentro del rollup (6C) . La seguridad se mantiene intacta, la privacidad se restaura y la vigilancia excesiva se vuelve ineficaz.

En un rollup ZK, todas las transacciones se realizan en un espacio aislado diseñado para proteger datos sensibles. El sistema genera una prueba única y compacta que resume y valida todas las operaciones (6C). Esta prueba de conocimiento cero garantiza la consistencia general sin revelar detalles. La blockchain no lee las transacciones; solo verifica la prueba y acepta o rechaza todo el lote. Esta clara separación entre la verificación pública y la confidencialidad privada crea un modelo híbrido . La transparencia se mantiene intacta para la seguridad de la red, mientras que la privacidad de cada usuario se preserva. Esta arquitectura finalmente permite usar la blockchain sin exposición constante. Introduce concretamente la privacidad selectiva en los intercambios digitales cotidianos.

Privacidad selectiva y Lightning Network: la promesa de un Bitcoin más privado

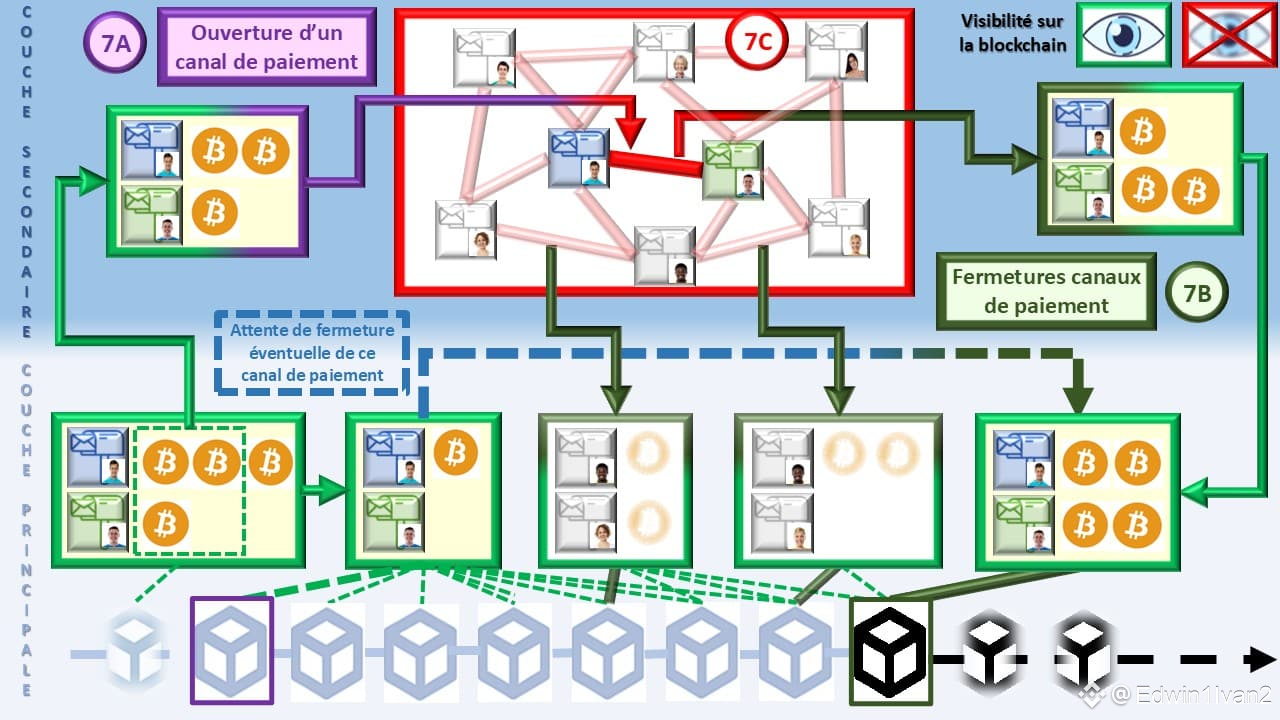

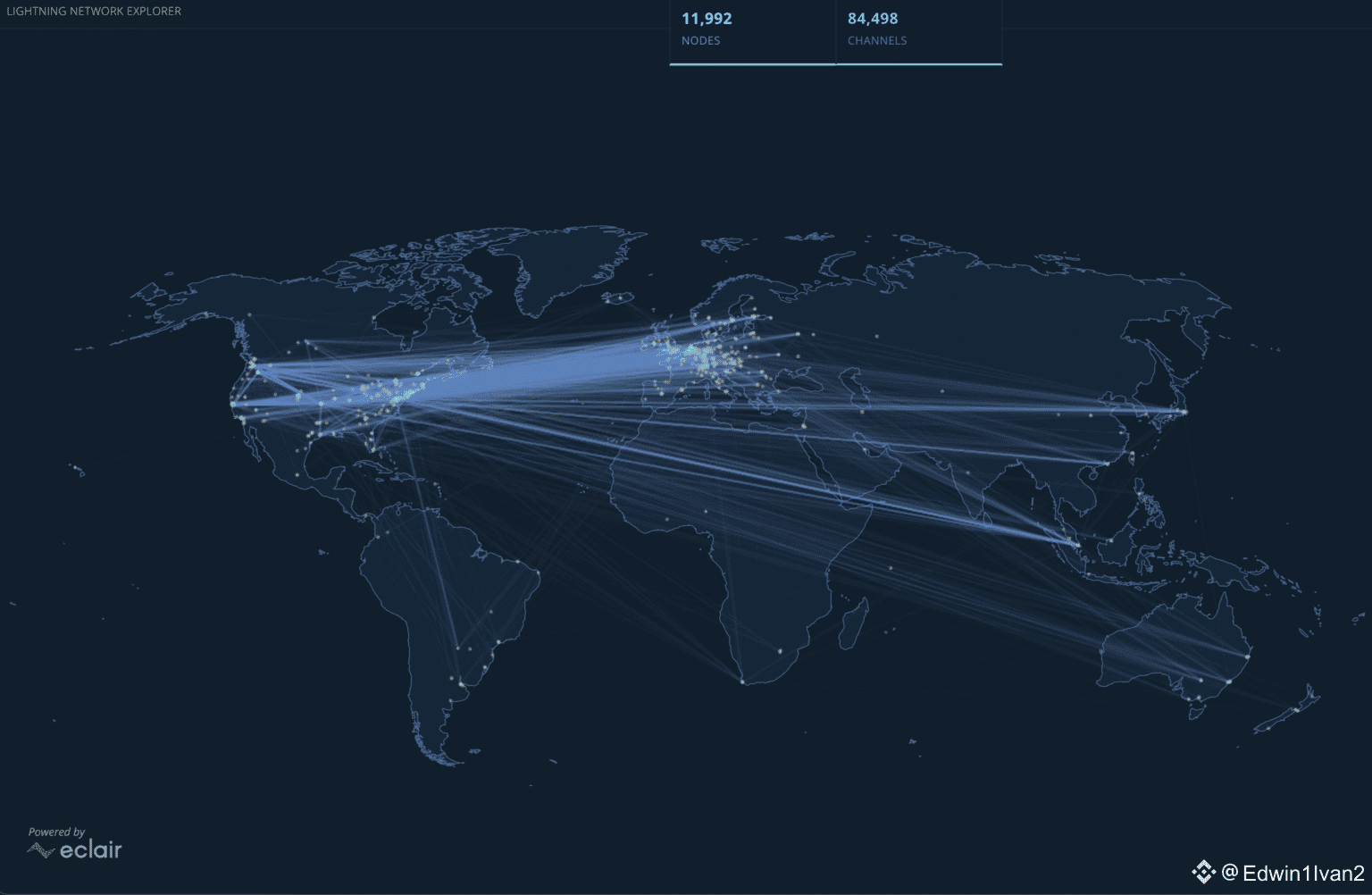

Lightning Network , otro ejemplo de seguridad de capa superior, proporciona privacidad selectiva mediante pagos fuera de la cadena . Solo la apertura y el cierre de canales se muestran públicamente en la blockchain principal de Bitcoin (7A y 7B). Todas las transacciones internas permanecen invisibles para los observadores (7C) . El sistema funciona como un recibo que muestra únicamente el total final. Nunca revela cada artículo pagado individualmente. El enrutamiento Onion oculta la ruta exacta del pago. También oculta el importe real y la identidad completa del destinatario.

Sin embargo, esta protección sigue siendo imperfecta. La apertura y el cierre de canales aún son observables, y algunos adversarios pueden explotar señales de volumen o sincronización. Lightning no busca la opacidad total como Monero, ni las garantías criptográficas de los rollups de ZK. Sin embargo, sí protege la mayoría de los usos cotidianos. Comprar un café no requiere revelar el historial completo de transacciones. Lightning reduce el análisis en cadena y mejora el anonimato. Mejora la resistencia a la vigilancia abusiva, manteniendo la velocidad y un bajo costo. Estas propiedades siguen siendo suficientes y óptimas para una red descentralizada, eficiente y ampliamente accesible.

Segundo factor clave del éxito: el derecho al silencio digital

Más allá de las consideraciones tecnológicas, el derecho al silencio digital protege la libertad individual en un entorno estructuralmente omnisciente . Todos deberían poder interactuar sin someter su vida privada a los sistemas. Este principio corresponde al equivalente moderno del derecho legal al silencio, utilizado para evitar la autoincriminación. El usuario solo tiene que demostrar lo estrictamente necesario para el cumplimiento. Ninguna acción debería generar información que pueda reutilizarse en su contra. Esta lógica reduce la recopilación invasiva de datos por parte de actores públicos o privados.

Una sociedad libre exige la preservación de áreas de privacidad personal . La vigilancia continua nunca debe convertirse en la norma implícita de la era digital. La seguridad colectiva no puede justificar la imposición de una transparencia total. Este derecho también constituye un baluarte contra los abusos institucionales o comerciales. Restablece un espacio de autonomía donde todo fomenta la divulgación constante. El silencio se convierte así en un derecho fundamental en un mundo plenamente digital .

El tercer factor clave del éxito: la limitada auditabilidad pública

La auditabilidad pública limitada verifica la integridad de un sistema sin exponer identidades ni montos individuales . Este principio crea un equilibrio sostenible entre la transparencia colectiva y la privacidad personal. Un libro de contabilidad puede seguir siendo públicamente verificable sin convertir a cada usuario en un registro financiero accesible. Bitcoin demuestra que la auditoría descentralizada funciona sin una supervisión central continua . Este enfoque protege la confianza general sin comprometer la privacidad financiera de los participantes. Evita que la vigilancia se convierta en la condición implícita del cumplimiento económico. La privacidad sigue siendo compatible con controles técnicos robustos y verificables . Este modelo reduce los riesgos de abuso institucional relacionado con datos sensibles. Limita el impacto potencial de filtraciones masivas en la seguridad ciudadana. La auditabilidad pública limitada fortalece la resiliencia del sistema y preserva las libertades individuales.

Cuarto factor clave de éxito: gobernanza distribuida y transparente

La gobernanza distribuida y transparente comparte el poder para evitar que una sola autoridad se exceda. Este modelo reúne a bancos, ciudadanos, reguladores y desarrolladores en un proceso verdaderamente compartido. Se inspira en el consenso descentralizado de Bitcoin, respetando al mismo tiempo las limitaciones institucionales modernas . Esta estructura limita los riesgos de arbitraje político que podrían socavar la estabilidad monetaria. Fortalece la legitimidad de las decisiones mediante la diversidad de voces independientes. La confidencialidad se convierte así en un pilar crucial para garantizar deliberaciones serenas . Protege a cada parte interesada de presiones externas y manipulaciones no deseadas. Este marco impide que un solo organismo explote los datos confidenciales de los usuarios. Crea un espacio de toma de decisiones donde la transparencia se centra en las normas, no en las personas involucradas.